أفضل 20 أداة لاختراق WiFi للكمبيوتر الشخصي

منوعات / / November 28, 2021

القرصنة ، كما توحي الكلمة ، لا علاقة لها بأي شيء أخلاقي. القرصنة هي الدخول بالقوة إلى نظام شخص ما بعقلية احتيالية لانتهاك خصوصيته أو سرقة بيانات نظامه. ومع ذلك ، إذا تم ذلك تحت الإرشاد والموافقة لتحديد نقاط الضعف والتهديدات لأي من أ شبكة من أجهزة الكمبيوتر أو وحدة واحدة للمساعدة في حل مشكلات الشبكات الخاصة بشخص ما ، فسيتم تسميتها بعد ذلك بـ أخلاقي. يُطلق على الشخص المتورط في القيام بذلك المتسلل الأخلاقي.

لقد فهمنا ما هو القرصنة ، ولدينا جميعًا تقريبًا شبكة WiFi في المنزل. ما هو الشكل الكامل لـ "WiFi"؟ بالنسبة للكثيرين منا ، فإن الاختصار لتقف على "الإخلاص اللاسلكي" ، هو مفهوم خاطئ. على الرغم من أن معظمنا اعتقد ذلك ، من أجل مصلحة الجميع ، إلا أنه مجرد علامة تجارية معنى IEEE 802.11x وهي تقنية لاسلكية توفر إنترنت لاسلكي عالي السرعة وشبكة الإتصال.

قبل الخوض في مزيد من التفاصيل ، دعونا نحاول فهم أن هجوم القرصنة يتكون من نوعين ، وهما الهجوم السلبي والنشط واستخدام بعض المصطلحات الأخرى مثل الاستنشاق و WEP و WPA ، إلخ.

هجوم سلبي: يلتقط أولاً حزم بيانات الشبكة ثم يحاول استعادة كلمة مرور ملف الشبكة عن طريق تحليل الحزم ، بمعنى آخر أخذ المعلومات من نظام دون إتلاف معلومة. إنه أكثر من المراقبة والتحليل ، بينما

الهجوم النشط هو أثناء عملية استعادة كلمة المرور عن طريق التقاط حزم البيانات إما مع تغييرها أو إتلافها حزم البيانات بمعنى آخر ، أخذ معلومات النظام من النظام ، ثم تغيير البيانات أو إتلافها كليا.

الاستنشاق: هو عملية اعتراض وفحص أو ، باختصار ، مراقبة حزم البيانات باستخدام جهاز أو تطبيق برمجي مع الغرض من سرقة معلومات مثل كلمة المرور أو عنوان IP أو العمليات التي يمكن أن تساعد أي متسلل للدخول إلى شبكة أو النظام.

WEP: هو نوع شائع من طرق التشفير التي تستخدمها الشبكات اللاسلكية التي ترمز إلى "الخصوصية المكافئة للشبكات اللاسلكية"ولا يعتبر آمنًا جدًا في الوقت الحاضر حيث يمكن للقراصنة اختراق مفاتيح WEP بسهولة.

WPA: هي طريقة تشفير شائعة أخرى تستخدمها الشبكات اللاسلكية والتي تعني "WiFi Protected Access" وهي عبارة عن بروتوكول تطبيق لاسلكي لا يمكن أن يكون بسهولة متصدع وهو الخيار الأكثر أمانًا لأنه سيتطلب استخدام القوة الغاشمة أو هجوم القاموس ، على الرغم من أنه لن يكون هناك ضمان لكسر WPA مفاتيح.

مع وجود المصطلحات المذكورة أعلاه في الخلفية ، دعنا نحاول الآن العثور على أفضل أدوات اختراق WiFi لأجهزة الكمبيوتر في 2020 تعمل على أي نظام تشغيل ، سواء كان ذلك ، Windows أو Mac أو Linux. مفصلة أدناه هي الأدوات الشائعة المستخدمة في استكشاف أخطاء الشبكة وتكسير كلمات المرور اللاسلكية.

محتويات

- أفضل 20 أداة لاختراق شبكات Wifi للكمبيوتر الشخصي (2020)

- 1. Aircrack-ng

- 2. WireShark

- 3. قابيل وهابيل

- 4. Nmap

- 5. ميتاسبلويت

- 6. كيسمت

- 7. نت سباركر

- 8. Airsnort

- 9. إتركاب

- 10. نت ستومبلر

- 11. كيوان

- 12. نيكتو

- 13. جناح التجشؤ

- 14. جون السفاح

- 15. ميدوسا

- 16. ماسح IP غاضب

- 17. OpenVas

- 18. خريطة SQL

- 19. دخيل

- 20. مالتيجو

أفضل 20 أداة لاختراق شبكات Wifi للكمبيوتر الشخصي (2020)

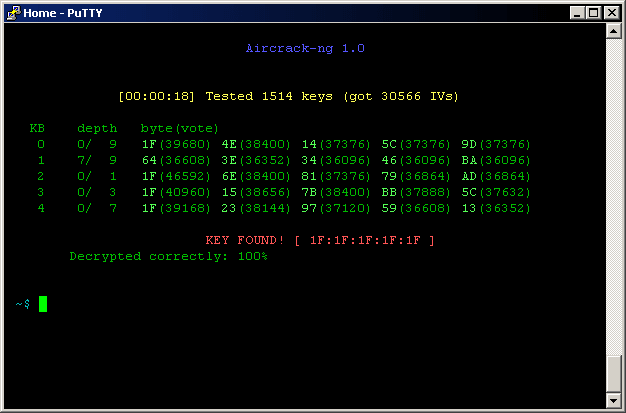

1. Aircrack-ng

Aircrack-ng هو برنامج تكسير كلمة مرور لاسلكي مجاني معروف ومكتوب بلغة C. يركز هذا البرنامج بشكل أساسي على طريقة متدرجة للمراقبة والهجوم والاختبار وفي النهاية كسر كلمة المرور. يستخدم هذا التطبيق هجوم FMS القياسي وهجوم Korek وهجوم PTW الجديد لتحسين سرعته ، مما يجعله أداة فعالة لاختراق WiFi.

يعمل بشكل أساسي على نظام التشغيل Linux ويدعم أنظمة التشغيل Windows و OS X و Free BSD و NetBSD و OpenBSD وحتى أنظمة التشغيل Solaris و eComStation 2. يدعم التطبيق أيضًا محولات لاسلكية أخرى مثل Live CD و VMWare images. لا تحتاج إلى الكثير من الخبرة والمعرفة لاستخدام صورة برنامج VMWare ، ولكن هناك بعض القيود ؛ يعمل مع مجموعة محدودة من أنظمة التشغيل ويدعم عددًا محدودًا من أجهزة USB.

يستخدم التطبيق المتاح حاليًا باللغة الإنجليزية حزم البيانات لاختراق WEP ومفاتيح WPA-PSK لشبكة 802.11b. يمكنه كسر مفاتيح WEP باستخدام هجوم FMS وهجوم PTW وهجمات القاموس. للقضاء على WPA2-PSK ، فإنه يستخدم هجمات القاموس. يركز التطبيق على هجمات إعادة التشغيل وإلغاء المصادقة ونقاط الوصول المزيفة وغير ذلك الكثير. كما يدعم تصدير البيانات إلى ملف نصي.

يمكن تنزيل هذا البرنامج باستخدام الرابط http://www.aircrack-ng.org/, وأفضل جزء هو أنه في حالة عدم معرفتك بكيفية استخدام البرنامج ، فلديك دروس تعليمية متوفرة عبر الإنترنت ، المقدمة من الشركة التي صممت هذا البرنامج ، حيث يمكنك معرفة كيفية التثبيت والاستخدام ، لاختراق الاتصال اللاسلكي كلمات السر.

التحميل الان2. WireShark

أداة Wireshark Hacking Tool هي أداة تحليل حزم بيانات مجانية ومفتوحة المصدر وبرامج لتحليل إجراءات الشبكة. إنها واحدة من أفضل أدوات اختراق شبكات wifi والتي تحظى بشعبية كبيرة بين مستخدمي Windows. تتيح هذه الأداة فهم ما يحدث على شبكتك على أدق مستوى أو على المستوى المجهري. يتم استخدامه لاستكشاف أخطاء الشبكة وتحليلها ، وتطوير البرامج ، وإجراءات الاتصالات. كما يمكن استخدامه في العمل التنموي التربوي.

يمكنك استخدام هذا البرنامج لفحص وتحليل أي عدد من مئات البروتوكولات سواء عبر الإنترنت أو دون الاتصال بالإنترنت والحصول على أفضل النتائج. لا يقتصر الأمر على تحليل البيانات اللاسلكية فحسب ، بل يمكنه أيضًا التقاط البيانات وقراءتها من Bluetooth و Ethernet و USB و Token Ring و FDDI و IEEE 802.11 و PPP / HDLC و ATM و Frame relay وما إلى ذلك. للتحليل.

تدعم هذه الأداة أنظمة تشغيل متعددة ويمكن تشغيلها باستخدام Windows و Linux و Mac OS و Solaris و FreeBSD و NetBSD وغير ذلك الكثير. تستخدمه العديد من المنظمات التجارية والمؤسسات غير الهادفة للربح والوكالات الحكومية والمؤسسات التعليمية كمعيار موجود أو بحكم الأمر الواقع للتفتيش التفصيلي عبر البروتوكولات المختلفة.

يمكنه الاطلاع على البيانات التي تم التقاطها باستخدام الأداة المساعدة TTY-mode TShark أو واجهة المستخدم الرسومية (GUI). يسمح بالاتصال من خلال الرموز الرسومية والمؤشرات الصوتية ولكنه لا يستخدم واجهة مستخدم نصية أو التنقل النصي أو تسميات الأوامر المكتوبة.

يحتوي على بروتوكول صوتي عبر الإنترنت غنيًا ، أي تحليل VoIP أو ، بالمصطلحات القياسية ، خدمة الهاتف عبر الإنترنت ، وهو أمر ممكن إذا كان لديك اتصال جيد بالإنترنت. يساعدك هذا في تجنب مكالمتك من خلال برج شركة هاتف محلي ، والذي يتقاضى رسومًا أكثر للمكالمة نفسها مقارنة بمكالمة VoIP.

يُعرف WireShark أيضًا بأقوى ميزات العرض ، ويمكنه أيضًا التقاط ملفات مضغوطة بتنسيق gzip وملفات فك ضغطها أثناء تشغيل برنامج الكمبيوتر دون مقاطعة أو تعطيل البرنامج قيد التشغيل بالفعل برنامج.

يمكن أيضًا استخدام التطبيق لفك تشفير العديد من البروتوكولات مثل IPsec و ISAKMP و Kerberos و SNMPv3 و SSL / TLS و WEP و WPA / WPA2. باستخدام التطبيق ، يمكنك أيضًا تطبيق ترميز لوني مختلف على قائمة حزم البيانات الخاصة بك لتحليل سريع وسهل الاستخدام وفهم.

كما يدعم تصدير البيانات إلى ملف نص عادي أو PostScript أو CVS أو XML. تعتبر أداة اختراق WireShark أفضل أداة لتحليل حزم البيانات بوظائف جيدة واستخدام الارتباط - https://www. wireshark.org/ يمكنك تنزيل هذه الأداة لاستخدامك.

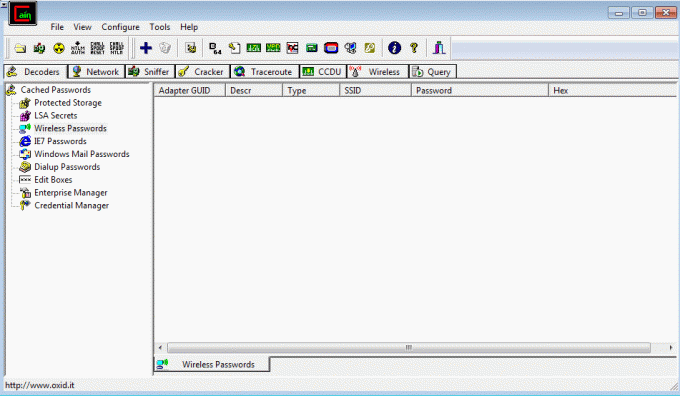

التحميل الان3. قابيل وهابيل

يعد Cane & Abel برنامجًا شائعًا آخر في قائمة الأدوات لاستعادة كلمة مرور Wifi ، وهي ببساطة طريقة أكثر ليونة لاستخدام كلمة القرصنة. تمت تسميته على اسم أبناء آدم وحواء ، وهي طريقة مثيرة للاهتمام للتسمية من قبل مطوري الأداة. اسم مثير للاهتمام ، أليس كذلك؟ ومع ذلك ، فلنترك التسمية لحكمة المطورين والمضي قدمًا.

تُستخدم هذه الأداة لإصدارات مختلفة من نظام التشغيل Microsoft OS وتستخدم تقنيات مختلفة من خلال عملية التحقيق والتحليل كل حزمة بيانات على حدة ، وفك تشفير كلمات المرور المشوشة ، أو ببساطة باستخدام القوة الغاشمة وهجمات القاموس وتحليل التشفير الهجمات.

باستخدام التطبيق ، يمكنك أيضًا فحص البيانات اللاسلكية واسترداد مفاتيح الشبكة اللاسلكية عن طريق اكتشاف كلمات المرور المخزنة مؤقتًا وتحليل تفاصيل أمان التوجيه. ميزة القرصنة المضافة حديثًا هي بروتوكول تحليل العنوان أو دعم ARP للكشف عن هجمات LANs و MITM.

إذا لم تكن هذه هي النهاية ، فباستخدام برنامج اختراق Windows WiFi ، يمكنك أيضًا تسجيل الصوت عبر بروتوكول الإنترنت ، أي محادثات VoIP.

هذه هي الأداة الموصى بها والأكثر استخدامًا من قبل مستشاري الأمن ومختبري الاختراق المحترفين وأي شخص آخر من يخطط لاستخدامها بشكل بناء لأغراض أخلاقية وليس الغش على أي شخص باستخدام كلمة مرور غير مصرح بها التمكن من.

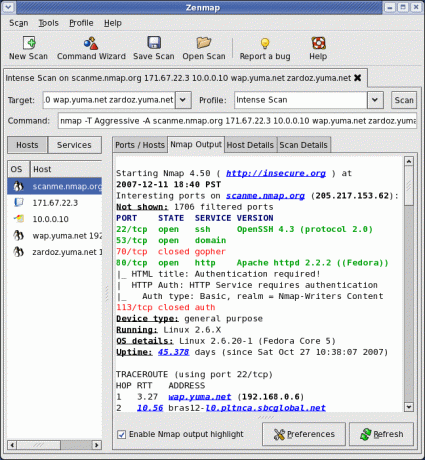

التحميل الان4. Nmap

Nmap هي واحدة من الأفضل أداة اختراق wifi مفتوحة المصدر لأجهزة الكمبيوتر التي تعمل بنظام Windows. يشير اختصار Nmap في شكله الموسع إلى Network Mapper المتاح لمستخدمي Android. لقد تم تصميمه بهدف أصلي لفحص الشبكات الكبيرة على الرغم من أنه يمكن أن يعمل بشكل جيد على حد سواء للمضيفين الفرديين. وهي تستخدم بشكل أساسي لإدارة نائب الرئيس لاكتشاف الشبكة وتدقيق أمان الكمبيوتر.

يتم توفير Nmap مجانًا على Github باستخدام الرابط https://github.com/kost/NetworkMapper. يمكن لمعظم ماسحات Nmap أيضًا الحصول على مساعدة من Android Frontend غير الرسمي لتنزيله وتثبيته واستخدامه. يمكن للمستخدم ، حسب حاجته ، إعادة تصميم البرنامج أو حتى تعديله. يعمل التطبيق بشكل جيد لمستخدم الهاتف الذكي على كل من الأجهزة التي لها صلاحيات الروت وغير الجذر.

وهو يدعم جميع أنظمة تشغيل الكمبيوتر الرئيسية مثل نظام التشغيل Linux و Windows و Mac OS X. لقد وجد مسؤولو الشبكة أنه أداة مفيدة جدًا للعديد من المهام مثل التعرف على مخزون الشبكة عن طريق التحقق من عدد المضيفين الذين يستخدمون الشبكة ونوع الخدمات التي تقدمها ونوع نظام التشغيل ، أي الإصدارات المختلفة من أنظمة التشغيل المستخدمة لتشغيل أنشطة.

هذه الخدمة المتاحة مجانًا هي أفضل استخدام لمسح الشبكات. يدعم العديد من أنظمة التشغيل ، كما هو موضح أعلاه ، ويراقب أنواع حزم البيانات يتم استخدام عوامل التصفية / الجدران النارية والعديد من السمات / الجوانب الأخرى مثل نقل البيانات باستخدام الثنائيات باستخدام HTTPS إفتراضي.

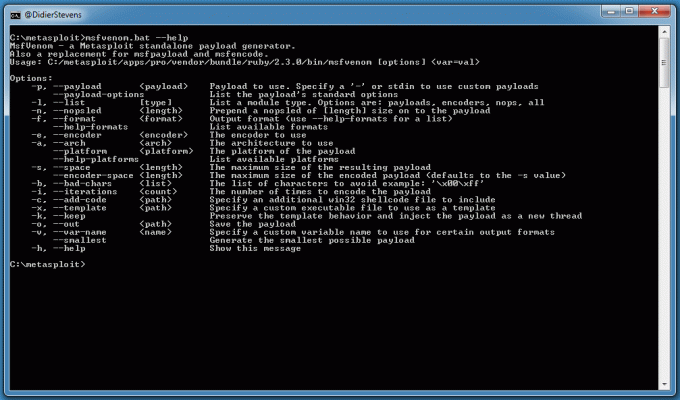

التحميل الان5. ميتاسبلويت

Metasploit هي أداة اختراق قوية مجانية ومفتوحة المصدر مملوكة لشركة Rapid7 ، وهي شركة أمنية مقرها ماساتشوستس. يمكن لبرنامج القرصنة هذا اختبار نقاط الضعف / القابلية للتأثر بأنظمة الكمبيوتر أو اختراق الأنظمة. مثل العديد من أدوات أمن المعلومات ، يمكن استخدام Metasploit في كل من الأنشطة القانونية وغير القانونية.

إنها أداة اختبار اختراق للأمن السيبراني متوفرة في الإصدارين المجاني والمدفوع. وهو يدعم لغة البرمجة اليابانية عالية المستوى للأغراض العامة والتي تسمى "روبي" المصممة في اليابان في عام 1990. يمكنك تنزيل البرنامج باستخدام الرابط https://www.metasploit.com. يمكن استخدامه مع واجهة مستخدم الويب أو موجه الأوامر أو الارتباط ، كما هو مذكور.

اقرأ أيضا:أفضل 10 تطبيقات Office لنظام Android لزيادة إنتاجيتك

تدعم أداة Metasploit جميع أنظمة تشغيل الكمبيوتر المركزية مثل نظام Linux و Windows و Mac OS و Open BSD و Solaris. تختبر أداة القرصنة هذه أي تنازلات في أمان النظام من خلال الفحص الفوري. يقوم بإحصاء قائمة جميع الشبكات التي تنفذ الهجمات من خلال تنفيذ اختبارات الاختراق اللازمة على الشبكات ، كما أنها تتجنب الانتباه في هذه العملية.

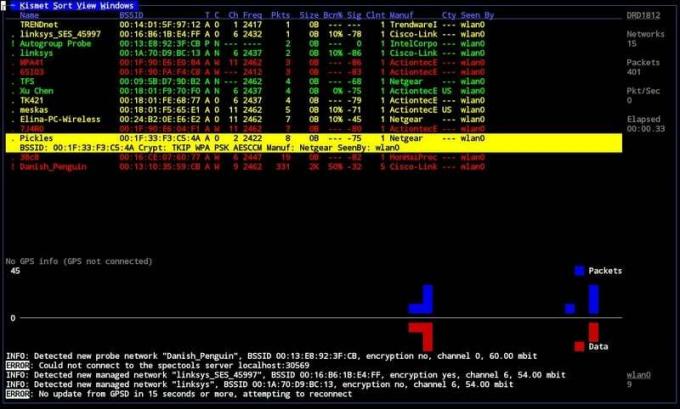

التحميل الان6. كيسمت

Kismet هي أداة اختراق شبكات Wifi تُستخدم للعثور على الأجهزة اللاسلكية وتحديدها. الكلمة في اللغة العربية تعني "قسمة". في ملاحظة أخف ، غالبًا ما يتم استخدام Kismet ، باللغة الهندية الوطنية الهندية ، عندما يأتي شيء مهم إلى حياتك بالكامل عن طريق الصدفة أو القدر.

تحدد هذه الأداة الشبكات عن طريق الكشف السلبي عن الشبكات المخفية والكشف عنها ، إذا كانت قيد الاستخدام. من الناحية الفنية فيما يتعلق بالقرصنة ، فهو مستشعر حزم البيانات ، وهو عبارة عن شبكة وتطفل نظام الكشف عن شبكات المنطقة المحلية اللاسلكية 802.11 layer-2 ، مثل 802.11a و 802.11b و 802.11g و 802.11n حركة المرور.

يعمل هذا البرنامج مع أي بطاقة WiFi تدعم من الوضع وهي مبنية على تصميم أو إطار عمل معياري للعميل / الخادم. وهو يدعم جميع أنظمة التشغيل مثل نظام Linux و Windows و Mac OS و OpenBSD و FreeBSD و NetBSD. يمكن تشغيله أيضًا على Microsoft Windows والعديد من الأنظمة الأساسية الأخرى. باستخدام الرابط http://www.kismetwireless.net/ يمكن تنزيل البرنامج دون أي مشكلة.

يدعم Kismet أيضًا التنقل بين القنوات ، مما يعني أنه يمكن أن يتغير باستمرار من قناة إلى أخرى دون اتباع أي تسلسل ، كما هو محدد من قبل مستخدم البرنامج. نظرًا لتداخل القنوات المجاورة ، فإنه يتيح التقاط المزيد من حزم البيانات ، وهي ميزة إضافية لهذا البرنامج.

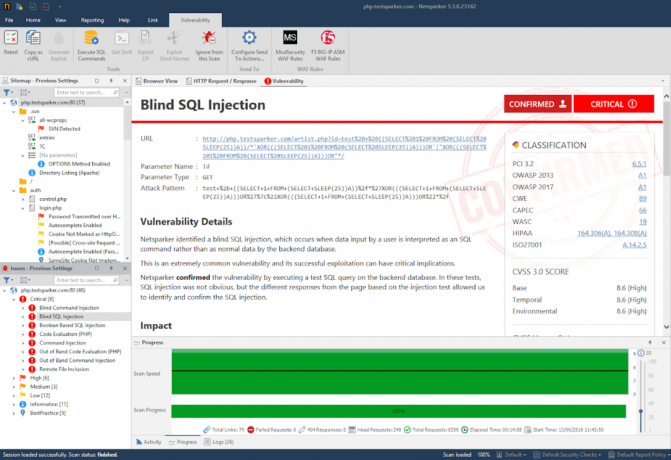

التحميل الان7. نت سباركر

NetSparker هو تطبيق ويب يُستخدم لفحص الأمان وقضايا القرصنة الأخلاقية. نظرًا لتقنية المسح الضوئي القائمة على الإثبات ، فهي تعتبر تقنية عالية الدقة للكشف عن الضعف. من السهل استخدام برنامج الماسح الأمني الذي يمكنه العثور تلقائيًا على الحساسيات التي يمكن استغلالها لتعريض بيانات المستخدم الحساسة للخطر.

يمكنه بسهولة العثور على نقاط الضعف مثل حقن SQL أو XSS أو البرمجة النصية عبر المواقع وإدراج الملفات عن بُعد وغيرها من مواقع الويب التطبيقات وخدمات الويب وواجهات برمجة تطبيقات الويب. لذلك أول شيء عليك تأمين أنشطة الويب الخاصة بك باستخدام نت سباركر.

يمكنه التمرير عبر جميع تطبيقات الويب الحديثة والمخصصة بغض النظر عن النظام الأساسي أو التقنية التي استخدموها. الأمر نفسه ينطبق على خوادم الويب الخاصة بك ، سواء كنت تستخدم Microsoft ISS أو Apache و Nginx على Linux. يمكنه فحصها بحثًا عن جميع مشكلات الأمان.

وهي متوفرة في نسختين إما كأداة مضمنة لاختبار الاختراق وأداة إعداد التقارير في Microsoft Windows تطبيقات أو خدمة عبر الإنترنت لتمكين استخدامها لمسح الآلاف من مواقع الويب وتطبيقات الويب الأخرى في 24 ساعة فقط.

يدعم هذا الماسح الضوئي التطبيقات المستندة إلى AJAX و Java مثل HTML 5 و Web 2.0 وتطبيقات الصفحة الواحدة (SPAs) ، مما يسمح للفريق باتخاذ إجراءات علاجية سريعة بشأن المشكلة المحددة. باختصار ، إنها أداة ممتازة للتغلب على جميع مخاطر الأمان المتضمنة في الآلاف من مواقع الويب والتطبيقات في وقت سريع.

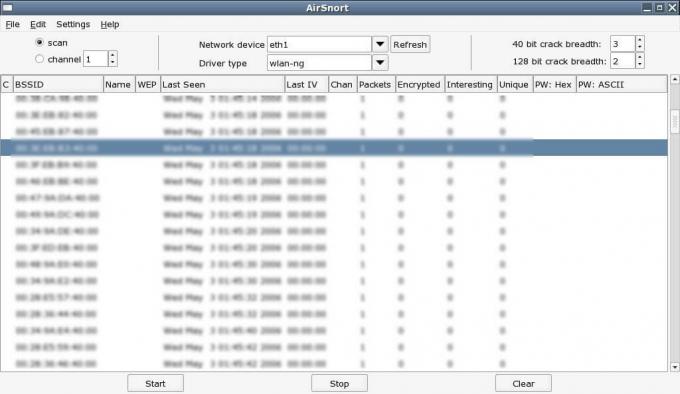

التحميل الان8. Airsnort

AirSnort هو برنامج آخر شائع للشبكة المحلية اللاسلكية أو تكسير كلمة مرور WiFi. تم تطوير هذا البرنامج بواسطة Blake Hegerle و Jeremy Bruestle مجانًا مع أنظمة تشغيل Linux و Windows. يتم استخدامه لفك تشفير مفاتيح WEP / تشفير أو كلمة مرور شبكة WiFi 802.11b.

يمكن تنزيل هذه الأداة من Sourceforge باستخدام الرابط http://sourceforge.net/projects/airsnort ويعمل على حزم البيانات. يلتقط أولاً حزم بيانات الشبكة ثم يحاول استعادة كلمة مرور الشبكة عن طريق تحليل الحزم.

بمعنى آخر ، يقوم بهجوم سلبي ، أي يعمل ببساطة عن طريق مراقبة نقل البيانات ويحاول الكسب المعلومات أو تحديد مفاتيح التشفير أو كلمة المرور عند استلام كمية كافية من حزم البيانات دون إتلاف البيانات. من الواضح أنها ترصد المعلومات وتتعرف عليها.

AirSnort هي أداة بسيطة لاختراق كلمات مرور WEP. إنه متاح بموجب ترخيص GNU العام وهو مجاني. على الرغم من أن البرنامج يعمل ولكن لم يعد يتم صيانته خلال السنوات الثلاث الماضية ، لم يحدث أي تطوير آخر.

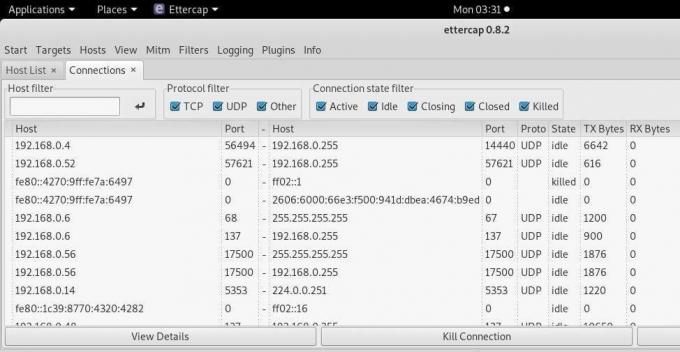

التحميل الان9. إتركاب

Ettercap هي أداة مفتوحة المصدر وأفضل أداة لاختراق شبكات Wifi لأجهزة الكمبيوتر التي تدعم التطبيق عبر الأنظمة الأساسية ، مما يعني ضمناً أنه عندما يمكنك استخدام تطبيق معين على أجهزة كمبيوتر متعددة أو تطبيقات متعددة على جهاز واحد النظام. يمكن استخدامه لهجوم "man-in-the-middle" على شبكة المنطقة المحلية ، أي البيانات المرسلة عبر شبكة LAN يتم إرسالها أيضًا إلى كل جهاز متصل بالشبكة المحلية بين المرسل و المتلقي.

تدعم أداة القرصنة هذه أنظمة تشغيل مختلفة ، بما في ذلك Linux و Mac OS X و BSD و Solaris و Microsoft Windows. باستخدام هذا النظام ، يمكنك إجراء عمليات تدقيق الأمان للتحقق من وجود أي ثغرات وسد التسريبات الأمنية قبل وقوع أي حادث مؤسف. يمكنه أيضًا تحليل بروتوكول الشبكة عن طريق التحقق من جميع القواعد التي تحكم نقل البيانات بين جميع الأجهزة في نفس الشبكة بغض النظر عن التصميم أو العملية الداخلية.

تسمح هذه الأداة بالمكونات الإضافية المخصصة أو الوظائف الإضافية التي تضيف ميزات إلى البرنامج الموجود بالفعل وفقًا لاحتياجاتك ومتطلباتك المعتادة. كما أنه يمكّن من تصفية المحتوى ويسمح باستنشاق البيانات المؤمنة لـ HTTP SSL عن طريق اعتراض و فحص البيانات لمواجهة سرقة كلمات المرور وعناوين IP وأي معلومات محمية ، إلخ.

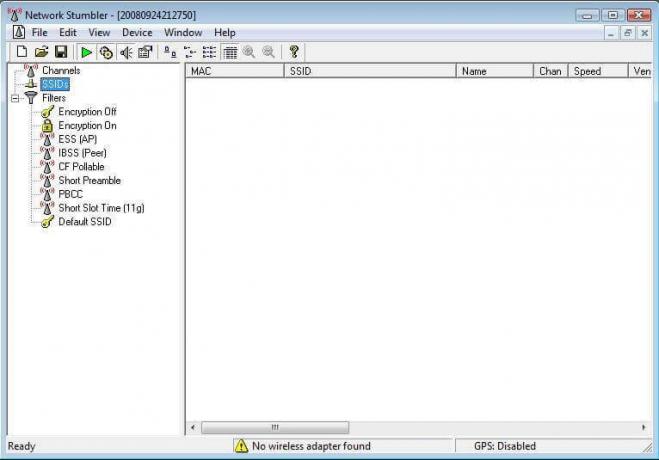

التحميل الان10. نت ستومبلر

NetStumbler ، المعروف أيضًا باسم Network Stumbler ، هو برنامج معروف ومجاني للحصول على الأدوات المتاحة للعثور على نقاط الدخول اللاسلكية المفتوحة. يعمل على أنظمة تشغيل Microsoft Windows من Windows 2000 إلى Windows XP ويتيح الكشف عن الشبكات اللاسلكية 802.11a و 802.11b و 802.11g. كما أن لديها نسخة مصغرة من نفسها تعرف باسم MiniStumbler.

لم يتم تطوير هذه الأداة منذ ما يقرب من 15 عامًا منذ الإصدار الأخير في 2005. يمكن استخدام نسخته المشذبة مع أنظمة التشغيل في الأجهزة الإلكترونية الاستهلاكية المحمولة مثل الأقراص المضغوطة ومشغلات DVD وأجهزة الاستريو وأجهزة التلفزيون والمسارح المنزلية وأجهزة الكمبيوتر المحمولة أو أجهزة الكمبيوتر المحمولة وأي صوت وفيديو آخر معدات.

بمجرد تشغيل الأداة ، تبدأ تلقائيًا في فحص الشبكات اللاسلكية المحيطة بها ، وبمجرد اكتمالها ؛ سترى قائمة كاملة من الشبكات في المنطقة المجاورة. لذلك ، فهي تُستخدم أساسًا في القيادة ، وهي عملية تعيين شبكات WiFi في منطقة محددة محليًا وتُعرف أيضًا باسم تعيين نقطة الوصول.

يمكنك أيضًا اكتشاف نقاط الوصول غير المصرح بها في منطقة الاهتمام المحددة باستخدام هذه الأداة. كما أنه يساعد في العثور على مواقع ذات شبكة منخفضة ويمكنه أيضًا دعم التحقق من تكوينات الشبكة مثل Linux و Mac OS X و BSD و Solaris و Microsoft Windows وغيرها الكثير.

عيب برنامج القرصنة هذا هو أنه يمكن استشعاره بسهولة بواسطة أي نظام أو جهاز كشف لاسلكي في حالة العمل في المنطقة المجاورة ، وكذلك لا تعمل هذه الأداة بدقة مع أحدث إصدار 64 بت النظام. أخيرًا ، يمكن تنزيل الأداة باستخدام الرابط http://www.stumbler.net/ للراغبين في استخدامه.

التحميل الان11. كيوان

هذا هو برنامج ماسح ضوئي للمسؤولية يقوم بتعيين المنطقة السفلية للشبكات اللاسلكية و يعترضهم للوصول إلى السذاجة لاختراق / سرقة كلمة مرور وعناوين IP وأي شيء آخر معلومة. بمجرد تحديد هذه الشبكات ، تبدأ تلقائيًا عملها لتصحيح هذه الالتزامات.

توفر الأداة أيضًا خدمات بيئة التطوير المتكاملة ، وهو برنامج يوفر تسهيلات شاملة للمستخدمين أداء وظائف مختلفة مثل تحرير الكود ، وتصحيح الأخطاء ، وتحرير النص ، وتحرير المشروع ، وعرض المخرجات ، ومراقبة الموارد ، وغيرها أكثر. برامج IDE ، مثل NetBeans و Eclipse و IntelliJ و Visual studio و Webstorm و Phpstorm وما إلى ذلك. تساعد في تقديم الملاحظات أثناء تطوير البرامج.

يوفر Kiuwan أيضًا أحكامًا لما يزيد عن عشرين لغة برمجة مثل Java و C / C ++ و Javascript و PHP و JSP وغيرها الكثير لأجهزة سطح المكتب وشبكات الويب وتطبيقات الأجهزة المحمولة. من المعروف أنها تلبي أكثر معايير الصناعة صرامة ، بما في ذلك OWASP و CWE و SANS 25 و HIPPA و WASC و ISO / IEC 25000 و PCI و ISO / IEC 9126 والمزيد ، مما يجعلها أداة مفضلة للغاية.

محرك الفحص متعدد التقنيات Kiuwan أيضًا من خلال تقارير أداة "Insights" الخاصة به حول ضعف الشبكات اللاسلكية في مكونات مفتوحة المصدر إلى جانب إدارة الامتثال للترخيص. تقدم أداة مراجعة الكود هذه إصدارًا تجريبيًا مجانيًا واستخدامًا لمرة واحدة للمتسللين بتكلفة متكررة للقراصنة. للأسباب العديدة المشار إليها ، تعتبر من بين أدوات القرصنة الرائدة في الصناعة.

التحميل الان12. نيكتو

Nikto هي أداة قرصنة أخرى للويب مفتوح المصدر تقوم بإجراء اختبارات شاملة ضد خوادم الويب المحددة أو المضيفات البعيدة. يقوم بمسح عناصر متعددة مثل 6700 ملف يحتمل أن تكون خطرة ، والمشكلات المتعلقة بالعديد من الخوادم القديمة ، وأي مخاوف خاصة بالإصدار للعديد من الخوادم.

أداة القرصنة هذه هي جزء من توزيعة Kali Linux بواجهة سطر أوامر بسيطة. يتيح Nikto التحقق من التكوينات مثل خيارات خادم HTTP أو تحديد خوادم وبرامج الويب المثبتة. كما يكتشف أيضًا ملفات التثبيت الافتراضية مثل أي ملفات فهرس متعددة ويقوم بالتحديثات التلقائية بشكل متكرر بفحص العناصر والمكونات الإضافية.

تحتوي الأداة على العديد من توزيعات Linux المعتادة الأخرى مثل Fedora في ترسانة برامجها. كما يُنفِّذ أيضًا اختبار قابلية البرمجة عبر المواقع للتحقق مما إذا كان يُسمح للمصدر الخارجي غير الموثوق به بحقن شفرته الخبيثة في تطبيق الويب الخاص بالمستخدم لاختراق شبكة WiFi الخاصة به.

اقرأ أيضا:3 طرق لمشاركة الوصول إلى Wi-Fi دون الكشف عن كلمة المرور

كما تقوم بهجمات قاسية قائمة على القاموس لتمكين اختراق شبكات WiFi ، ويمكن أن يؤدي استخدام تقنيات تشفير LibWhisker IDS إلى تجنب أنظمة كشف التسلل. يمكنه تسجيل الدخول والتكامل مع إطار عمل Metasploit. يتم حفظ جميع المراجعات والتقارير بتنسيق ملف نصي و XML و HTML و NBE و CSV.

تدعم هذه الأداة تثبيت PERL الأساسي ويمكن استخدامها على أنظمة Windows و Mac و Linux و UNIX. يمكن أن تستخدم الرؤوس والأرقام المفضلة والملفات لتحديد البرنامج المثبت. إنها أداة اختراق جيدة تجعل اختبار الضعف سهلاً على أي ضحية أو هدف.

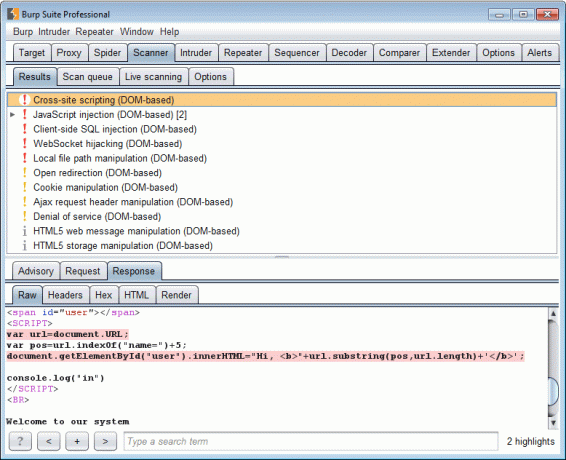

التحميل الان13. جناح التجشؤ

تم تطوير أداة اختراق WiFi هذه بواسطة PortSwigger Web Security وهي أداة اختبار اختراق تعتمد على Java. يساعدك على تحديد نقاط الضعف أو الحساسية في الشبكات اللاسلكية. وهي متوفرة بثلاثة إصدارات ، أي إصدار المجتمع والإصدار الاحترافي وإصدار Enterprise ، كل منها بسعر مختلف بناءً على متطلباتك.

يتوفر إصدار المجتمع مجانًا ، بينما تبلغ تكلفة الإصدار الاحترافي 399 دولارًا لكل مستخدم سنويًا ، بينما تبلغ تكلفة إصدار Enterprise 3999 دولارًا في السنة. النسخة المجانية بحد ذاتها لها وظائف محدودة ولكنها جيدة بما يكفي للاستخدام. إصدار المجتمع عبارة عن مجموعة أدوات متكاملة تحتوي على أدوات يدوية أساسية. ومع ذلك ، لتحسين الوظيفة ، يمكنك تثبيت وظائف إضافية تسمى BApps ، والترقية إلى إصدارات أعلى بوظائف محسّنة بتكاليف أعلى كما هو موضح في كل إصدار أعلاه.

من بين الميزات المختلفة المتوفرة في أداة اختراق Burp Suite WiFi ، يمكنها البحث عن 100 نوع من الضعف أو القابلية للانتشار على نطاق واسع. يمكنك حتى جدولة الفحص وتكراره. كانت الأداة الأولى التي توفر اختبار أمان التطبيقات خارج النطاق (OAST).

تتحقق الأداة من كل نقطة ضعف وتقدم نصائح مفصلة عن نقاط الضعف المبلغ عنها على وجه التحديد في الأداة. كما أنه يلبي أيضًا اختبار CI أو اختبار التكامل المستمر. بشكل عام ، إنها أداة اختبار أمان ويب جيدة.

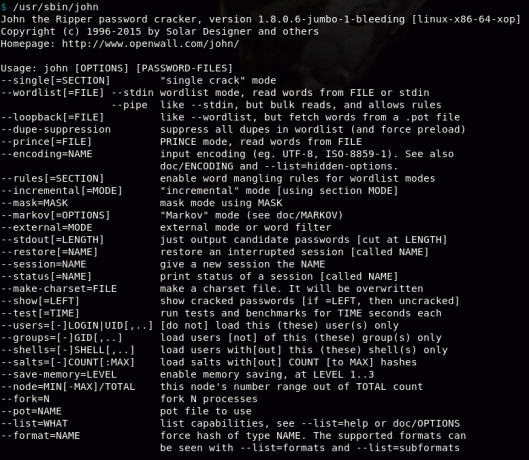

التحميل الان14. جون السفاح

John the Ripper هي أداة اختراق WiFi مجانية مفتوحة المصدر لاختراق كلمات المرور. تتمتع هذه الأداة بالكفاءة لدمج العديد من برامج تكسير كلمات المرور في حزمة واحدة مما يجعلها واحدة من أكثر أدوات الاختراق شيوعًا للمتسللين.

يقوم بتنفيذ هجمات القاموس ويمكنه أيضًا إجراء التعديلات اللازمة عليه لتمكين اختراق كلمة المرور. يمكن أن تكون هذه التعديلات في وضع الهجوم الفردي عن طريق تعديل نص عادي ذي صلة (مثل اسم مستخدم بكلمة مرور مشفرة) أو التحقق من الاختلافات مقابل التجزئة.

كما أنه يستخدم وضع القوة الغاشمة لاختراق كلمات المرور. إنه يلبي هذه الطريقة لكلمات المرور التي لا تظهر في قوائم كلمات القاموس ، لكن كسرها يستغرق وقتًا أطول.

تم تصميمه في الأصل لنظام التشغيل UNIX لاكتشاف كلمات مرور UNIX الضعيفة. تدعم هذه الأداة خمسة عشر نظام تشغيل مختلفًا ، والتي تتضمن أحد عشر إصدارًا مختلفًا من UNIX وأنظمة تشغيل أخرى مثل Windows و DOS و BeOS و Open VMS.

تكتشف هذه الأداة تلقائيًا أنواع تجزئة كلمات المرور وتعمل كجهاز تكسير لكلمات المرور قابل للتخصيص. نلاحظ أن أداة اختراق WiFi هذه يمكنها كسر أنواع مختلفة من تنسيقات كلمات المرور المشفرة ، بما في ذلك كلمات مرور تشفير نوع التجزئة التي غالبًا ما توجد في إصدارات متعددة من UNIX.

تُعرف هذه الأداة بسرعتها وهي ، في الواقع ، أداة سريعة لاختراق كلمات المرور. كما يوحي اسمه ، يقوم بتمزيق كلمة المرور ويفتحها في لمح البصر. يمكن تنزيله من موقع الويب _John the Ripper.

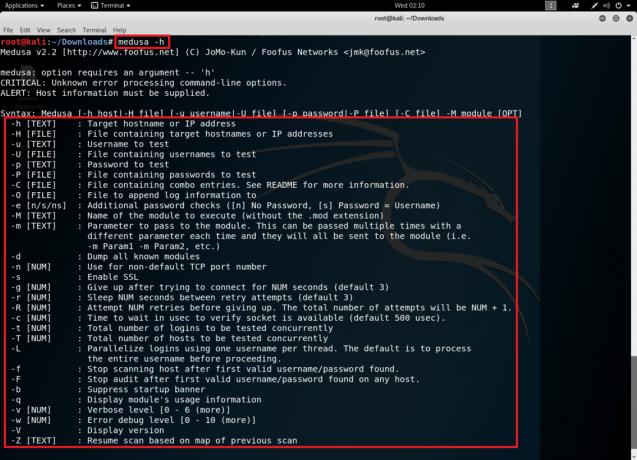

التحميل الان15. ميدوسا

اسم ميدوسا ، في الأساطير اليونانية ، كان ابنة الإله اليوناني Phorcys يصور على أنه مجنحة مع ثعابين في مكان شعرها ولعن كل من ينظر إليها تحولها إلى حجر عينيها.

في السياق أعلاه ، يبدو أن اسم أحد أفضل أدوات اختراق شبكات WiFi عبر الإنترنت تسمية خاطئة تمامًا. الأداة التي صممها أعضاء موقع foofus.net هي أداة اختراق بالقوة الغاشمة ، ومتاحة للتنزيل من الإنترنت. تدعم أداة القرصنة Medusa عددًا من الخدمات التي تدعم المصادقة عن بُعد.

تم تصميم الأداة بحيث تتيح الاختبار المتوازي المستند إلى الخيط ، وهي عملية اختبار برمجية تلقائية يمكن القيام بذلك بدء اختبارات متعددة ضد مضيفين أو مستخدمين أو كلمات مرور متعددة في نفس الوقت للتحقق من القدرات الوظيفية الرئيسية لـ مهمة محددة. الغرض من هذا الاختبار هو توفير الوقت.

الميزة الرئيسية الأخرى لهذه الأداة هي إدخال المستخدم المرن ، حيث يمكن تحديد المدخلات الهدف بطرق مختلفة. يمكن أن يكون كل إدخال إما إدخالًا واحدًا أو مدخلات متعددة في ملف واحد ، مما يمنح المستخدم المرونة لإنشاء التخصيصات والاختصارات لتسريع أدائه.

عند استخدام أداة القرصنة الخام هذه ، لا تحتاج تطبيقاتها الأساسية إلى تعديل لتركيب قائمة الخدمات لهجمات القوة الغاشمة. في الجهاز ، توجد جميع وحدات الخدمة كملف mod. مستقل مما يجعله تطبيق تصميم معياري.

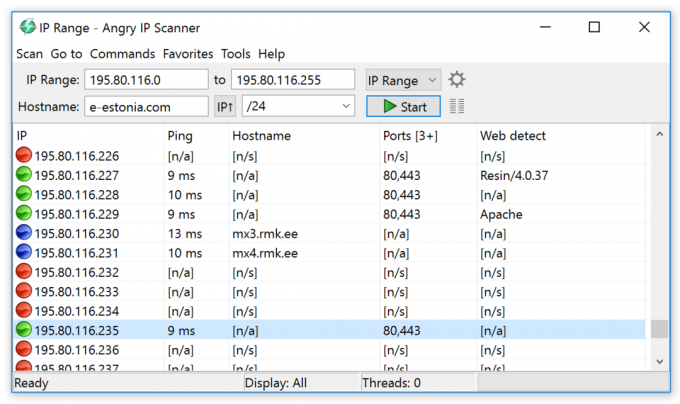

التحميل الان16. ماسح IP غاضب

إنها واحدة من أفضل أدوات اختراق شبكات Wifi للكمبيوتر الشخصي لمسح عناوين IP والمنافذ. يمكنه فحص كل من الشبكات المحلية وكذلك الإنترنت. يمكنك استخدام أداة اختراق شبكات WiFi مجانًا ، والتي لا تتطلب أي تثبيت يمكن بموجبه نسخها واستخدامها في أي مكان.

يمكن أن يدعم هذا البرنامج الذي يعمل عبر الأنظمة الأساسية العديد من الأنظمة الأساسية للبرامج ، والتي قد تكون أنظمة تشغيل مثل Blackberry و Android و و iOS للهواتف الذكية وأجهزة الكمبيوتر اللوحية أو البرامج المشتركة بين الأنظمة الأساسية مثل Microsoft Windows و Java و Linux و macOS و Solaris و إلخ.

يتيح تطبيق Angry IP Scanner واجهة سطر الأوامر (CLI) ، وهي واجهة مستخدم نصية تستخدم لعرض وإدارة ملفات الكمبيوتر. تمت كتابة هذا التطبيق خفيف الوزن وصيانته بواسطة Anton Keks ، وهو خبير برمجيات ، وهو المالك المشارك لمنظمة تطوير البرمجيات.

يمكن لهذه الأداة حفظ وتصدير النتائج بتنسيقات متعددة مثل CSV و TXT و XML وما إلى ذلك. يمكنك أيضًا تقديم ملف بأي تنسيق باستخدام هذه الأداة أو الوصول إلى البيانات بشكل عشوائي ، ولا يوجد تسلسل للأحداث ، ويمكنك القفز مباشرة من النقطة أ إلى النقطة Z دون المرور بالمرور الصحيح تسلسل.

تقوم أداة المسح ببساطة باختبار اتصال كل عنوان IP عن طريق إرسال إشارة لتحديد حالة كل عنوان IP ، وحل اسم مضيف ، ومنافذ المسح ، إلخ. يمكن بعد ذلك توسيع البيانات التي تم جمعها حول كل مضيف في فقرة واحدة أو أكثر لشرح أي تعقيدات باستخدام المكونات الإضافية.

تستخدم هذه الأداة مؤشر ترابط مسح ضوئي منفصل لكل عنوان IP فردي يتم فحصه باستخدام نهج متعدد الخيوط لزيادة سرعة المسح. مع العديد من أدوات جلب البيانات ، تتيح هذه الأداة إضافة إمكانيات ووظائف جديدة لتحسين أدائها. إنها بشكل عام أداة جيدة مع عدد من الميزات لمستخدميها.

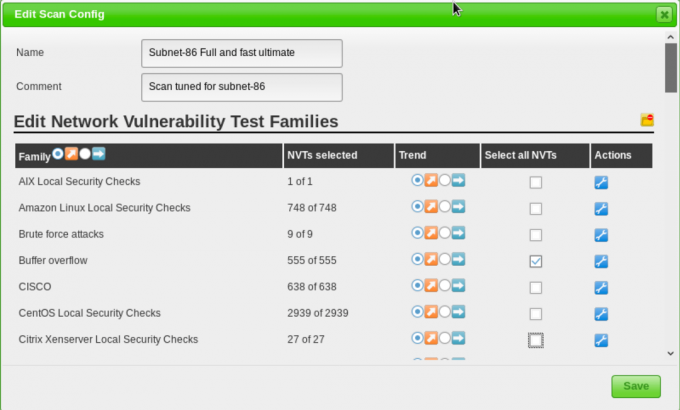

التحميل الان17. OpenVas

يُعرف أيضًا إجراء تقييم شامل للضعف والمعروف باسمه القديم "نيسوس". إنه نظام مفتوح المصدر يمكنه اكتشاف أي مشكلات أمنية للمضيف ، سواء كان خادمًا أو جهاز شبكة مثل أجهزة الكمبيوتر الشخصية وأجهزة الكمبيوتر المحمولة والهواتف الذكية وما إلى ذلك.

كما ذكرنا ، تتمثل الوظيفة الأساسية لهذه الأداة في إجراء مسح تفصيلي ، بدءًا من فحص المنفذ لعنوان IP لاكتشاف ما إذا كان أي شخص يستمع إلى ما تكتبه. إذا تم اكتشافها ، يتم اختبار هذه الإصغاء بحثًا عن نقاط الضعف ، ويتم تجميع النتائج في تقرير لاتخاذ الإجراء اللازم.

يمكن لأداة OpenVAS Hacking Tool فحص عدة مضيفين في وقت واحد مع القدرة على إيقاف مهام الفحص وإيقافها مؤقتًا واستئنافها. يمكنه إجراء أكثر من 50000 اختبار حساسية وإظهار النتائج بتنسيقات نص عادي أو XML أو HTML أو لاتكس.

تؤيد هذه الأداة الإدارة الإيجابية الكاذبة ، ويؤدي نشر أي نتائج إيجابية زائفة إلى القائمة البريدية إلى الحصول على تعليقات فورية. يمكنه أيضًا جدولة عمليات المسح ، ولديه واجهة سطر أوامر قوية ، وبرنامج مراقبة Nagios مركب إلى جانب أساليب إنشاء الرسومات والإحصاءات. تدعم هذه الأداة أنظمة تشغيل Linux و UNIX و Windows.

نظرًا لكونها واجهة قوية قائمة على الويب ، فإن هذه الأداة تحظى بشعبية كبيرة بين المسؤولين والمطورين وأنظمة المعلومات المعتمدة ومحترفي الأمان. تتمثل الوظيفة الرئيسية لهؤلاء الخبراء في الكشف عن التهديدات التي تتعرض لها المعلومات الرقمية ومنعها من التوثيق والتصدي لها.

التحميل الان18. خريطة SQL

أداة SQL Map هي برنامج Python مفتوح المصدر يتيح تلقائيًا اكتشاف عيوب حقن SQL واستغلالها والاستيلاء على خوادم قاعدة البيانات. تعد هجمات حقن SQL من أقدم مخاطر تطبيقات الويب وأكثرها انتشارًا وخطورة.

هناك أنواع مختلفة من هجمات حقن SQL مثل SQLi داخل النطاق ، و SQLi الأعمى ، و SQLi خارج النطاق. حقن SQL يحدث عندما تسأل عن غير قصد وتقوم بتشغيل إدخال مستخدم مثل اسم المستخدم أو معرف المستخدم بدلاً من اسم / معرف بسيط على قاعدة البيانات.

يمكن للقراصنة الذين يستخدمون طريقة حقن SQL تجاوز جميع إجراءات الأمان على تطبيقات الويب باستخدام قاعدة بيانات SQL مثل MySQL أو Oracle أو SQL Server أو غيرها واستعادة جميع المحتويات مثل البيانات الشخصية والأسرار التجارية والملكية الفكرية وأي معلومات أخرى وحتى إضافة أو تعديل أو حذف السجلات في قاعدة البيانات.

يستخدم المتسللون أيضًا تقنيات تكسير كلمات المرور المستندة إلى القاموس ويمكنهم أيضًا تنفيذ هجوم تعداد المستخدم باستخدام تقنيات القوة الغاشمة على نقاط ضعف تطبيقات الويب. تُستخدم هذه الطريقة لاستعادة اسم المستخدم الصالح من تطبيق ويب أو حيث تكون مصادقة المستخدم مطلوبة.

يمكنك أيضًا تخزين معلوماتك في قاعدة البيانات الخاصة بك ، الغبية ، المعروفة باسم أداة mysqldump. تُستخدم هذه الأداة لإجراء نسخ احتياطي لقاعدة البيانات بحيث يمكن استعادة محتوياتها في حالة فقد البيانات وهي موجودة في الدليل الجذر / bin في دليل تثبيت MySQL. يتيح النسخ الاحتياطي لمعلوماتك من خلال إنشاء ملف نصي يحتوي على عبارات SQL التي يمكنها إعادة إنشاء قواعد البيانات من الآن أو من البداية.

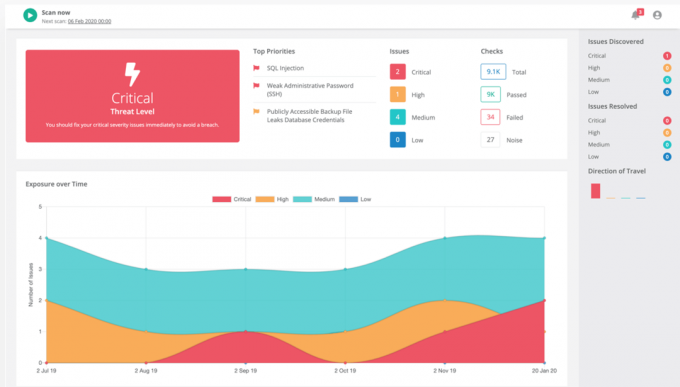

التحميل الان19. دخيل

الدخيل هو عبارة عن ماسح ضوئي للثغرات الأمنية قائم على السحابة تم إنشاؤه بواسطة متخصصين أمنيين ذوي خبرة. تحدد أداة القرصنة هذه نقاط ضعف الأمن السيبراني في البنية التحتية الرقمية لديك لتجنب انتهاكات البيانات المكلفة. يتحد الدخيل أيضًا مع مزودي الخدمات السحابية الرئيسيين مثل Slack و Jira لتتبع المشروع.

يحتوي هذا النظام على أكثر من 9000 فحص أمني متاح للاستخدام لجميع أنواع وأحجام الشركات المهتمة بالتغلب على نقاط الضعف في الأمن السيبراني. في عملية الفحص ، يتطلع إلى تحديد تكوينات الأمان غير الصحيحة ويزيل الأخطاء في تنفيذ عناصر التحكم في الأمان.

كما أنها تحافظ أيضًا على فحص المحتويات الشائعة لتطبيق الويب مثل حقن SQL والبرمجة عبر المواقع بحيث يمكنك القيام بعملك دون الخوف من قيام أي شخص بتمزيق عملك وقطعه. إنه يعمل بشكل استباقي على نظامك ، ويتحقق من أي مخاطر حديثة ويزيلها باستخدام العلاجات الخاصة به حتى تتمكن من متابعة عملك بسلام.

إذن ما هو الفرق بين المتسلل والمتسلل؟ هدفهم أو هدفهم هو كسر أنظمة أمان الشبكة الأضعف لسرقة المعلومات. المخترق هو العقل المدبر في فن البرمجة لاختراق البرامج التي تعمل ويمكن وصفه بأنه "مجرم كمبيوتر" في حين أن المتسللين هم من ، من خلال برامج المسح المستمر للشبكات الخاصة بهم ، يدركون نقاط الضعف في النظام والشبكات ويستغلونها في نهاية المطاف لاختراق الشبكات والمعلومات أنظمة.

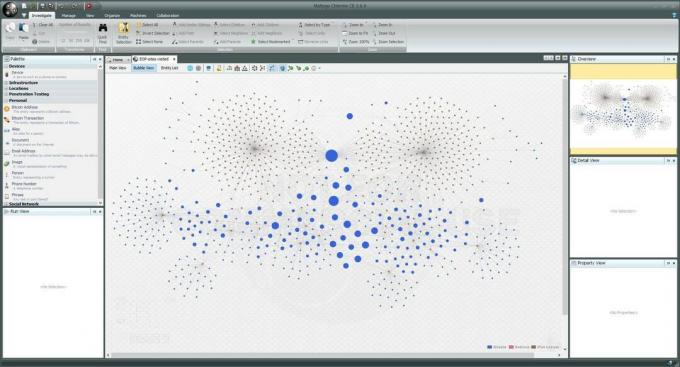

التحميل الان20. مالتيجو

Maltego هي أداة لتحليل الروابط واستخراج البيانات ، والتي تساعدك على تحديد نقاط الضعف والشذوذ في الشبكة. هو - هييعمل على استخراج البيانات وجمع المعلومات في الوقت الفعلي. كان متوفرا في ثلاثة إصدارات.

Maltego CE ، إصدار المجتمع ، متاح مجانًا ، في حين أن Maltego Classic متاح بسعر 999 دولارًا ، والإصدار الثالث ، Maltego XL ، متاح بتكلفة 1999 دولارًا. كلا الإصدارين المسعرين متاحان لمستخدم سطح المكتب. هناك منتج آخر من Maltego لخادم الويب ، وهو CTAS و ITDS و Comms ، والذي يتضمن التدريب ويبلغ سعره الأولي 40000 دولار.

موصى به: أفضل 15 تطبيقًا لاختراق شبكات WiFi لنظام Android (2020)

توفر هذه الأداة بيانات عن الأنماط الرسومية المستندة إلى العقدة ، بينما يمكن أن يعمل Maltego XL مع الرسوم البيانية الكبيرة ، مما يوفر الرسوم صور تسلط الضوء على نقاط الضعف والشذوذ في الشبكة لتمكين القرصنة بسهولة باستخدام المميز حساسيات. تدعم هذه الأداة أنظمة تشغيل Windows و Linux و Mac.

يوفر Maltego أيضًا دورة تدريبية عبر الإنترنت ، ويتم منحك ثلاثة أشهر لإكمال الدورة التدريبية ، والتي تكون خلالها مؤهلاً للوصول إلى جميع مقاطع الفيديو والتحديثات الجديدة. عند الانتهاء من جميع التدريبات والدروس ، سوف تحصل على شهادة مشاركة من Maltego.

التحميل الانهذا كل شيء ، نأمل أن تكون هذه القائمة أفضل 20 أداة لاختراق شبكات WiFi لأجهزة الكمبيوتر التي تعمل بنظام Windows 10 كانت مفيدة. الآن سوف تكون قادرا على الوصول إلى الشبكة اللاسلكية دون معرفة كلمة المرور الخاصة بها ، وذلك لأغراض التعلم أساسًا. قد يختلف وقت اختراق كلمة المرور اعتمادًا على مدى تعقيد كلمات المرور وطولها. يرجى ملاحظة أن اختراق الشبكات اللاسلكية للحصول على وصول غير مصرح به يعد جريمة إلكترونية ، وينصح بالامتناع عن القيام بذلك لأنه قد يؤدي إلى مضاعفات ومخاطر قانونية.