Кракване на парола за Windows 10: методи и превенция

Miscellanea / / February 16, 2022

Цифровата сигурност е от първостепенно значение днес. Всичко с интернет връзка е уязвимо и може да бъде компрометирано от някой, който седи на различен континент. В най-новата DDOS атака на DNS сървъри е един пример за много такива широкомащабни атаки, които са нарастваща тенденция от последните няколко години.

Вашият компютър или лаптоп също не са защитени от подобни атаки. Макар че може да повторите, че съм го защитил с парола, но това не е достатъчно днес, както ще видим.

USB устройството на хакерите

В скорошно видео, Линус от LinusTechTips, известен сред средите на технологиите и маниаците, демонстрира как това обикновено изглеждащо USB устройство може лесно да отключите вашия Windows акаунт в рамките на минути. Предлага се за $20 на Amazon, това устройство, известно като ключ за нулиране на паролата (PRK), предназначено за нулиране на вашата парола в случай, че я забравите, просто чака да бъде използвано неправилно.

За лаиците може да изглежда, че работи някаква революционна нова технология, но в действителност това не е нищо повече от някакъв софтуерен трик. Но в днешно време, с толкова напреднал Windows с 10, как това изобщо е възможно? За да разберем, че трябва да научим как работи защитата на акаунта в Windows.

Слабата част: Защита на акаунта в Windows

От много дълго време начинът на Window за съхраняване на паролата за потребителски акаунт е критикуван. Windows съхранява всички пароли за потребителски акаунти в SAM (Security Account Manager) файл с база данни. По очевидни причини паролите не се съхраняват като обикновен текст и файлът е недостъпен, когато операционната система работи. Хеширането, еднопосочна функция, се използва за преобразуване на вашата парола в низ от знаци с фиксирана дължина така че в случай, че някой вземе SAM файла (което е по-лесно, отколкото си мислите), паролите не могат да бъдат известен. Методите за хеширане, използвани от Windows, са причина за критики. Тези методи са обяснени по-долу.

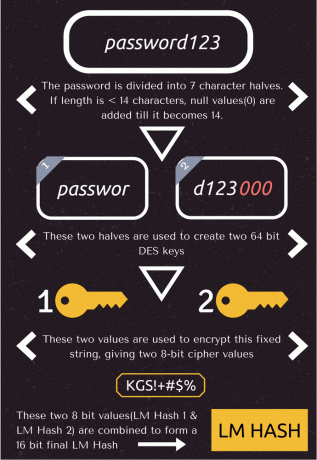

LM хеширане и NTLM хеширане

LM хеширането е много стар метод от ерата на Windows 95 и не се използва днес. При този метод паролата се преобразува в хеш с помощта на метода стъпка по стъпка, показан по-долу.

Присъщият процес на разбиване на вашата парола в два низа от 7 знака, направи LM хеширането уязвимо за атаки с груба сила. Това беше подобрено чрез NTLM метода, който използваше по-сложния MD4 хеширане техника. Въпреки че това реши предишния проблем, той все още не беше достатъчно сигурен поради Rainbow Tables.

Дъгови маси

Досега научихме какво е хеширане и едно важно свойство е, че е еднопосочен. Което означава, че грубото налагане на хеш няма да върне оригиналната парола. Така че това е мястото, където дъгови маси идват на снимката. Таблица Rainbow е буквална таблица, която съдържа предварително генерирани хешове за всички възможни комбинации от пароли за дадена хеш функция.

Например, ако една парола има правило, че може да се състои от 7 знака от 26 азбуки и 10 числа само 0-9, тогава чрез пермутации имаме 42072307200!! възможни комбинации за него. Таблица с дъга за тази функция ще съдържа хешове и съответната парола за всяка възможна комбинация. Но недостатъкът на таблиците с дъга е, че те стават много големи, когато размерът на входа и дължината на паролата се увеличат.

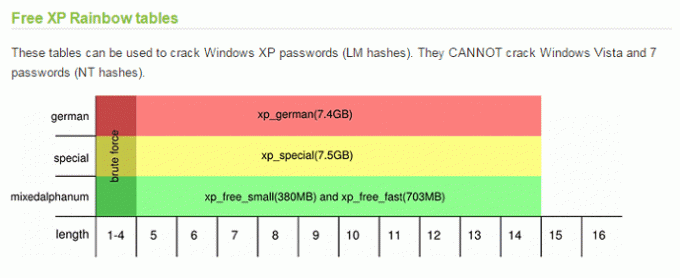

Както е показано по-горе, простата дъгова таблица за функцията за хеширане на LM на Windows XP е с размер 7,5 GB. Таблиците на съвременните хеш функции, които използват азбуки, числа и символи, могат да бъдат от няколкостотин гигабайта. Така че те не са лесни за обработка и използване от обикновен потребител с настолен компютър.

Има онлайн уебсайтове, които предлагат предварително съвместими таблици на дъгата за функцията Windows Hash на цена, както и предоставят таблици за търсене за проверка на хеш.

Така че някой, който има Windows SAM файл, може да изпълни търсене на хеша в предварително изчислена таблица и да намери паролата (ако е сравнително проста). И това е възможно поради един недостатък на метода за хеширане на NTLM - неизползването на осоляване.

Осоляването е техника за добавяне на произволен низ от знаци към паролата преди хеширане, така че всеки хеш да стане уникален, както е показано по-горе, побеждавайки целта на Rainbow Tables.

Атаката: Как се изпълнява

В Windows 10 Microsoft използва техника за хеширане NTLMv2, която въпреки че не използва осоляване, но коригира някои други критични недостатъци и като цяло предлага повече сигурност. Но тогава също така не сте защитени на сто процента, тъй като сега ще покажа как можете да извършите подобна атака на собствения си компютър.

Възстановяване на вашите хешове

Първата стъпка е да получите хешове на паролата си, като използвате някой от няколкото налични метода. Ще използвам свободно достъпния Hash Suite 3.4 (известен преди като pwdump). Красотата на тази програма е, че може да грабне хешовете дори когато работи Windows, така че не е нужно да се забърквате с стартиращи USB устройства. Windows Defender може да се гади, докато работи, така че изключете го за момент.

Етап 1: Изтеглете безплатната версия на Hash Suite от тук и извлечете цялото съдържание на zip файла в папка.

Стъпка 2: Отворете папката и стартирайте програмата, като изберете Hash_Suite_64 за 64-битова ОС или Hash_Suite_32 за 32-битов.

Стъпка 3: За да импортирате хешове, щракнете върху Импортиране > Локални акаунти както е показано по-долу. Това ще зареди хешовете на всички акаунти, налични на компютъра.

Кракване на хешовете

Оттук нататък Hash Suite предоставя и опция за разбиване на хешове с помощта на атаки с речник и груба сила, но те са достъпни само в платена версия. Затова вместо това използваме една от онлайн услугите, за да разбием нашите хешове. Crackstation & OnlineHashCrack са двата сайта, които използвах за целта. Тези сайтове използват комбинация от предварително изчислени таблици, речникови атаки и груба сила, за да разбият вашите хешове.

В моя случай Crackstation веднага предаде, че не може да съответства на хеша и OnlineHashCrack отне пет дни, но все още не можа да го разбие. Освен тях има и други офлайн програми като Каин и Авел, JohnTheRipper, OphCrack и още, които грабват хешовете дори през мрежата. Но обяснението как да ги използвате ще превърне тази статия в конферентна част от BlackHat.

Забележка: Можете да проверите дали хешовете, извлечени от HashSuite, са от паролата на вашия акаунт, като го съпоставите с хеша, генериран за вашата парола, като използвате онлайн хеш генератори.

Вашата защита

Както видяхме, грабването на хешовете е толкова лесно, че не е нужно да се забърквате със стартиращи устройства или сложни команди. И има много други програми, които са много по-напреднали в това отношение. Така че в такъв случай най-добрата ви защита е парола и криптиране, които разширих подробно по-долу.

Дълга парола

Като се започне от дължината, дългата парола обикновено се счита за по-сигурна. Но колко време е достатъчно дълго? Изследователите казват, че паролата ви трябва да бъде поне 12 знака. Но за да сме по-сигурни, се препоръчва парола от 16+ знака. И моля, не го задавайте като парола 12345678. Трябва да е комбинация от малки, главни букви, цифри и символи.

Използване на криптиране

Втората линия на защита е използването на криптиране. В Windows ключът за криптиране е свързан с вашата парола за акаунт в Windows, така че дори ако някой нулира паролата, както е във видеото на Линус, вашите неща няма да бъдат достъпни. Можете да използвате или вграденото криптиране, ако имате Pro версия на Windows, или да използвате някое от трета страна програми.

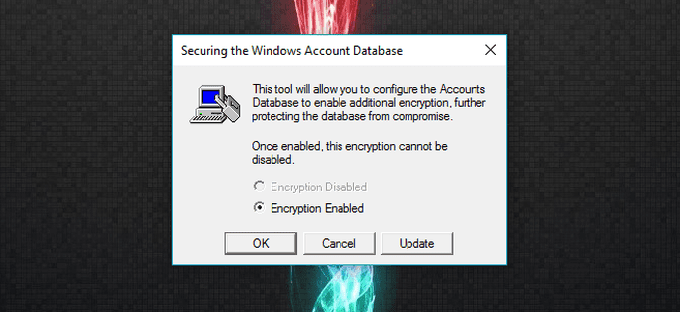

Използване на SYSKEY и акаунт в Microsoft

За да се предотврати неоторизиран достъп, Windows SAM се съхранява в криптиран формат. И ключът за криптиране се съхранява локално на компютъра. SYSKEY е вградена помощна програма на Windows, която ви позволява да преместите този ключ на външен носител (USB устройство) или да добавите още един слой парола преди влизане. Можете да научите повече за това как да го настроите тук.

Освен това можете също да преминете към акаунт в Microsoft, тъй като PRK не работи с акаунт в Microsoft, както е посочено от Линус в

видео

. Но не можах да проверя това, тъй като нямах PRK за тестване. Но HashSuite успя да извлече хешовете на паролата на моя акаунт в Microsoft, така че не е толкова ефективен.

Други различни мерки

Освен горното, можете също да зададете парола за BIOS, която ще добави още един слой защита. Също така, ако не ви харесва да криптирате цялото си устройство с Windows, можете да зададете a отделно дял, който съхранява всичките ви важни неща, така че дори ако хакер нулира паролата, вие не губите напълно достъпа до вашите файлове.

Използването на какъвто и да е биометричен метод за влизане е още един начин за осуетяване на подобни атаки. Не на последно място, надграждането до Windows 10 също е един от начините, дори и да изглежда малко странно. Въпреки че е уязвим, той има други подобрения в сигурността като Windows Здравейте & Охрана на удостоверенията.

В режим на паника? не бъди

Ако сте прочели цялата публикация (смело!), може да изпаднете в паника. Но има едно важно нещо, което разглеждаме тук, всички тези атаки изискват физически достъп до вашия компютър. Въпреки че тези атаки все още са възможни през мрежа, но изпълнението им не е чаша чай на някой, който се е научил да хакне от Хакер за една седмица тип видеоклипове. Но човек трябва да бъде внимателен, тъй като винаги имаме наоколо някои ядосани хора (или колеги), които искат да причинят вреда.

И отново повтарям, методът, показан тук, е само за информационни цели. Не го изпробвайте на компютър на някой друг и не се опитвайте да подушите обществена мрежа за хешове. И двете неща могат да ви доведат до неприятности. Така че пазете се и споделяйте своите мисли и съмнения чрез коментари.