20 bedste WiFi-hackværktøjer til pc

Miscellanea / / November 28, 2021

Hacking har, som ordet antyder, intet at gøre med noget etisk. Hacking er at tvangsindtræde i en persons system med en svigagtig tankegang for at krænke hans privatliv eller stjæle hans systemdata. Ikke desto mindre, hvis det gøres under antydning og godkendelse for at identificere svaghederne og truslerne mod enten en netværk af computere eller en enkelt enhed for at hjælpe med at løse nogens netværksproblemer, vil det så blive betegnet som etiske. Den person, der er involveret i at gøre det, kaldes en etisk hacker.

Vi har forstået, hvad der er hacking, og næsten alle af os har WiFi derhjemme. Hvad er den fulde form for "WiFi"? For mange af os står akronymet for "Wireless Fidelity", en misforståelse. Selvom de fleste af os troede det, til gavn for alle, er det simpelthen en varemærkesætning, der betyder IEEE 802.11x og er en trådløs teknologi, der giver højhastigheds trådløst internet og netværk forbindelse.

Før vi dykker videre, lad os prøve at forstå, at et hackingangreb er af to typer, nemlig passivt og aktivt angreb og brugen af nogle andre terminologier som sniffing, WEP og WPA osv.

Passivt angreb: Det fanger først netværkets datapakker og forsøger derefter at gendanne adgangskoden til netværk ved analyse af pakkerne, med andre ord at tage information fra et system uden at ødelægge Information. Det handler mere om overvågning og analyse, hvorimod

Aktivt angreb er, når man er i gang med at gendanne en adgangskode ved at fange datapakker med enten at ændre eller ødelægge disse datapakker med andre ord, at tage systemoplysninger fra systemet og derefter enten ændre dataene eller ødelægge dem i det hele taget.

Sniffing: er processen med at opsnappe og inspicere eller kort sagt overvågning af datapakker ved hjælp af en enhed eller en softwareapplikation med formålet med enten at stjæle information som adgangskode, IP-adresse eller processer, der kan hjælpe enhver infiltrator med at komme ind på et netværk eller system.

WEP: Er en almindelig type krypteringsmetode, der bruges af trådløse netværk og står for 'Wireless Equivalent Privacy’ og anses ikke for særlig sikker i dag, da hackere nemt kan knække WEP-nøgler.

WPA: Er en anden almindelig krypteringsmetode, der bruges af trådløse netværk og står for "WiFi Protected Access", er en trådløs applikationsprotokol, der ikke let kan knækket og er den mest sikre mulighed, da det ville kræve brug af brute force eller ordbogsangreb, på trods af hvilket der ikke ville være nogen sikkerhed for at knække WPA nøgler.

Med ovenstående terminologier i baggrunden, lad os nu prøve at finde de bedste WiFi-hackingværktøjer til pc i 2020, der fungerer på ethvert operativsystem, det være sig Windows, Mac eller Linux. Detaljeret nedenfor er de populære værktøjer, der bruges til netværksfejlfinding og trådløs adgangskodeknækning.

Indhold

- 20 bedste wifi-hackværktøjer til pc (2020)

- 1. Aircrack-ng

- 2. WireShark

- 3. Kain og Abel

- 4. Nmap

- 5. Metasploit

- 6. skæbne

- 7. NetSparker

- 8. Airsnort

- 9. Ettercap

- 10. NetStumbler

- 11. Kiuwan

- 12. Nikto

- 13. Burp Suite

- 14. Johannes Ripperen

- 15. Medusa

- 16. Vred IP-scanner

- 17. OpenVas

- 18. SQL kort

- 19. Ubuden gæst

- 20. Maltego

20 bedste wifi-hackværktøjer til pc (2020)

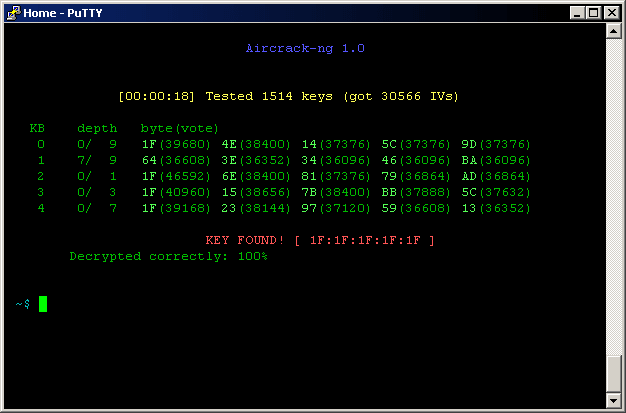

1. Aircrack-ng

Aircrack-ng er en velkendt, gratis trådløs adgangskodeknækningssoftware skrevet på C-sprog. Denne software fokuserer hovedsageligt på en trinvis metode til at overvåge, angribe, teste og til sidst knække adgangskoden. Denne applikation bruger standard FMS-angrebet, Korek-angrebet og det nye PTW-angreb til at optimere dets hastighed, hvilket gør det til et effektivt WiFi-cracking-værktøj.

Det virker primært på Linux-operativsystemet og understøtter Windows, OS X, Free BSD, NetBSD, OpenBSD og endda Solaris og eComStation 2-operativsystemer. Appen understøtter også andre trådløse adaptere som Live CD og VMWare-billeder. Du kræver ikke meget ekspertise og viden for at bruge VMWare-billedet, men det har visse begrænsninger; det fungerer med et begrænset sæt operativsystemer og understøtter et begrænset antal USB-enheder.

Den app, der i øjeblikket er tilgængelig på engelsk, bruger datapakker til at knække 802.11b-netværkets WEP- og WPA-PSK-nøgler. Det kan knække WEP-nøgler ved hjælp af et FMS-angreb, PTW-angreb og ordbogsangreb. For at knække WPA2-PSK bruger den ordbogsangreb. Appen sætter fokus på Replay-angreb, de-autentificering, falske adgangspunkter og meget mere. Det understøtter også eksport af data til en tekstfil.

Denne software kan downloades ved hjælp af linket http://www.aircrack-ng.org/, og det bedste er, at hvis du ikke ved, hvordan du bruger softwaren, har du tilgængelige online tutorials, leveret af firmaet, der har designet denne software, hvor du kan lære at installere og bruge, til at knække trådløst adgangskoder.

Hent nu2. WireShark

Wireshark Hacking Tool er en open source, gratis datapakkeanalysator og netværksprocedureanalysesoftware. Det er et af de bedste wifi-hackingværktøjer, som er meget populært blandt Windows-brugere. Dette værktøj muliggør en forståelse af, hvad der sker på dit netværk på det mindste eller mikroskopiske niveau. Det bruges til netværksfejlfinding og analyse, udvikling af software og kommunikationsprocedurer. Det kan også bruges i pædagogisk udviklingsarbejde.

Du kan bruge denne software til at inspicere og analysere enten online eller offline et vilkårligt antal hundrede af protokoller og få de bedste resultater. Den kan ikke kun analysere trådløse data, men kan også hente og læse data fra Bluetooth, Ethernet, USB, Token Ring, FDDI, IEEE 802.11, PPP/HDLC, ATM, Frame relay, osv. til analyse.

Dette værktøj understøtter flere operativsystemer og kan køres med Windows, Linux, Mac OS, Solaris, FreeBSD, NetBSD og meget mere. Mange kommercielle organisationer, non-profit virksomheder, offentlige agenturer og uddannelsesinstitutioner bruger det som en eksisterende eller de facto standard for detaljeret inspektion på tværs af forskellige protokoller.

Den kan gennemlæse optagne data ved hjælp af TTY-mode TShark-værktøjet eller den grafiske brugergrænseflade (GUI). Det tillader kommunikation gennem grafiske ikoner og lydindikatorer, men bruger ikke en tekstbaseret brugergrænseflade, tekstnavigation eller indtastede kommandoetiketter.

Den har en rig Voice over Internet Protocol, det vil sige VoIP-analyse eller, som standard, telefontjeneste over internettet, hvilket er muligt, hvis du har en god internetforbindelse. Dette hjælper dig med at undgå dit opkald gennem et lokalt telefonselskabs tårn, som opkræver mere for det samme opkald end et VoIP-opkald.

WireShark er også kendt for de mest kraftfulde skærmfunktioner, og det kan også fange gzip-komprimerede filer og dekomprimer dem under afviklingen af et computerprogram uden at afbryde eller afbryde det, der allerede kører program.

Appen kan også bruges til at dekryptere mange protokoller som IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP og WPA/WPA2. Ved at bruge appen kan du også anvende forskellig farvekodning på din liste over datapakker for en hurtig og nem at bruge og forstå analyse.

Det understøtter også eksport af data til en almindelig tekstfil, PostScript, CVS eller XML. WireShark hacking-værktøjet betragtes som det bedste værktøj til at analysere datapakker med god funktionalitet og bruge linket – https://www. wireshark.org/ kan du downloade dette værktøj til din brug.

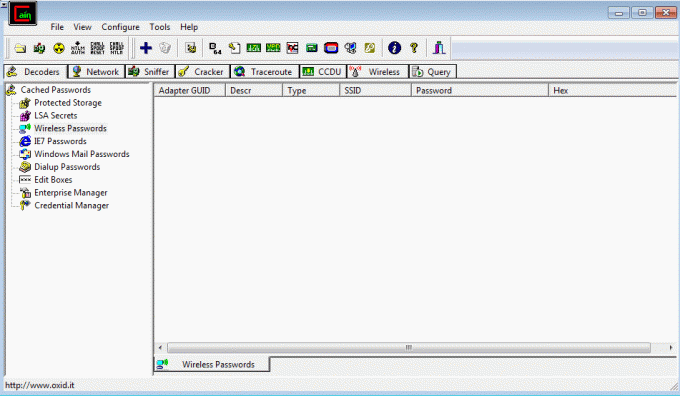

Hent nu3. Kain og Abel

Cane & Abel er en anden populær software på listen over værktøjer til at gendanne Wifi-adgangskode, som simpelthen er en blødere måde at bruge ordet hacking på. Det er opkaldt efter Adam og Evas børn, en interessant måde at navngive på af værktøjets udviklere. Et spændende navn, ikke? Lad os dog overlade navngivningen til udviklernes visdom og gå videre.

Dette værktøj bruges til forskellige versioner af Microsoft OS og bruger forskellige teknikker gennem processen med at undersøge og analysere hver datapakke individuelt og afkodning af kodede kodeord, eller blot ved at bruge brute force, ordbogsangreb og krypteringsanalyse angreb.

Ved at bruge appen kan du også undersøge trådløse data og hente trådløse netværksnøgler ved at detektere cachelagrede adgangskoder og analysere routingsikkerhedsdetaljer. En nyligt tilføjet hacking-funktion er Address Resolution Protocol eller ARP-understøttelsen til detektering af switchede LAN'er og MITM-angreb.

Hvis dette ikke er slutningen, kan du ved hjælp af Windows WiFi-hacking-softwaren også optage Voice over Internet Protocol, dvs. VoIP-samtaler.

Dette er det anbefalede og mest brugte værktøj af sikkerhedskonsulenter, professionelle penetrationstestere og alle andre der planlægger at bruge det konstruktivt til etiske formål og ikke snyde nogen for uautoriseret adgangskode adgang.

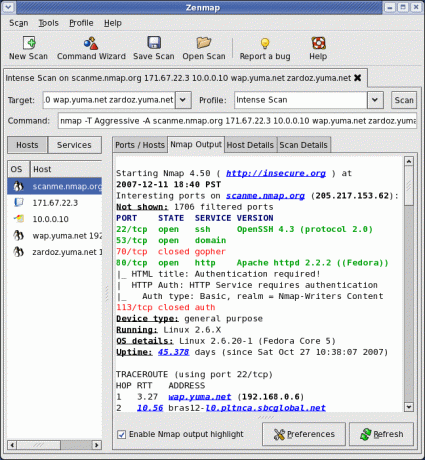

Hent nu4. Nmap

Nmap er en af de bedste open source wifi hacking værktøj til Windows PC. Forkortelsen af Nmap i sin udvidede form står for Network Mapper tilgængelig for Android-brugere. Det blev designet med den oprindelige hensigt at scanne store netværk, selvom det kan fungere lige så godt for enkelte værter. Det bruges hovedsageligt til netværksopdagelse med administration og computersikkerhedsrevision.

Nmap stilles frit til rådighed på Github ved hjælp af linket https://github.com/kost/NetworkMapper. De fleste Nmap-scannere kan også tage hjælp fra uofficiel Android Frontend til at downloade, installere og bruge den. Brugeren kan, efter hans behov, redesigne eller endda ændre softwaren. Appen fungerer godt for smartphone-brugeren på både rootede og ikke-rootede enheder.

Det understøtter alle de store computeroperativsystemer såsom Linux-operativsystem, Windows og Mac OS X. Netværksadministratorer har fundet, at det er et meget nyttigt værktøj til adskillige opgaver som f.eks. at lære netværksbeholdningen at kende ved at kontrollere antallet af værter ved hjælp af netværk, typen af tjenester, der tilbydes af dem, og typen af operativsystem, dvs. forskellige versioner af operativsystemer, der bruges til at køre aktiviteter.

Denne gratis tilgængelig service bruges bedst til scanning af netværk. Det understøtter flere operativsystemer, som angivet ovenfor, og holder øje med typerne af datapakker filtre/firewalls, der bruges og mange andre attributter/aspekter som at overføre data ved hjælp af binære filer ved hjælp af HTTPS Standard.

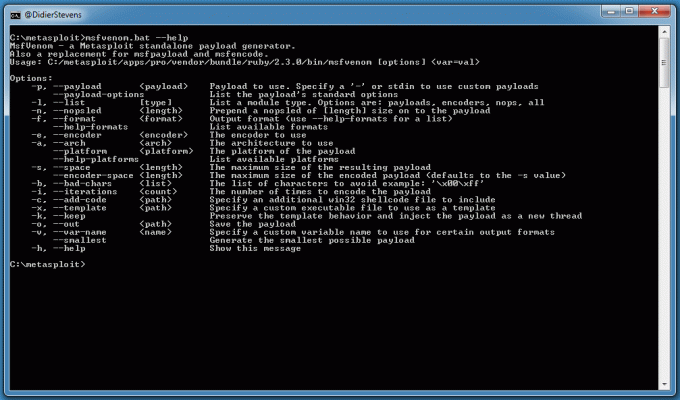

Hent nu5. Metasploit

Metasploit er et gratis, open source, kraftfuldt hackerværktøj, der ejes af Rapid7, et Massachusetts-baseret sikkerhedsfirma. Denne hackingsoftware kan teste computersystemernes svagheder/følsomhed eller bryde ind i systemerne. Som mange andre informationssikkerhedsværktøjer kan Metasploit bruges til både lovlige og ulovlige aktiviteter.

Det er en penetrationstestsoftware med cybersikkerhedsværktøj tilgængelig både i den gratis og betalte version. Det understøtter det generelle japanske programmeringssprog på højt niveau kaldet 'Ruby' designet i Japan i 1990. Du kan downloade softwaren ved at bruge linket https://www.metasploit.com. Det kan bruges med en webbrugergrænseflade eller en kommandoprompt eller et link, som nævnt.

Læs også:10 bedste Office-apps til Android til at øge din produktivitet

Metasploit-værktøjet understøtter alle de centrale computeroperativsystemer såsom Linux-system, Windows, Mac OS, åben BSD og Solaris. Dette hackingværktøj tester eventuelle kompromiser i systemsikkerhed gennem stikprøvekontrol. Den optæller listen over alle netværk, der udfører angreb ved at udføre nødvendige penetrationstests på netværk og undgår også at blive bemærket i processen.

Hent nu6. skæbne

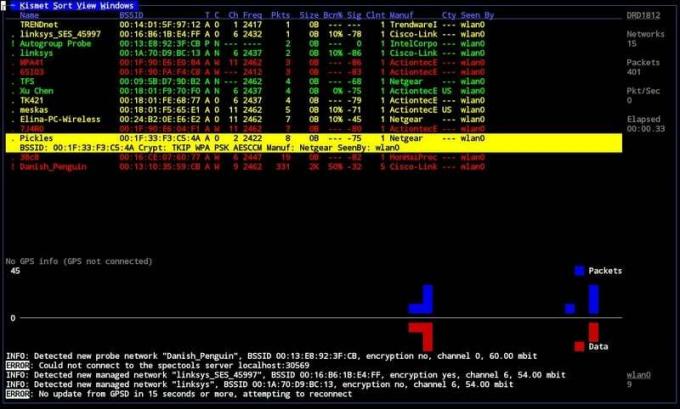

Kismet er et Wifi-hacking-værktøj, der bruges til at finde og identificere trådløse enheder. Ordet på arabisk betyder 'deling'. I en lettere tone bruges Kismet, på det indiske nationalsprog hindi, ofte, når noget af betydning kommer ind i dit liv helt tilfældigt eller ved skæbnen.

Dette værktøj identificerer netværk ved passivt at detektere og afsløre skjulte netværk, hvis de er i brug. Teknisk set med hensyn til hacking er det en datapakkesensor, som er et netværk og indtrængen detektionssystem til 802.11 lag-2 trådløse lokalnetværk, dvs. 802.11a, 802.11b, 802.11g og 802.11n Trafik.

Denne software fungerer med ethvert WiFi-kort, der understøtter fra-tilstand og er bygget på klient/server modulært design eller framework. Det understøtter alle operativsystemer såsom Linux-system, Windows, Mac OS, OpenBSD, FreeBSD, NetBSD. Det kan også køre på Microsoft Windows og mange andre platforme. Brug af linket http://www.kismetwireless.net/ softwaren kan downloades uden problemer.

Kismet understøtter også kanalhopping, hvilket betyder, at den kontinuerligt kan skifte fra en kanal til en anden uden at følge nogen sekvens, som defineret af softwarebrugeren. Da de tilstødende kanaler overlapper hinanden, gør det muligt at fange flere datapakker, hvilket er en yderligere fordel ved denne software.

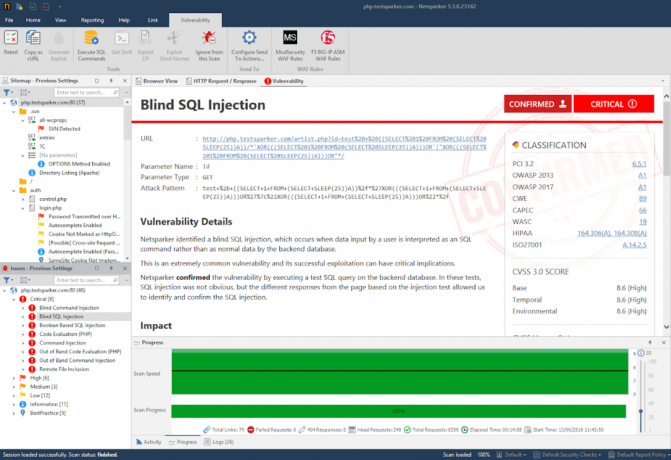

Hent nu7. NetSparker

NetSparker er en webapplikation, der bruges til sikkerhedsscanning og etisk hacking. På grund af dens bevisbaserede scanningsteknologi anses den for at være en meget nøjagtig svaghedsdetektionsteknik. Det er en nem at bruge sikkerhedsscannersoftware, der automatisk kan finde følsomheder, der kan udnyttes til at bringe brugerens følsomme data i fare.

Det kan nemt finde svagheder som SQL Injection, XSS eller Cross-Site Scripting og Remote File Inclusions og andre web applikationer, webtjenester og web-API'er. Så den første ting først, skal du sikre dine webaktiviteter ved hjælp af NetSparker.

Den kan rulle gennem alle moderne og brugerdefinerede webapplikationer, uanset hvilken platform eller teknologi de har brugt. Det samme gælder for dine webservere, uanset om du bruger Microsoft ISS eller Apache og Nginx på Linux. Det kan scanne dem for alle sikkerhedsproblemer.

Den er tilgængelig i to versioner enten som et indbygget penetrationstest- og rapporteringsværktøj i Microsoft Windows applikationer eller en onlinetjeneste for at muliggøre dens brug til scanning af tusindvis af andre websteder og webapplikationer i kun 24 timer.

Denne scanner understøtter AJAX og Java-baserede applikationer som HTML 5, Web 2.0 og Single Page Applications (SPA'er), hvilket gør det muligt for teamet at træffe hurtige afhjælpende handlinger på det identificerede problem. I en nøddeskal er det et fremragende værktøj til at overvinde alle involverede sikkerhedsrisici på tusindvis af websteder og applikationer på en hurtig tid.

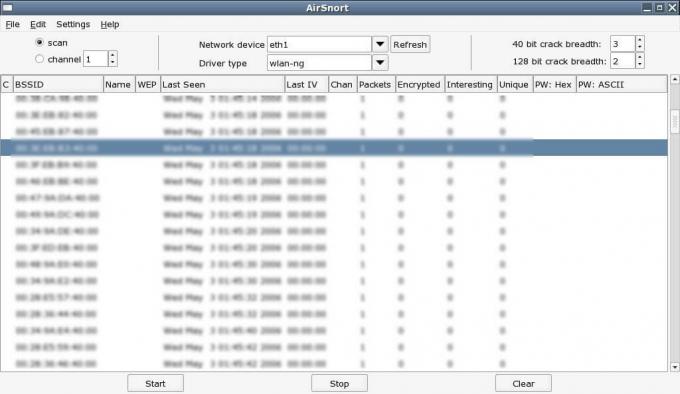

Hent nu8. Airsnort

AirSnort er en anden populær software til at knække adgangskoder til trådløst LAN eller WiFi. Denne software udviklet af Blake Hegerle og Jeremy Bruestle kommer gratis med Linux- og Windows-operativsystemer. Det bruges til at dekryptere WEP-nøgler/kryptering eller adgangskode til et WiFi 802.11b-netværk.

Dette værktøj kan downloades fra Sourceforge ved hjælp af linket http://sourceforge.net/projects/airsnort og virker på datapakker. Den fanger først netværkets datapakker og forsøger derefter at gendanne netværkets adgangskode ved at analysere pakkerne.

Med andre ord udfører den et passivt angreb, dvs. virker ved blot at overvåge transmissionen af data og forsøger at opnå oplysninger eller kvantificere krypterings- eller adgangskodenøglerne ved modtagelse af en passende mængde datapakker uden at ødelægge data. Det er helt klart overvågning og anerkendelse af oplysningerne.

AirSnort er et simpelt værktøj til at knække WEP-adgangskoder. Den er tilgængelig under GNU general public-licensen og er gratis. Selvom softwaren er funktionel, men ikke længere er blevet vedligeholdt i de sidste tre år, er der ikke sket yderligere udvikling.

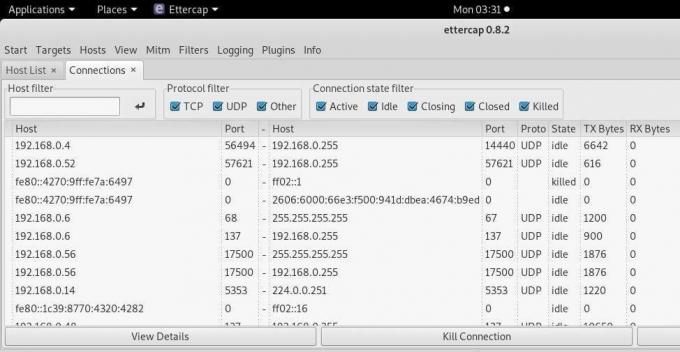

Hent nu9. Ettercap

Ettercap er et open source og bedste Wifi-hackingværktøj til pc, der understøtter applikationer på tværs af platforme, hvilket betyder at når du kan bruge en bestemt applikation på flere computere eller flere applikationer på en enkelt system. Det kan bruges til 'man-in-the-middle-angrebet' på lokalnetværket, dvs. de sendte data på tværs af LAN'et bliver også sendt til hver enhed, der er tilsluttet LAN'et mellem afsenderen og modtager.

Dette hackingværktøj understøtter forskellige operativsystemer, herunder Linux, Mac OS X, BSD, Solaris og Microsoft Windows. Ved at bruge dette system kan du foretage sikkerhedsrevisioner for at tjekke for eventuelle smuthuller og lukke sikkerhedslækager før et uheld. Den kan også analysere netværksprotokollen ved at kontrollere alle reglerne for dataoverførsel mellem alle enheder i det samme netværk, uanset deres design eller interne proces.

Dette værktøj giver mulighed for brugerdefinerede plug-ins eller tilføjelser, der tilføjer funktioner til det allerede eksisterende softwareprogram i henhold til dine sædvanlige behov og krav. Det muliggør også indholdsfiltrering og muliggør sniffning af HTTP SSL-sikrede data ved at opsnappe og inspicere dataene for at imødegå tyveri af adgangskoder, IP-adresser, enhver beskyttet information, etc.

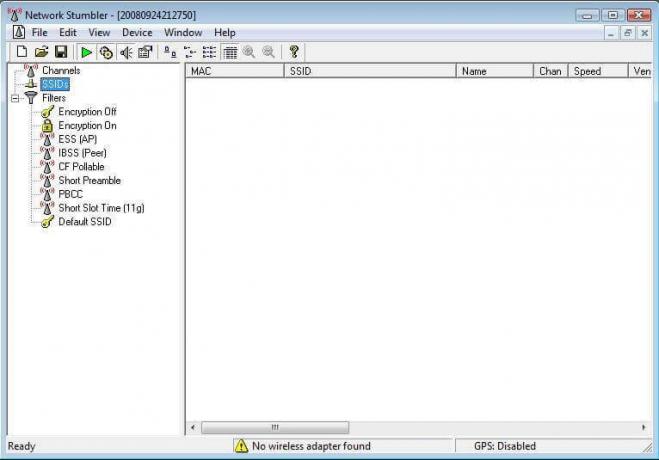

Hent nu10. NetStumbler

NetStumbler, også kendt som Network Stumbler, er et velkendt, gratis at erhverve værktøjer til at finde åbne trådløse indgangspunkter. Den kører på Microsoft Windows-operativsystemer fra Windows 2000 til Windows XP og muliggør registrering af 802.11a, 802.11b og 802.11g trådløse netværk. Den har også en nedskåret version af sig selv kendt som MiniStumbler.

Dette værktøj er ikke blevet udviklet i næsten 15 år siden den sidste udgivelse i 2005. Dens trimmede version kan bruges med operativsystemerne i håndholdte forbrugerelektronik enheder som f.eks CD, DVD-afspillere, stereoanlæg, tv, hjemmebiografer, håndholdte computere eller bærbare computere og enhver anden lyd og video udstyr.

Når du har kørt værktøjet, begynder det automatisk at scanne de trådløse netværk rundt, og når det er afsluttet; du vil se den komplette liste over netværk i nærheden. Det bruges derfor grundlæggende til krigskørsel, som er en proces til at kortlægge WiFi-netværk i et lokalt specificeret område og er også kendt som kortlægning af adgangspunkter.

Du kan også opdage uautoriserede adgangspunkter i det angivne problemområde ved hjælp af dette værktøj. Det hjælper også med at finde steder med lavt netværk og kan også understøtte verificering af netværkskonfigurationer som Linux, Mac OS X, BSD, Solaris, Microsoft Windows og mange flere.

Ulempen ved denne hacking-software er, at den let kan registreres af ethvert trådløst detektionssystem eller -enhed hvis du arbejder i nærheden, og også dette værktøj virker heller ikke præcist med den seneste 64 bit drift system. Endelig kan værktøjet downloades ved hjælp af linket http://www.stumbler.net/ for dem, der er interesserede i at bruge det.

Hent nu11. Kiuwan

Dette er en ansvarsscannersoftware, der kortlægger området underscanning for trådløse netværk og opsnapper dem for at få adgang til godtroenheden til at hacke/stjæle en adgangskode, IP-adresser og andre Information. Når disse netværk er identificeret, begynder den automatisk sin handling for at afhjælpe disse forpligtelser.

Værktøjet henvender sig også til det integrerede udviklingsmiljø, et softwareprogram, der giver brugerne udtømmende faciliteter udføre forskellige funktioner som koderedigering, debugging, tekstredigering, projektredigering, outputvisning, ressourceovervågning og mange mere. IDE-programmerne, f.eks. NetBeans, Eclipse, IntelliJ, Visual studio, Webstorm, Phpstorm osv. hjælpe med at give feedback under softwareudvikling.

Kiuwan sørger også for mere end tyve programmeringssprog som Java, C/C++, Javascript, PHP, JSP og mange flere til desktops, webs og mobilapps. Det er kendt for at opfylde de strengeste industristandarder, herunder OWASP, CWE, SANS 25, HIPPA, WASC, ISO/IEC 25000, PCI, ISO/IEC 9126 og mere, hvilket gør det til et meget yndet værktøj.

Kiuwan multiteknologisk scanningsmotor rapporterer også gennem sit 'Insights'-værktøj om svagheder i de trådløse netværk i open source-komponenter udover at administrere licensoverholdelse. Dette kodegennemgangsværktøj tilbyder en gratis prøveversion og engangsbrug for hackere til en pris for en gang imellem hackere. Af de mange grunde, der er angivet, betragtes det som blandt de førende hackingværktøjer i branchen.

Hent nu12. Nikto

Nikto er et andet open source webscanner cum hackingværktøj, som udfører omfattende tests mod specificerede webservere eller fjernværter. Den scanner flere elementer som 6700 potentielt farlige filer, problemer relateret til mange forældede servere og eventuelle versionsspecifikke bekymringer på mange servere.

Dette hackingværktøj er en del af Kali Linux-distributionen med en simpel kommandolinjegrænseflade. Nikto muliggør kontrol for konfigurationer som HTTP-serverindstillinger eller identifikation af installerede webservere og software. Det registrerer også standardinstallationsfiler som alle flere indeksfiler og opdaterer ofte automatiske scanningselementer og plug-ins.

Værktøjet rummer mange andre almindelige Linux-distributioner som Fedora i dets softwarearsenal. Det udfører også en Cross-Site Scripting-modtagelighedstest for at kontrollere, om den upålidelige eksterne kilde har lov til at injicere sin ondsindede kode i brugerens webapplikation for at hacke hans WiFi.

Læs også:3 måder at dele Wi-Fi-adgang på uden at afsløre adgangskode

Det udfører også ordbogsbaserede brute-angreb for at muliggøre WiFi-hacking, og brug af LibWhisker IDS-kodningsteknikker kan undgå indtrængendetekteringssystemer. Det kan logge ind og integreres med Metasploit-rammeværket. Alle anmeldelser og rapporter gemmes i en tekstfil, XML, HTML, NBE og CSV filformater.

Dette værktøj understøtter grundlæggende PERL-installation og kan bruges på Windows, Mac, Linux og UNIX-systemer. Det kan være at bruge overskrifter, faviconer og filer til at identificere den installerede software. Det er et godt penetrationsværktøj, der gør sårbarhedstestning let for ethvert offer eller mål.

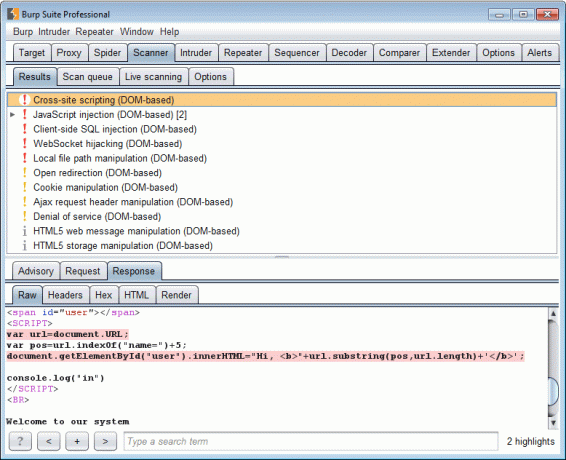

Hent nu13. Burp Suite

Dette WiFi-hackværktøj er udviklet af PortSwigger Web Security og er et Java-baseret penetrationstestværktøj. Det hjælper dig med at identificere svaghederne eller modtagelighederne i de trådløse netværk. Den er tilgængelig i tre versioner, dvs. Community-versionen, den professionelle version og Enterprise-versionen, hver prissat forskelligt baseret på dit krav.

Community-versionen er tilgængelig gratis, mens den professionelle version koster $399 pr. bruger pr. år, og Enterprise-versionen koster $3999 pr. år. Den gratis version har i sig selv en begrænset funktionalitet men er god nok til brug. Community-versionen er et alt-i-et sæt værktøjer med vigtige manuelle værktøjer. Alligevel, for at forbedre funktionaliteten, kan du installere tilføjelser kaldet BApps, opgradere til højere versioner med forbedret funktionalitet til højere omkostninger som angivet for hver version ovenfor.

Blandt de forskellige funktioner, der er tilgængelige i Burp Suite WiFi-hackingværktøjet, kan det scanne for 100 typer udbredt svaghed eller modtagelighed. Du kan endda planlægge og gentage scanning. Det var det første værktøj til at levere Out-Of-Band Application Security Testing (OAST).

Værktøjet kontrollerer hver svaghed og giver detaljerede råd til den specifikt rapporterede svaghed ved værktøjet. Den henvender sig også til CI- eller kontinuert integrationstest. Samlet set er det et godt testværktøj til websikkerhed.

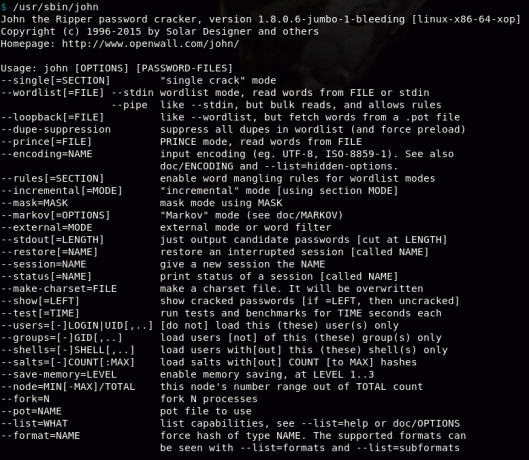

Hent nu14. Johannes Ripperen

John the Ripper er et open source, gratis WiFi-hackingværktøj til adgangskodeknækning. Dette værktøj har evnen til at forene flere password-crackere i en pakke, hvilket gør det til et af de mest populære crack-værktøjer for hackere.

Den udfører ordbogsangreb og kan også foretage nødvendige ændringer for at aktivere adgangskodeknækning. Disse ændringer kan være i enkelt angrebstilstand ved at ændre en relateret almindelig tekst (såsom et brugernavn med en krypteret adgangskode) eller kontrollere variationerne i forhold til hasherne.

Den bruger også Brute force-tilstanden til at knække adgangskoder. Det henvender sig til denne metode for de adgangskoder, der ikke vises i ordbøgernes ordlister, men det tager længere tid at knække dem.

Det blev oprindeligt designet til UNIX-operativsystemet til at opdage svage UNIX-adgangskoder. Dette værktøj understøtter femten forskellige operativsystemer, som inkluderer elleve forskellige versioner af UNIX og andre operativsystemer som Windows, DOS, BeOS og Open VMS.

Dette værktøj registrerer automatisk password-hash-typer og fungerer som en brugerdefinerbar password-cracker. Vi observerer, at dette WiFi-hacking-værktøj kan knække forskellige typer af krypterede adgangskodeformater, inklusive kryptadgangskoder af hash-type, der ofte findes på flere UNIX-versioner.

Dette værktøj er kendt for sin hastighed og er faktisk et hurtigt værktøj til at knække adgangskoder. Som antydet af navnet, river den adgangskoden igennem og slår den op på ingen tid. Den kan downloades fra _John the Rippers hjemmeside.

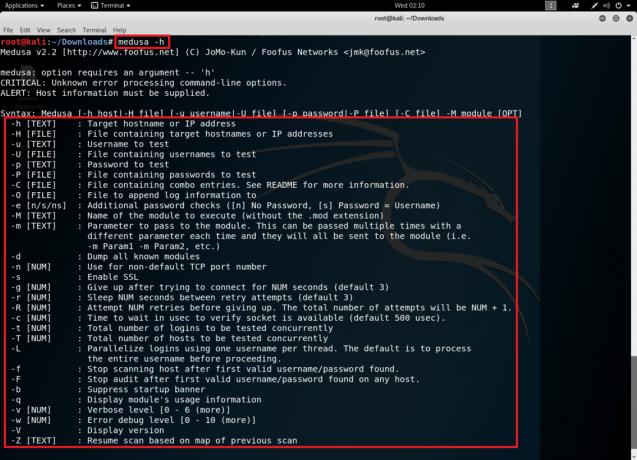

Hent nu15. Medusa

Navnet Medusa var i græsk mytologi datter af den græske guddom Phorcys portrætteret som en bevinget kvinde med slanger i stedet for hår og blev forbandet til at blive til sten enhver, der så ind hendes øjne.

I ovenstående sammenhæng virker navnet på et af de bedste online WiFi-hackingværktøjer noget af en forkert betegnelse. Værktøjet designet af foofus.net-webstedets medlemmer er et brute force hacking-værktøj, der kan downloades fra internettet. En række tjenester, der understøtter fjerngodkendelse, understøttes af hackerværktøjet Medusa.

Værktøjet er udviklet, så det tillader trådbaseret parallel test, som er en automatisk softwaretestproces, der kan igangsætte flere tests mod flere værter, brugere eller adgangskoder på samme tid for at verificere de vigtigste funktionelle egenskaber i en specifik opgave. Formålet med denne test er tidsbesparende.

En anden nøglefunktion ved dette værktøj er dets fleksible brugerinput, hvor målinput kan specificeres på forskellige måder. Hvert input kan enten være et enkelt input eller flere input i en enkelt fil, hvilket giver brugeren fleksibiliteten til at lave tilpasninger og genveje for at fremskynde sin præstation.

Ved at bruge dette rå hackingværktøj behøver dets kerneapplikationer ikke at blive ændret for at sammensætte listen over tjenester til brute force-angreb. I enheden findes alle servicemoduler som en uafhængig .mod-fil, hvilket gør den til en modulær designapplikation.

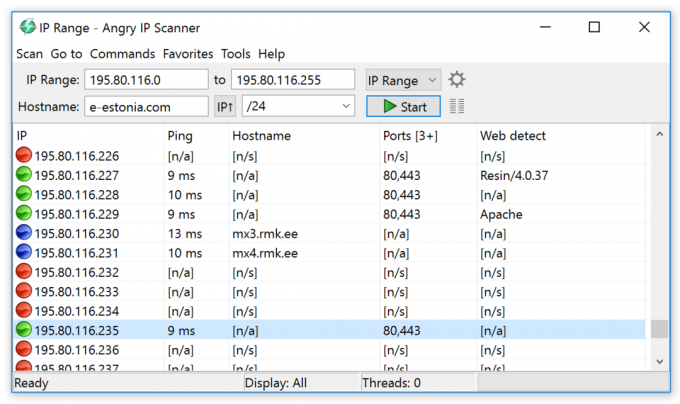

Hent nu16. Vred IP-scanner

Det er et af de bedste Wifi-hackingværktøjer til pc til scanning af IP-adresser og porte. Det kan scanne både lokale netværk såvel som internettet. Det er gratis at bruge WiFi-hacking-værktøjet, som ikke kræver nogen installation, i kraft af hvilket det nemt kan kopieres og bruges hvor som helst.

Denne software på tværs af platforme kan understøtte flere softwareplatforme, som kan være operativsystemer som Blackberry, Android, og iOS til smartphones og tablet-computere eller programmer på tværs af platforme som Microsoft Windows, Java, Linux, macOS, Solaris, etc.

Angry IP Scanner-applikationen muliggør en kommandolinjegrænseflade (CLI), en tekstbaseret brugergrænseflade, der bruges til at se og administrere computerfiler. Denne lette applikation er skrevet og vedligeholdt af Anton Keks, en softwareekspert, medejer af en softwareudviklingsorganisation.

Dette værktøj kan gemme og eksportere resultaterne i flere formater som CSV, TXT, XML osv. Du kan også arkivere i ethvert format ved hjælp af dette værktøj eller tilfældigt få adgang til dataene, der er ingen sekvens af hændelser, og du kan hoppe direkte fra punkt A til punkt Z uden at gå igennem det rigtige rækkefølge.

Scanningsværktøjet pinger simpelthen hver IP-adresse ved at sende et signal for at bestemme status for hver IP-adresse, løse et værtsnavn, scanne porte osv. De således indsamlede data om hver vært kan derefter udvides i et eller flere afsnit for at forklare eventuelle kompleksiteter ved hjælp af plug-ins.

Dette værktøj bruger en separat scanningstråd for hver enkelt IP-adresse, der scannes ved hjælp af en flertrådstilgang for at øge scanningshastigheden. Med mange datahentere tillader dette værktøj tilføjelse af nye muligheder og funktionalitet for at forbedre dets ydeevne. Det er generelt et godt værktøj med en række funktioner til sine brugere.

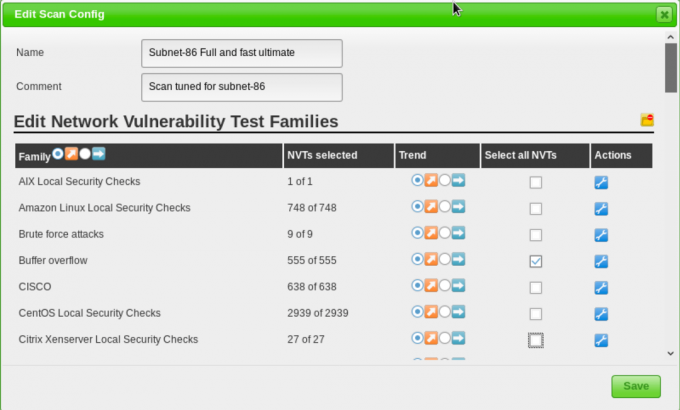

Hent nu17. OpenVas

En velkendt omfattende sårbarhedsvurderingsprocedure er også kendt under sit gamle navn "Nessus". Det er et open source-system, der kan registrere enhver værts sikkerhedsproblemer, uanset om det er en server eller en netværksenhed som pc'er, bærbare computere, smartphones osv.

Som nævnt er dette værktøjs primære funktion at udføre detaljeret scanning, startende med portscanningen af en IP-adresse for at opdage, om nogen lytter til, hvad du skriver. Hvis de opdages, testes disse lytning for sårbarheder, og resultaterne samles i en rapport for nødvendig handling.

OpenVAS Hacking Tool kan scanne flere værter samtidigt med evnen til at stoppe, sætte på pause og genoptage scanningsopgaver. Den kan udføre mere end 50.000 følsomhedstests og vise resultaterne i almindelig tekst, XML, HTML eller latex-formater.

Dette værktøj går ind for falsk-positiv ledelse og at poste enhver falsk positiv til sin mailingliste resulterer i øjeblikkelig feedback. Det kan også planlægge scanninger, har en kraftfuld kommandolinjegrænseflade og sammensat Nagios-overvågningssoftware udover grafik- og statistikgenereringsmetoder. Dette værktøj understøtter Linux-, UNIX- og Windows-operativsystemer.

Da det er en kraftfuld webbaseret grænseflade, er dette værktøj meget populært blandt administratorer, udviklere og certificerede informationssystemer, sikkerhedsprofessionelle. Disse eksperters hovedfunktion er at opdage, forhindre dokumentere og imødegå trusler mod digital information.

Hent nu18. SQL kort

SQL Map-værktøjet er open source python-software, der automatisk gør det muligt at opdage og udnytte SQL-injektionsfejl og overtage databaseservere. SQL Injection-angreb er en af de ældste, mest udbredte og yderst farlige webapplikationsrisici.

Der er forskellige typer af SQL Injection-angreb som in-band SQLi, blind SQLi og out-of-band SQLi. En SQL-indsprøjtning opstår, når du ubevidst beder om og kører et brugerinput som deres brugernavn eller bruger-id i stedet for et simpelt navn/id på din database.

Hackere, der bruger SQL-injektionsmetoden, kan omgå alle sikkerhedsforanstaltninger på webapplikationer, der bruger en SQL-database som MySQL, Oracle, SQL Server eller andre og gendanne alt indhold såsom personlige data, forretningshemmeligheder, intellektuel ejendomsret, enhver anden information og endda tilføje, ændre eller slette poster i database.

Hackerne anvender også ordbogsbaserede teknikker til krakning af adgangskoder og kan også udføre brugeroptællingsangrebet ved at bruge brute-force-teknikker på webapplikationssvagheder. Denne metode bruges til at gendanne det gyldige brugernavn fra en webapplikation, eller hvor der kræves brugergodkendelse.

Du kan også gemme dine oplysninger i din database, dumb, kendt som mysqldump-værktøjet. Dette værktøj bruges til at sikkerhedskopiere en database, så dens indhold kan gendannes i tilfælde af datatab og er placeret i rod/bin-mappen i MySQL-installationsmappen. Det muliggør sikkerhedskopiering af dine oplysninger gennem generering af en tekstfil, der indeholder SQL-sætninger, der kan genskabe databaserne fra nu af eller bunden.

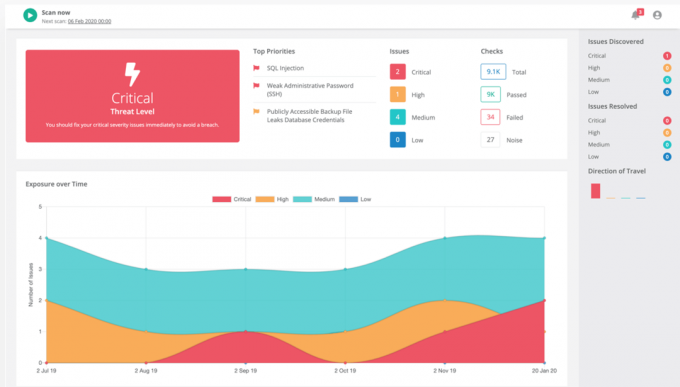

Hent nu19. Ubuden gæst

Den ubudne gæst er en cloud-baseret sårbarhedsscanner bygget af erfarne sikkerhedsfolk. Dette hackingværktøj lokaliserer cybersikkerhedssvagheder i din digitale infrastruktur for at undgå dyre databrud. Den ubudne gæst smelter også sammen med store cloud-udbydere som Slack og Jira til projektsporing.

Dette system har mere end 9000 tilgængelige sikkerhedstjek, som er til brug for alle typer og størrelser af virksomheder, der er interesserede i at overvinde svaghederne i deres cybersikkerhed. I processen med at kontrollere, ser det ud til at identificere forkerte sikkerhedskonfigurationer og fjerner fejlene i udførelsen af disse sikkerhedskontroller.

Det holder også et tjek på almindelige webapplikationspåstande som SQL-injektion og cross-site scripting, så du kan udføre dit arbejde uden at være bange for, at nogen river ind i dit arbejde og skiller det fra. Det arbejder proaktivt på dit system, tjekker for de seneste risici og fjerner dem ved hjælp af dets løsninger, så du roligt kan fortsætte med dit arbejde.

Så hvad er forskellen mellem en hacker og en ubuden gæst? Deres mål eller mål er at bryde de svagere netværkssikkerhedssystemer for at stjæle information. Hackeren er en mastermind i kunsten at programmere til at hacke ind i programmer, der virker og kan betegnes som en 'computerkriminel', hvorimod ubudne gæster er dem, der, gennem deres kontinuerlige netværksscanningsprogrammer er opmærksomme på svagheder i systemet og netværk og i sidste ende udnytter dem til at bryde ind i netværk og information systemer.

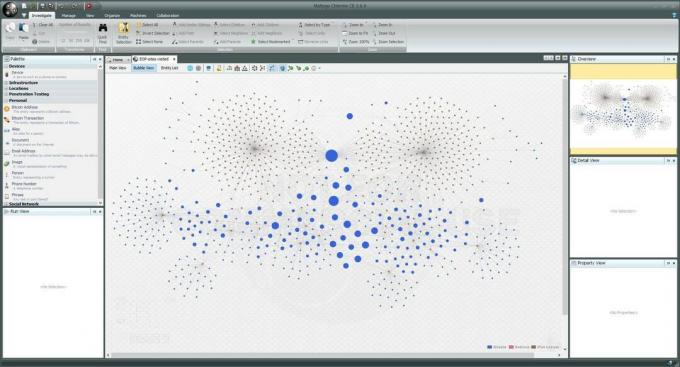

Hent nu20. Maltego

Maltego er et værktøj til linkanalyse og datamining, som hjælper dig med at lokalisere netværkets svage punkter og abnormiteter. Detarbejder med data mining og informationsindsamling i realtid. Den fås i tre versioner.

Maltego CE, community-versionen, er tilgængelig gratis, hvorimod Maltego-klassikeren er tilgængelig til en pris af $999, og den tredje version, Maltego XL, er tilgængelig til en pris af $1999. Begge prisversioner er tilgængelige for desktopbrugeren. Der er et andet produkt fra Maltego til webserveren, nemlig CTAS, ITDS og Comms, som inkluderer træning og har en startpris på $40000.

Anbefalede: 15 bedste WiFi-hack-apps til Android (2020)

Dette værktøj leverer data om node-baserede grafiske mønstre, hvorimod Maltego XL kan arbejde med store grafer og levere grafik billeder, der fremhæver svaghederne og abnormiteterne i netværket for at muliggøre let hacking ved at bruge det fremhævede modtageligheder. Dette værktøj understøtter Windows, Linux og Mac-operativsystemer.

Maltego tilbyder også et online træningskursus, og du får tre måneder til at gennemføre kurset, hvor du er berettiget til at få adgang til alle nye videoer og opdateringer. Når du har gennemført alle øvelser og lektioner, får du et certifikat for deltagelse fra Maltego.

Hent nuDet er det, vi håber, at denne liste over 20 bedste WiFi-hackingværktøjer til Windows 10 PC var nyttige. Nu vil du være i stand til det få adgang til det trådløse netværk uden at kende dets adgangskode, dybest set til læringsformål. Knækningstiden for adgangskoden kan variere afhængigt af kompleksiteten og længden af adgangskoderne. Bemærk venligst at hacking af trådløse netværk for at få uautoriseret adgang er en cyberkriminalitet, og det tilrådes at undlade at gøre det, da det kan føre til juridiske komplikationer og risici.