¿Qué es DMZ en Networking y su finalidad? – TechCult

Miscelánea / / October 22, 2023

No sólo las amenazas en línea se han multiplicado a lo largo de los años, sino que los estándares de seguridad también han puesto el listón muy alto. La ciberseguridad se ha convertido en una armadura innegociable que protege nuestra información personal, datos sensibles y actividades en línea de posibles vulnerabilidades. Hablando de eso, es posible que te hayas encontrado con el término DMZ, también conocido como Zona Desmilitarizada. ¿Tiene curiosidad por saber qué es DMZ, su propósito y las ventajas y desventajas que trae? Discutiremos todo esto en el artículo de hoy, entremos en ello.

¿Qué es DMZ y su propósito en el networking?

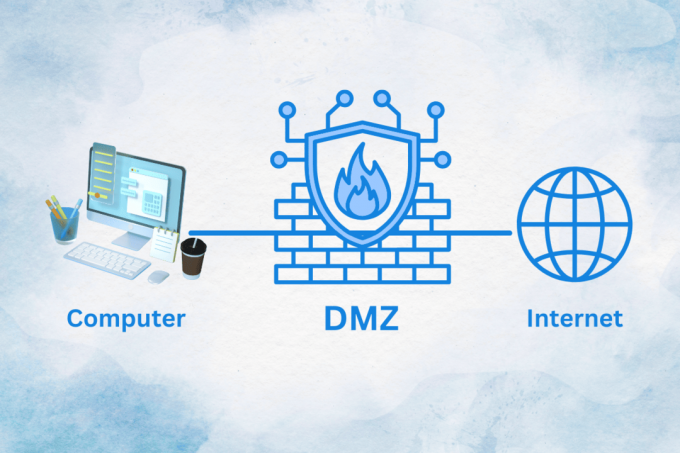

La Zona Desmaterializada (DMZ) es una configuración de red o arquitectura de red utilizada en ciberseguridad, que no pertenece a ninguna de las redes que limita. Se puede describir como un espacio oculto, ni tan seguro como la red interna ni tan riesgoso como la Internet pública. Protege la red de área local (LAN) interna de una organización del tráfico no autorizado.

DMZ actúa como un amortiguador de seguridad entre la intranet confiable y su red externa que no es confiable. La Internet. Está diseñado para albergar servicios a los que se debe acceder desde Internet abierto y su objetivo es permitir que organización para acceder a redes no confiables, manteniendo al mismo tiempo la red privada protegida de posibles amenazas de seguridad. Por lo tanto, sirve como un punto de control que permite el paso seguro de algunos datos mientras bloquea otros.

Hay varios propósitos para los que sirve DMZ, algunos de los cuales son los siguientes:

- Mejora la seguridad de la red: DMZ crea una capa adicional de seguridad de la red. El impacto y el riesgo para la red interna se reducen en el caso de una invasión de la seguridad, ya que el acceso del intruso está restringido a la DMZ.

- Aislamientos de servicios públicos: DMZ funciona como una barrera entre la red interna y externa y proporciona un entorno controlado y aislado. Reduce el riesgo de acceso no autorizado a datos confidenciales y garantiza que los usuarios puedan acceder a servicios públicos sin interactuar directamente con la red interna.

- Protege los recursos internos: Protege los recursos internos de la empresa, incluidas bases de datos, datos de usuarios e información confidencial, del acceso directo a Internet. Incluso si un servicio en la DMZ se ve comprometido, el daño potencial a la red interna es mínimo.

- Servicios Públicos Anfitriones: Los servicios públicos, como servidores web, servidores de correo electrónico y servidores DNS, suelen ubicarse en la DMZ para evitar violaciones de seguridad. Además, como las organizaciones a menudo necesitan brindar acceso a ciertos servicios a socios, proveedores o clientes externos, DMZ controla el acceso sin exponer la red interna.

- Zonificación de seguridad: DMZ permite la creación de zonas de seguridad dentro de la red: la red externa que no es de confianza, la DMZ semiconfiable y la red interna de confianza. Puede definir políticas y controles de acceso en función del nivel de confianza y sensibilidad de los recursos.

Lea también: ¿Cuál es el papel de la inteligencia artificial en la ciberseguridad?

¿Cuáles son las ventajas y desventajas de la DMZ?

A estas alturas ya tienes una idea sobre el propósito y el uso de DMZ. Sin embargo, ciertamente existen algunas desventajas como:

- Costo adicional: Configurar y mantener una DMZ podría requerir la adquisición de hardware y seguridad adicionales, lo que puede aumentar el costo general de la infraestructura de red.

- Sin seguridad absoluta: Mejora la seguridad pero no ofrece una defensa completa. No es infalible y tiene margen para llegar a acuerdos. Como los servidores DMZ no tienen protecciones internas, los empleados y usuarios autorizados aún pueden acceder a datos muy confidenciales.

- Complejidad para el Acceso Interno: La implementación de DMZ puede ser compleja y llevar mucho tiempo. El enrutamiento y la autenticación pueden ser más difíciles para los usuarios internos y, por lo tanto, pueden requerir un equipo de TI capacitado.

- Errores de configuración: Si no se configura correctamente, puede introducir vulnerabilidades de seguridad. Las configuraciones incorrectas pueden exponer inadvertidamente la red interna a amenazas externas.

- Retrasos y latencia: Dependiendo del diseño y la cantidad de dispositivos dentro de la DMZ, puede haber una mayor latencia para los servicios alojados en ella. Además, la capa de seguridad adicional puede provocar un retraso (retraso) al acceder a los recursos almacenados en la DMZ.

- Flexibilidad limitada: Para proteger los recursos internos de ubicaciones externas, una DMZ puede limitar la capacidad de acceder a ellos.

- Consumo de Recursos: Los servicios públicos alojados en la DMZ pueden consumir muchos recursos, que de otro modo podrían utilizarse para las necesidades de la red interna.

Lea también: IDS vs IPS vs Firewall: definiciones y comparaciones

¿Es segura una DMZ?

DMZ se utiliza para proteger los hosts con mayores vulnerabilidades. Sin embargo, los datos transferidos a través de él son menos seguros. Esto se debe a que los hosts DMZ tienen permisos de acceso a otros servicios dentro de la red interna.

Los hosts DMZ a menudo brindan servicios que se extienden a usuarios fuera de la red de área local. Deben insertarse en la red monitoreada debido al mayor riesgo de ataques. Si estos finalmente se ven comprometidos, el resto de la red estará salvaguardado.

¿Está bien habilitar DMZ?

Habilitar DMZ puede ser una medida de seguridad útil cuando se hace correctamente. Sin embargo, no es una decisión que deba tomarse a la ligera. Si está bien habilitar una DMZ depende de las necesidades específicas de su red. Por lo general, se recomienda utilizarlo únicamente si la PC no puede ejecutar programas de Internet adecuadamente desde frente al enrutador.

Debe utilizarse como último recurso, ya que puede exponer el dispositivo a varias amenazas a la seguridad. Puede desactivar la protección del firewall del enrutador habilitando la opción DMZ, que permite al enrutador enviar todo el tráfico de Internet entrante al dispositivo elegido.

Lea también: Cómo aprender piratería ética

¿Cuál es la diferencia entre reenvío de puertos y activación de puertos?

Reenvío de publicaciones crea reglas fijas y permanentes para enrutar el tráfico externo a dispositivos específicos, lo que lo hace adecuado para servicios que requieren acceso continuo, como servidores web.

- Crea un mapa de un puerto específico en la dirección IP externa a un dispositivo interno específico asignando una dirección IP privada a ese dispositivo.

- Instala aplicaciones de Internet de código abierto como servidores web, servidores FTP, servidores de correo electrónico, servidores de juegos en línea y otros servicios públicos en la red.

- Cada dispositivo o servicio que requiera acceso externo puede necesitar una regla de reenvío de puertos independiente.

Publicar activación Abre y cierra dinámicamente puertos externos en función de eventos desencadenantes, útil para acceso temporal bajo demanda, como juegos en línea y aplicaciones peer-to-peer.

- Coloca el enrutador donde las PC pueden acceder a recursos abiertos fuera de su red local o de Internet.

- Cierra automáticamente el puerto externo cuando no está en uso

- Requiere menos configuración ya que administra automáticamente los puertos externos según los escenarios.

Esperamos que este artículo le haya ayudado a comprender propósito de una DMZ. Si tiene alguna consulta o sugerencia, no dude en dejarla en la sección de comentarios a continuación. Estén atentos a TechCult para conocer más blogs informativos de este tipo.

Henry es un escritor de tecnología experimentado apasionado por hacer que temas tecnológicos complejos sean accesibles para los lectores cotidianos. Con más de una década de experiencia en la industria tecnológica, Henry se ha convertido en una fuente confiable de información para sus lectores.