20 parasta WiFi-hakkerointityökalua PC: lle

Sekalaista / / November 28, 2021

Hakkerilla, kuten sana antaa ymmärtää, ei ole mitään tekemistä minkään eettisen kanssa. Hakkerointi on väkisin tunkeutumista jonkun järjestelmään petollisen ajattelutavan avulla hänen yksityisyytensä loukkaamiseksi tai hänen järjestelmätietojen varastamiseksi. Siitä huolimatta, jos se tehdään vihjauksen ja hyväksynnän alaisena, jotta voidaan tunnistaa heikkoudet ja uhat joko tietokoneiden verkko tai yksittäinen yksikkö, joka auttaa ratkaisemaan jonkun verkko-ongelmia, sitä kutsutaan silloin nimellä eettistä. Siihen osallistuvaa henkilöä kutsutaan eettiseksi hakkeriksi.

Olemme ymmärtäneet, mitä hakkerointi on, ja melkein kaikilla meillä on WiFi kotona. Mikä on "WiFi":n täysi muoto? Monille meistä lyhenne sanoista "Wireless Fidelity" on väärinkäsitys. Vaikka useimmat meistä ajattelivat sen niin, se on vain yhden ja kaikkien eduksi tarkoitettu tavaramerkkilause IEEE 802.11x ja on langaton tekniikka, joka tarjoaa nopean langattoman internetin ja verkon yhteys.

Ennen kuin syvennymme, yritämme ymmärtää, että hakkerointihyökkäystä on kahta tyyppiä, nimittäin passiivinen ja aktiivinen hyökkäys sekä joidenkin muiden terminologioiden käyttö, kuten haisteleminen, WEP ja WPA jne.

Passiivinen hyökkäys: Se kaappaa ensin verkon datapaketit ja yrittää sitten palauttaa verkon salasanan verkko analysoimalla paketteja, toisin sanoen ottamalla tietoa järjestelmästä tuhoamatta sitä tiedot. Se on enemmänkin seurantaa ja analysointia

Aktiivinen hyökkäys on salasanan palautusprosessissa kaappaamalla datapaketteja joko muuttamalla tai tuhoamalla niitä. datapaketteja toisin sanoen ottamalla järjestelmätiedot järjestelmästä ja sitten joko muuttamalla tietoja tai tuhoamalla ne yhteensä.

Sniffing: on prosessi, jossa siepataan ja tarkastetaan tai lyhyesti sanottuna valvotaan datapaketteja käyttämällä laitetta tai ohjelmistosovellusta, jossa on tarkoitus joko varastaa tietoja, kuten salasana, IP-osoite tai prosesseja, jotka voivat auttaa tunkeutujaa pääsemään verkkoon tai järjestelmä.

WEP: on yleinen langattomien verkkojen käyttämä salausmenetelmä, joka tarkoittaa "Langaton vastaava yksityisyysja sitä ei pidetä nykyään kovin turvallisena, koska hakkerit voivat helposti murtaa WEP-avaimia.

WPA: Toinen yleinen langattomien verkkojen käyttämä salausmenetelmä, joka tarkoittaa "WiFi Protected Access", on langaton sovellusprotokolla, jota ei voi helposti krakattu ja on turvallisin vaihtoehto, koska se vaatisi raakaa voimaa tai sanakirjahyökkäystä, josta huolimatta WPA: n murtamiseen ei olisi takeita avaimet.

Yllä olevien terminologioiden taustalla, yritämme nyt löytää parhaat WiFi-hakkerointityökalut PC: lle vuonna 2020, jotka toimivat missä tahansa käyttöjärjestelmässä, olipa kyseessä Windows, Mac tai Linux. Alla on kuvattu suositut työkalut verkon vianmääritykseen ja langattomaan salasanan murtamiseen.

Sisällys

- 20 parasta Wi-Fi-hakkerointityökalua PC: lle (2020)

- 1. Aircrack-ng

- 2. WireShark

- 3. Kain & Abel

- 4. Nmap

- 5. Metasploit

- 6. Kismet

- 7. NetSparker

- 8. Airsnort

- 9. Ettercap

- 10. NetStumbler

- 11. Kiuwan

- 12. Nikto

- 13. Burp-sviitti

- 14. Johannes Viiltäjä

- 15. Medusa

- 16. Vihainen IP-skanneri

- 17. OpenVas

- 18. SQL-kartta

- 19. Tunkeilija

- 20. Maltego

20 parasta Wi-Fi-hakkerointityökalua PC: lle (2020)

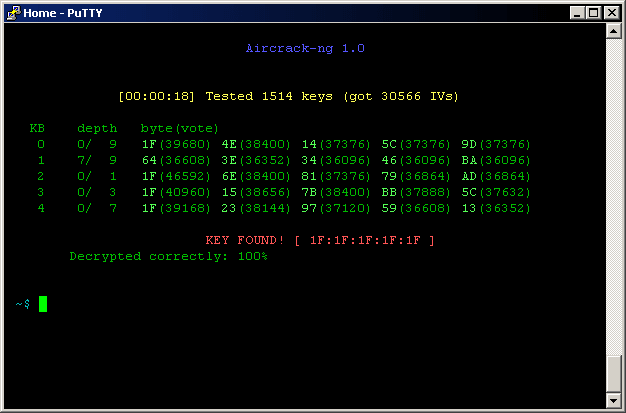

1. Aircrack-ng

Aircrack-ng on C-kielellä kirjoitettu, hyvin tunnettu, ilmainen langaton salasanan murtoohjelmisto. Tämä ohjelmisto keskittyy pääasiassa vaiheittaiseen menetelmään salasanan seurantaan, hyökkäämiseen, testaamiseen ja lopulta murtamiseen. Tämä sovellus käyttää tavallista FMS-hyökkäystä, Korek-hyökkäystä ja uutta PTW-hyökkäystä optimoimaan nopeuttaan, mikä tekee siitä tehokkaan WiFi-murtotyökalun.

Se toimii ensisijaisesti Linux-käyttöjärjestelmässä ja tukee Windows-, OS X-, Free BSD-, NetBSD-, OpenBSD- ja jopa Solaris- ja eComStation 2 -käyttöjärjestelmiä. Sovellus tukee myös muita langattomia sovittimia, kuten Live CD- ja VMWare-kuvia. VMWare-otoksen käyttäminen ei vaadi paljon asiantuntemusta ja tietoa, mutta sillä on tiettyjä rajoituksia; se toimii rajoitetun joukon käyttöjärjestelmiä kanssa ja tukee rajoitettua määrää USB-laitteita.

Tällä hetkellä englanniksi saatavilla oleva sovellus käyttää datapaketteja murtaakseen 802.11b-verkon WEP- ja WPA-PSK-avaimet. Se voi murtaa WEP-avaimia käyttämällä FMS-hyökkäystä, PTW-hyökkäystä ja sanakirjahyökkäyksiä. WPA2-PSK: n murtamiseen se käyttää sanakirjahyökkäyksiä. Sovellus keskittyy Toistohyökkäyksiin, todennuksen poistamiseen, väärennettyihin tukiasemeihin ja paljon muuta. Se tukee myös tietojen vientiä tekstitiedostoon.

Tämä ohjelmisto voidaan ladata linkin kautta http://www.aircrack-ng.org/, ja parasta on, että jos et osaa käyttää ohjelmistoa, sinulla on saatavilla online-opetusohjelmia, tarjoaa tämän ohjelmiston suunnitellut yritys, jossa voit oppia asentamaan ja käyttämään langatonta murtaa salasanat.

Lataa nyt2. WireShark

Wireshark Hacking Tool on avoimen lähdekoodin ilmainen datapakettianalysaattori ja verkkomenettelyjen analysointiohjelmisto. Se on yksi parhaista wifi-hakkerointityökaluista, joka on erittäin suosittu Windows-käyttäjien keskuudessa. Tämän työkalun avulla voit ymmärtää verkossasi tapahtuvan minuutin tai mikroskooppisella tasolla. Sitä käytetään verkon vianetsintään ja analysointiin, ohjelmistojen kehittämiseen ja viestintämenetelmiin. Sitä voidaan käyttää myös kasvatustyössä.

Tämän ohjelmiston avulla voit tarkastaa ja analysoida joko online- tai offline-tilassa satoja protokollia ja saada parhaat tulokset. Se ei voi vain analysoida langatonta dataa, vaan se voi myös poimia ja lukea tietoja Bluetoothista, Ethernetistä, USB: stä, Token Ringistä, FDDI: stä, IEEE 802.11:stä, PPP/HDLC: stä, ATM: stä, Frame Releestä jne. analyysiä varten.

Tämä työkalu tukee useita käyttöjärjestelmiä, ja sitä voidaan käyttää Windows-, Linux-, Mac OS-, Solaris-, FreeBSD-, NetBSD- ja paljon muuta. Monet kaupalliset organisaatiot, voittoa tavoittelemattomat yritykset, valtion virastot ja oppilaitokset käyttävät sitä olemassa olevana tai tosiasiallisena standardina eri protokollien yksityiskohtaiseen tarkasteluun.

Se voi selata kaapattua dataa käyttämällä TTY-tilan TShark-apuohjelmaa tai graafista käyttöliittymää (GUI). Se mahdollistaa viestinnän graafisten kuvakkeiden ja ääniosoittimien kautta, mutta se ei käytä tekstipohjaista käyttöliittymää, tekstinavigointia tai kirjoitettuja komentotunnisteita.

Siinä on rikas Voice over Internet Protocol eli VoIP-analyysi tai normaalisti puhelinpalvelu Internetin kautta, mikä on mahdollista, jos sinulla on hyvä Internet-yhteys. Tämä auttaa sinua välttämään puhelun paikallisen puhelinyhtiön tornin kautta, joka veloittaa samasta puhelusta enemmän kuin VoIP-puhelu.

WireShark tunnetaan myös tehokkaimmista näyttöominaisuuksistaan, ja se voi myös siepata gzip-pakattuja tiedostoja ja purkaa ne tietokoneohjelman ajon aikana keskeyttämättä tai häiritsemättä jo käynnissä olevaa ohjelmoida.

Sovellusta voidaan käyttää myös monien protokollien, kuten IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP ja WPA/WPA2, salauksen purkamiseen. Sovelluksen avulla voit myös käyttää erilaisia värikoodeja tietopakettiluetteloosi nopean ja helppokäyttöisen analyysin saamiseksi.

Se tukee myös tietojen vientiä tekstitiedostoon, PostScript-, CVS- tai XML-tiedostoon. WireShark-hakkerointityökalua pidetään parhaana työkaluna hyvin toimivien datapakettien analysointiin ja linkin käyttöön – https://www. wireshark.org/ voit ladata tämän työkalun käyttöösi.

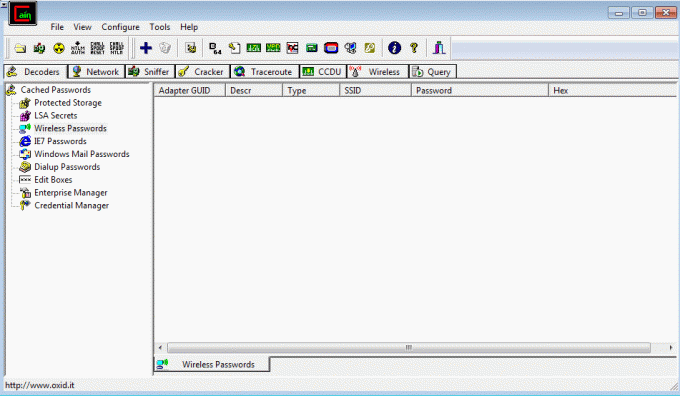

Lataa nyt3. Kain & Abel

Cane & Abel on toinen suosittu ohjelmisto työkaluluettelossa Wi-Fi-salasanan palauttamiseksi, mikä on yksinkertaisesti pehmeämpi tapa käyttää sanaa hakkerointi. Se on nimetty Aadamin ja Eevan lasten mukaan, mikä on työkalun kehittäjien mielenkiintoinen tapa nimetä. Kiinnostava nimi, eikö? Jätetään kuitenkin nimeäminen kehittäjien viisaudelle ja jatketaan eteenpäin.

Tätä työkalua käytetään eri Microsoft OS -versioissa ja se käyttää erilaisia tekniikoita tutkiessaan ja analysoimalla jokainen datapaketti erikseen ja salattujen salasanojen dekoodaus tai yksinkertaisesti käyttämällä raakaa voimaa, sanakirjahyökkäyksiä ja kryptausanalyysiä hyökkäyksiä.

Sovelluksen avulla voit myös tutkia langattomia tietoja ja hakea langattoman verkon avaimia havaitsemalla välimuistissa olevat salasanat ja analysoimalla reitityksen suojaustietoja. Äskettäin lisätty hakkerointiominaisuus on Address Resolution Protocol tai ARP-tuki kytkettyjen LAN-verkkojen ja MITM-hyökkäysten havaitsemiseen.

Jos tämä ei ole loppu, voit käyttää Windowsin WiFi-hakkerointiohjelmistoa myös äänittää Voice over Internet Protocol, eli VoIP-keskustelut.

Tämä on tietoturvakonsulttien, ammattimaisten penetraatiotestaajien ja kenen tahansa suosittelema ja eniten käyttämä työkalu joka aikoo käyttää sitä rakentavasti eettisiin tarkoituksiin eikä huijata ketään luvattomasta salasanasta pääsy.

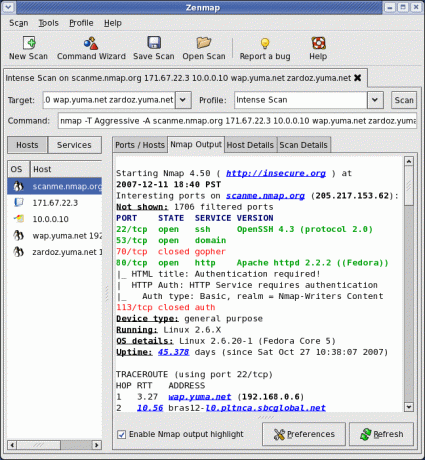

Lataa nyt4. Nmap

Nmap on yksi parhaista avoimen lähdekoodin wifi-hakkerointityökalu Windows PC: lle. Nmapin lyhenne sen laajennetussa muodossa tarkoittaa Network Mapperia, joka on saatavilla Android-käyttäjille. Se suunniteltiin alkuperäisenä tarkoituksenaan skannata suuria verkkoja, vaikka se voi toimia yhtä hyvin yksittäisillä isännillä. Sitä käytetään pääasiassa verkon löytämiseen ja tietoturvan hallintaan.

Nmap on saatavilla ilmaiseksi Githubissa linkin avulla https://github.com/kost/NetworkMapper. Useimmat Nmap-skannerit voivat myös ladata, asentaa ja käyttää epävirallista Android Frontendia. Käyttäjä voi tarpeensa mukaan suunnitella uudelleen tai jopa muokata ohjelmistoa. Sovellus toimii hyvin älypuhelimen käyttäjille sekä juurtuneilla että ei-root-laitteilla.

Se tukee kaikkia tärkeimpiä tietokoneiden käyttöjärjestelmiä, kuten Linux-käyttöjärjestelmää, Windowsia ja Mac OS X: ää. Verkon järjestelmänvalvojat ovat pitäneet sitä erittäin hyödyllisenä työkaluna useisiin tehtäviin, kuten verkon inventaarioon tutustumiseen tarkistamalla isäntien lukumäärä verkko, niiden tarjoamien palveluiden tyyppi ja käyttöjärjestelmän tyyppi eli käyttöjärjestelmien eri versiot, joita käytetään toimintaa.

Tätä maksutta saatavilla olevaa palvelua käytetään parhaiten verkkojen skannaukseen. Se tukee useita käyttöjärjestelmiä, kuten yllä mainittiin, ja pitää silmällä datapakettien tyyppejä käytössä olevat suodattimet/palomuurit ja monet muut attribuutit/näkökohdat, kuten tiedonsiirto binäärien avulla HTTPS: n avulla oletuksena.

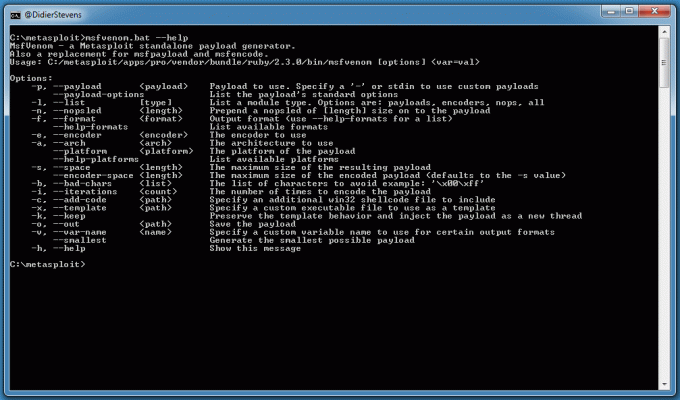

Lataa nyt5. Metasploit

Metasploit on ilmainen, avoimen lähdekoodin tehokas hakkerointityökalu, jonka omistaa Massachusettsissa toimiva tietoturvayhtiö Rapid7. Tämä hakkerointiohjelmisto voi testata tietokonejärjestelmien heikkouksia/herkkyyttä tai murtautua järjestelmiin. Kuten monia tietoturvatyökaluja, Metasploitia voidaan käyttää sekä laillisiin että laittomiin toimiin.

Se on levinneisyystestausohjelmisto, joka on saatavilla sekä ilmaisessa että maksullisessa versiossa. Se tukee korkean tason yleiskäyttöistä japanilaista ohjelmointikieltä nimeltä "Ruby", joka on suunniteltu Japanissa vuonna 1990. Voit ladata ohjelmiston linkin kautta https://www.metasploit.com. Sitä voidaan käyttää web-käyttöliittymän tai komentokehotteen tai linkin kanssa, kuten mainittiin.

Lue myös:10 parasta Office-sovellusta Androidille tuottavuuden parantamiseksi

Metasploit-työkalu tukee kaikkia keskeisiä tietokoneiden käyttöjärjestelmiä, kuten Linux-järjestelmä, Windows, Mac OS, avoin BSD ja Solaris. Tämä hakkerointityökalu testaa mahdolliset järjestelmän turvallisuuden kompromissit spot-tarkistuksen avulla. Se laskee luettelon kaikista verkoista, jotka suorittavat hyökkäyksiä suorittamalla tarvittavat tunkeutumistestit verkoissa ja välttelevät myös huomioimista prosessissa.

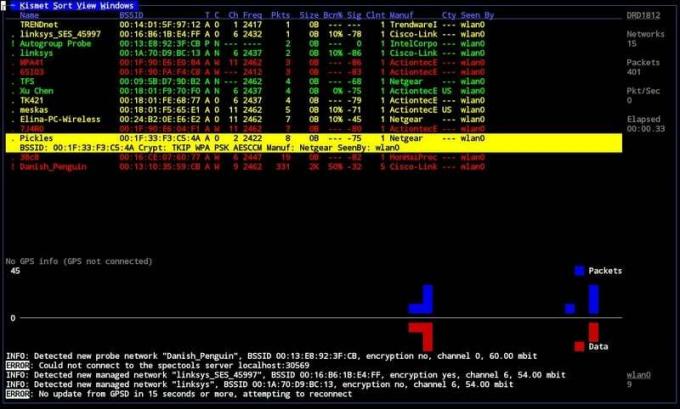

Lataa nyt6. Kismet

Kismet on Wi-Fi-hakkerointityökalu, jota käytetään langattomien laitteiden etsimiseen ja tunnistamiseen. Sana arabiaksi tarkoittaa "jakoa". Kevyempinä sanoen Kismet, Intian kansalliskielellä hindi, käytetään usein, kun jokin tärkeä tulee elämääsi täysin sattumalta tai kohtalon johdosta.

Tämä työkalu tunnistaa verkot passiivisesti havaitsemalla ja paljastamalla piilotetut verkot, jos ne ovat käytössä. Teknisesti hakkeroinnin kannalta se on datapakettianturi, joka on verkko ja tunkeutuminen tunnistusjärjestelmä 802.11-kerroksen 2 langattomille lähiverkkoille, eli 802.11a, 802.11b, 802.11g ja 802.11n liikennettä.

Tämä ohjelmisto toimii minkä tahansa Wi-Fi-kortin kanssa, joka tukee tilaa ja on rakennettu asiakas/palvelin modulaariseen suunnitteluun tai kehykseen. Se tukee kaikkia käyttöjärjestelmiä, kuten Linux-järjestelmä, Windows, Mac OS, OpenBSD, FreeBSD, NetBSD. Se voi toimia myös Microsoft Windowsissa ja monissa muissa alustoissa. Linkkiä käyttämällä http://www.kismetwireless.net/ ohjelmisto voidaan ladata ilman ongelmia.

Kismet tukee myös kanavahyppelyä, mikä tarkoittaa, että se voi jatkuvasti vaihtaa kanavasta toiseen ilman ohjelmiston käyttäjän määrittämää järjestystä. Koska viereiset kanavat menevät päällekkäin, se mahdollistaa useamman datapaketin sieppaamisen, mikä on tämän ohjelmiston lisäetu.

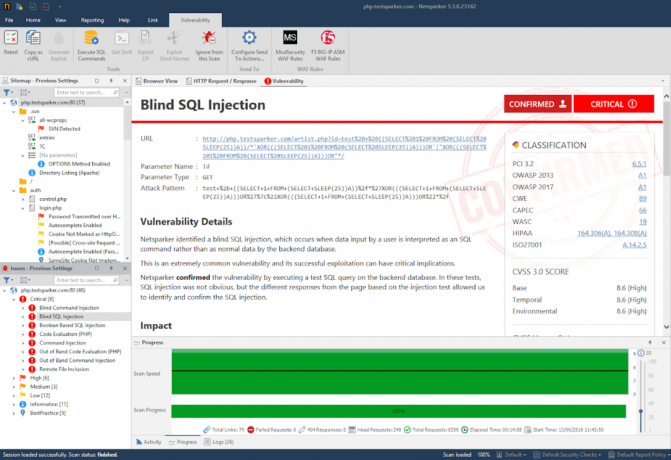

Lataa nyt7. NetSparker

NetSparker on verkkosovellus, jota käytetään tietoturvaskannaukseen ja eettisiin hakkerointiongelmiin. Vedospohjaisen skannausteknologiansa ansiosta sitä pidetään erittäin tarkana heikkouksien havaitsemistekniikkana. Se on helppokäyttöinen turvaskanneriohjelmisto, joka löytää automaattisesti herkkyyskohtia, joita voidaan hyödyntää vaarantaakseen käyttäjän arkaluonteiset tiedot.

Se löytää helposti heikkouksia, kuten SQL Injection, XSS tai Cross-Site Scripting ja Remote File Inclusions ja muut web sovelluksia, verkkopalveluita ja verkkosovellusliittymiä. Joten ensimmäinen asia, sinun on ensin suojattava verkkotoimintasi käyttämällä NetSparker.

Se voi selata kaikkia moderneja ja mukautettuja verkkosovelluksia riippumatta niiden käyttämästä alustasta tai tekniikasta. Sama koskee verkkopalvelimiasi, käytätkö Microsoft ISS: ää tai Apachea ja Nginxiä Linuxissa. Se voi skannata ne kaikkien tietoturvaongelmien varalta.

Se on saatavana kahdessa versiossa joko sisäänrakennettuna läpäisevyyden testaus- ja raportointityökaluna Microsoft Windowsissa sovelluksia tai verkkopalvelua, joka mahdollistaa sen käytön tuhansien muiden verkkosivustojen ja verkkosovellusten skannaukseen vain 24 tuntia.

Tämä skanneri tukee AJAX- ja Java-pohjaisia sovelluksia, kuten HTML 5:tä, Web 2.0:aa ja Single Page Applications (SPA: ita), jolloin tiimi voi korjata havaitun ongelman nopeasti. Lyhyesti sanottuna se on erinomainen työkalu kaikkien tuhansien verkkosivustojen ja sovellusten tietoturvariskien voittamiseksi nopeasti.

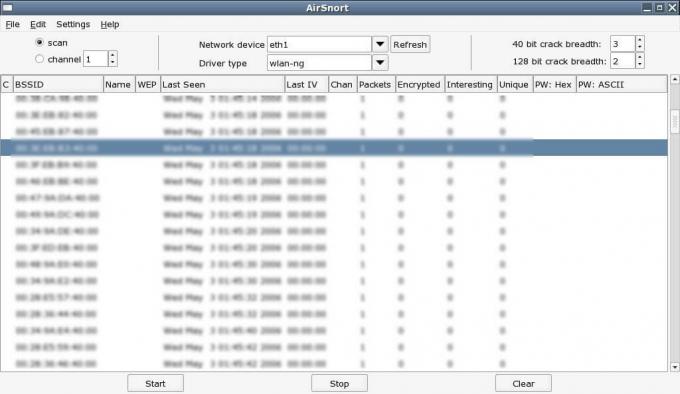

Lataa nyt8. Airsnort

AirSnort on toinen suosittu langattoman lähiverkon tai WiFi-salasanan murtamiseen tarkoitettu ohjelmisto. Tämä Blake Hegerlen ja Jeremy Bruestlen kehittämä ohjelmisto tulee ilmaiseksi Linux- ja Windows-käyttöjärjestelmissä. Sitä käytetään WiFi 802.11b -verkon WEP-avainten/salauksen tai salasanan salauksen purkamiseen.

Tämän työkalun voi ladata Sourceforgesta linkin kautta http://sourceforge.net/projects/airsnort ja toimii datapaketeissa. Se kaappaa ensin verkon datapaketit ja yrittää sitten palauttaa verkon salasanan analysoimalla paketteja.

Toisin sanoen se suorittaa passiivisen hyökkäyksen eli toimii yksinkertaisesti tarkkailemalla tietojen lähetystä ja yrittää saada tiedot tai kvantifioida salaus- tai salasanaavaimet vastaanotettuaan riittävän määrän datapaketteja tuhoamatta tiedot. Se on selkeästi tiedon seurantaa ja tunnistamista.

AirSnort on yksinkertainen työkalu WEP-salasanojen murtamiseen. Se on saatavilla GNU: n yleisellä julkisella lisenssillä ja on ilmainen. Vaikka ohjelmisto on toimiva, mutta sitä ei ole enää ylläpidetty viimeisen kolmen vuoden aikana, lisäkehitystä ei ole tapahtunut.

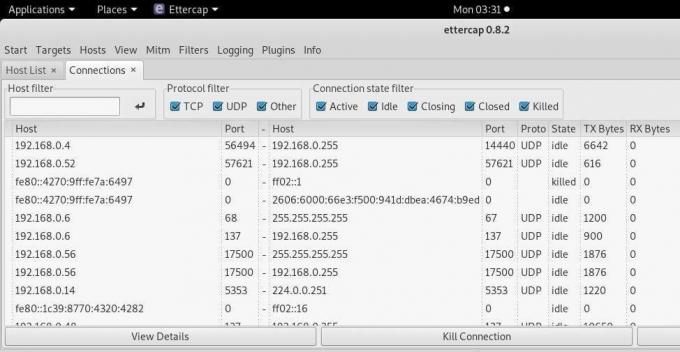

Lataa nyt9. Ettercap

Ettercap on avoimen lähdekoodin ja paras Wifi-hakkerointityökalu PC: lle, joka tukee monialustaisia sovelluksia, mikä tarkoittaa kun voit käyttää tiettyä sovellusta useissa tietokoneissa tai useita sovelluksia yhdessä järjestelmä. Sitä voidaan käyttää "mies-in-the-middle-hyökkäykseen" lähiverkkoon eli lähetettyihin tietoihin. LAN-verkon kautta lähetetään myös jokaiselle laitteelle, joka on liitetty lähiverkkoon lähettäjän ja lähettäjän välillä vastaanotin.

Tämä hakkerointityökalu tukee erilaisia käyttöjärjestelmiä, mukaan lukien Linux, Mac OS X, BSD, Solaris ja Microsoft Windows. Tämän järjestelmän avulla voit suorittaa tietoturvatarkastuksia tarkistaaksesi mahdolliset porsaanreiät ja tukkeaksesi tietoturvavuodot ennen onnettomuuksia. Se voi myös analysoida verkkoprotokollaa tarkistamalla kaikki säännöt, jotka koskevat tiedonsiirtoa kaikkien samassa verkossa olevien laitteiden välillä niiden suunnittelusta tai sisäisestä prosessista riippumatta.

Tämä työkalu mahdollistaa mukautetut laajennukset tai lisäosat, jotka lisäävät ominaisuuksia jo olemassa olevaan ohjelmistoon tavanomaisten tarpeidesi ja vaatimusten mukaisesti. Se mahdollistaa myös sisällön suodatuksen ja HTTP SSL -suojattujen tietojen haistelemisen sieppaamalla ja tietojen tarkastaminen salasanojen, IP-osoitteiden, suojattujen tietojen varastamisen estämiseksi, jne.

Lataa nyt10. NetStumbler

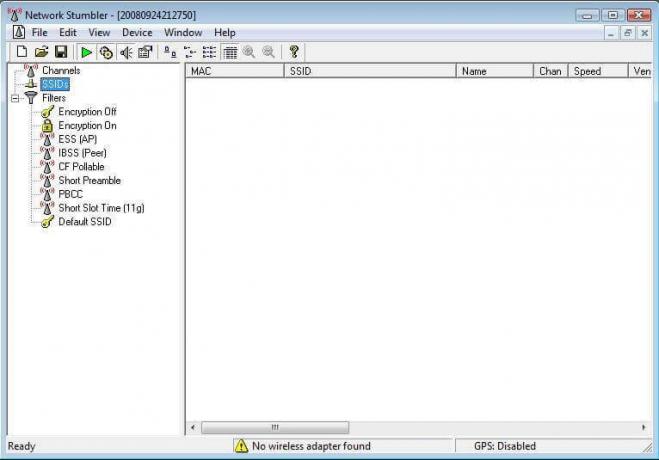

NetStumbler, joka tunnetaan myös nimellä Network Stumbler, on hyvin tunnettu, ilmaiseksi hankittava työkalu avoimien langattomien tulopisteiden löytämiseen. Se toimii Microsoft Windows -käyttöjärjestelmissä Windows 2000:sta Windows XP: hen ja mahdollistaa langattomien 802.11a-, 802.11b- ja 802.11g-verkkojen havaitsemisen. Siinä on myös leikattu versio itsestään, joka tunnetaan nimellä MiniStumbler.

Tätä työkalua ei ole kehitetty lähes 15 vuoteen edellisen vuonna 2005 julkaistun julkaisun jälkeen. Sen leikattua versiota voidaan käyttää kädessä pidettävien kulutuselektroniikan käyttöjärjestelmien kanssa, kuten CD-, DVD-soittimet, stereot, televisiot, kotiteatterit, kannettavat tietokoneet tai kannettavat tietokoneet ja kaikki muut audio- ja videolaitteet laitteet.

Kun suoritat työkalun, se alkaa automaattisesti skannata langattomia verkkoja, ja kun se on valmis; näet täydellisen luettelon lähistöllä olevista verkoista. Siksi sitä käytetään pohjimmiltaan wardrivingissä, joka on prosessi Wi-Fi-verkkojen kartoittamiseen paikallisesti määritellyllä alueella ja joka tunnetaan myös tukipisteiden kartoittamisena.

Tämän työkalun avulla voit myös havaita luvattomat tukiasemat määritetyllä ongelma-alueella. Se auttaa myös löytämään paikkoja, joissa verkko on heikko, ja se voi myös tukea verkkokokoonpanojen, kuten Linuxin, Mac OS X: n, BSD: n, Solariksen, Microsoft Windowsin ja monien muiden, tarkistamista.

Tämän hakkerointiohjelmiston haittana on, että se voidaan helposti havaita millä tahansa langattomalla tunnistusjärjestelmällä tai laitteella jos työskentelet lähistöllä, ja tämä työkalu ei myöskään toimi tarkasti uusimmalla 64-bittisellä käytöllä järjestelmä. Lopuksi työkalun voi ladata linkin kautta http://www.stumbler.net/ sen käytöstä kiinnostuneille.

Lataa nyt11. Kiuwan

Tämä on vastuuskanneriohjelmisto, joka kartoittaa alueen aliskannauksen langattomille verkkoille ja kaappaa heidät päästäkseen herkkäuskoisuuteen murtaakseen/varastaakseen salasanan, IP-osoitteet ja mitä tahansa muuta tiedot. Kun kyseiset verkostot on tunnistettu, se alkaa automaattisesti toimia näiden vastuiden korjaamiseksi.

Työkalu palvelee myös Integrated Development Environment -ohjelmistoa, joka tarjoaa käyttäjille kattavat mahdollisuudet suorittaa erilaisia toimintoja, kuten koodin muokkaus, virheenkorjaus, tekstin muokkaus, projektin muokkaus, tulosteiden katselu, resurssien valvonta ja monia lisää. IDE-ohjelmat, esim. NetBeans, Eclipse, IntelliJ, Visual studio, Webstorm, Phpstorm jne. auttaa antamaan palautetta ohjelmistokehityksen aikana.

Kiuwan tarjoaa myös kaksikymmentä ohjelmointikieltä, kuten Java, C/C++, Javascript, PHP, JSP ja monia muita pöytätietokoneita, web-sovelluksia ja mobiilisovelluksia varten. Sen tiedetään täyttävän tiukimmatkin alan standardit, mukaan lukien OWASP, CWE, SANS 25, HIPPA, WASC, ISO/IEC 25000, PCI, ISO/IEC 9126 ja muut, joten se on erittäin suosittu työkalu.

Kiuwanin moniteknologinen skannausmoottori myös Insights-työkalunsa kautta raportoi avoimen lähdekoodin komponenttien langattomien verkkojen heikkouksista lisenssien noudattamisen hallinnan lisäksi. Tämä koodintarkistustyökalu tarjoaa ilmaisen kokeiluversion ja kertakäyttöisen hakkereille kertaluonteisen hakkereiden hintaan. Monista mainituista syistä sitä pidetään yhtenä alan johtavista hakkerointityökaluista.

Lataa nyt12. Nikto

Nikto on toinen avoimen lähdekoodin verkkoskannerin hakkerointityökalu, joka suorittaa kattavia testejä tiettyjä verkkopalvelimia tai etäisäntiä vastaan. Se skannaa useita kohteita, kuten 6700 mahdollisesti vaarallista tiedostoa, moniin vanhentuneisiin palvelimiin liittyvät ongelmat ja monien palvelimien versiokohtaiset ongelmat.

Tämä hakkerointityökalu on osa Kali Linux -jakelua, jossa on yksinkertainen komentorivikäyttöliittymä. Nikto mahdollistaa konfiguraatioiden, kuten HTTP-palvelinvaihtoehtojen tai asennettujen web-palvelimien ja ohjelmistojen tunnistamisen, tarkistuksen. Se havaitsee myös oletusasennustiedostot, kuten useat hakemistotiedostot, ja päivittää usein automaattisesti skannauskohteet ja laajennukset.

Työkalu sisältää monia muita tavallisia Linux-jakeluja, kuten Fedora, ohjelmistoarsenaalissaan. Se myös suorittaa Cross-Site Scripting -herkkyystestin tarkistaakseen, saako epäluotettava ulkopuolinen lähde ruiskuttaa haitallista koodiaan käyttäjän verkkosovellukseen hakkeroidakseen hänen WiFi-verkkonsa.

Lue myös:3 tapaa jakaa Wi-Fi-yhteys paljastamatta salasanaa

Se suorittaa myös sanakirjapohjaisia raakoja hyökkäyksiä WiFi-hakkeroinnin mahdollistamiseksi, ja LibWhisker IDS -koodaustekniikoiden avulla voidaan välttää tunkeutumisen havaitsemisjärjestelmät. Se voi kirjautua sisään ja integroitua Metasploit-kehykseen. Kaikki arvostelut ja raportit tallennetaan tekstitiedostoon, XML-, HTML-, NBE- ja CSV-tiedostomuotoon.

Tämä työkalu tukee PERL-perusasennusta, ja sitä voidaan käyttää Windows-, Mac-, Linux- ja UNIX-järjestelmissä. Se voi käyttää otsikoita, faviconeja ja tiedostoja asennetun ohjelmiston tunnistamiseen. Se on hyvä tunkeutumistyökalu, joka tekee haavoittuvuuden testaamisesta helppoa kaikille uhreille tai kohteille.

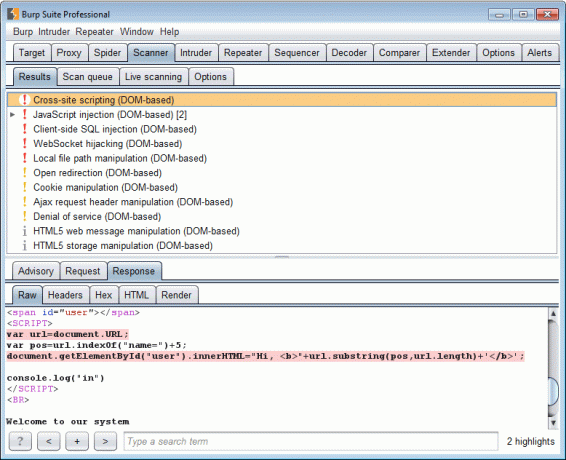

Lataa nyt13. Burp-sviitti

Tämän WiFi-hakkerointityökalun on kehittänyt PortSwigger Web Security, ja se on Java-pohjainen tunkeutumistestaustyökalu. Se auttaa sinua tunnistamaan langattomien verkkojen heikkoudet tai herkkyydet. Siitä on saatavana kolme versiota, eli yhteisöversio, ammattiversio ja yritysversio, joista jokainen on hinnoiteltu eri tavalla tarpeidesi mukaan.

Yhteisöversio on saatavilla ilmaiseksi, kun taas ammattiversio maksaa 399 dollaria käyttäjää kohti vuodessa ja Enterprise-versio 3999 dollaria vuodessa. Ilmaisversiolla on itsessään rajoitettu toiminnallisuus, mutta se on riittävän hyvä käytettäväksi. Yhteisöversio on monipuolinen työkalusarja, jossa on tärkeitä manuaalisia työkaluja. Toimivuuden parantamiseksi voit kuitenkin asentaa BApps-nimiä lisäosia, jotka päivitetään korkeampiin versioihin, joissa on paranneltu toiminnallisuus korkeammalla hinnalla, kuten kussakin yllä olevassa versiossa on ilmoitettu.

Burp Suite WiFi -hakkerointityökalun eri ominaisuuksien joukossa se voi etsiä 100 laajalle levinnyt heikkoutta tai herkkyyttä. Voit jopa ajoittaa ja toistaa skannauksen. Se oli ensimmäinen työkalu, joka tarjosi Out-Of-Band Application Security Testingin (OAST).

Työkalu tarkistaa jokaisen heikkouden ja antaa yksityiskohtaisia neuvoja työkalun erityisesti raportoiduista heikkouksista. Se palvelee myös CI- tai jatkuvan integroinnin testausta. Kaiken kaikkiaan se on hyvä verkkoturvallisuuden testaustyökalu.

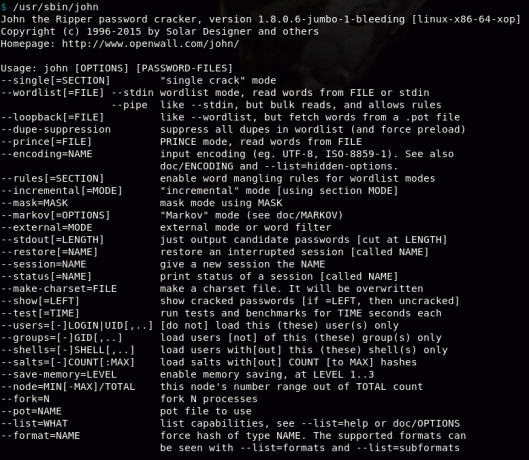

Lataa nyt14. Johannes Viiltäjä

John the Ripper on avoimen lähdekoodin ilmainen WiFi-hakkerointityökalu salasanan murtamiseen. Tämä työkalu osaa yhdistää useita salasanojen purkutyökaluja yhdeksi paketiksi, mikä tekee siitä yhden hakkereiden suosituimmista murtotyökaluista.

Se suorittaa sanakirjahyökkäyksiä ja voi myös tehdä siihen tarvittavia muutoksia salasanan murtamisen mahdollistamiseksi. Nämä muutokset voivat olla yhden hyökkäyksen tilassa muokkaamalla asiaan liittyvää selkeää tekstiä (kuten käyttäjätunnusta salatulla salasanalla) tai tarkistamalla muunnelmia hajautusarvoja vastaan.

Se käyttää myös Brute force -tilaa salasanojen murtamiseen. Se palvelee tätä menetelmää niille salasanoille, jotka eivät näy sanakirjan sanalistoissa, mutta niiden murtaminen kestää kauemmin.

Se suunniteltiin alun perin UNIX-käyttöjärjestelmälle heikkojen UNIX-salasanojen tunnistamiseen. Tämä työkalu tukee viittätoista eri käyttöjärjestelmää, joihin kuuluu yksitoista eri versiota UNIXista ja muista käyttöjärjestelmistä, kuten Windows, DOS, BeOS ja Open VMS.

Tämä työkalu tunnistaa automaattisesti salasanan hajautustyypit ja toimii muokattavana salasanan murtajana. Huomaamme, että tämä WiFi-hakkerointityökalu voi murtaa erityyppisiä salattuja salasanamuotoja, mukaan lukien hajautustyyppiset salaussalasanat, joita usein löytyy useista UNIX-versioista.

Tämä työkalu tunnetaan nopeudestaan, ja se on itse asiassa nopea salasanan murtotyökalu. Kuten sen nimi ehdottaa, se repii salasanan läpi ja murtaa sen auki hetkessä. Se voidaan ladata _John the Ripper -sivustolta.

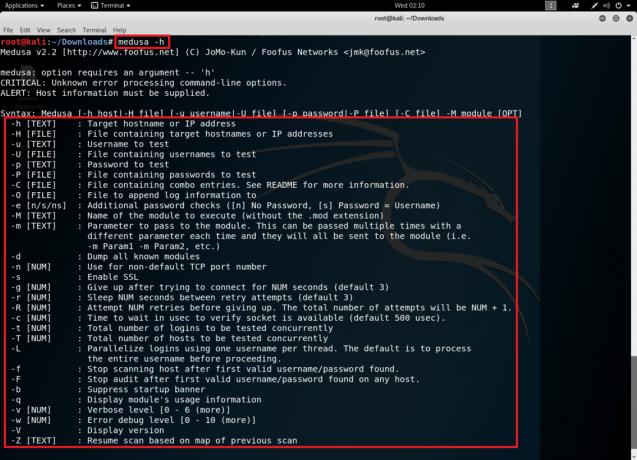

Lataa nyt15. Medusa

Kreikkalaisessa mytologiassa nimi Medusa oli kreikkalaisen jumaluuden Phorcyksen tytär. siivekäs naaras, jolla oli käärmeet hiusten sijaan, ja hänet kirottiin muuttamaan kiveksi jokainen, joka katsoi sisään hänen silmänsä.

Yllä olevassa kontekstissa yhden parhaiden WiFi-hakkerointityökalujen nimi näyttää melko harhaanjohtavalta. Foofus.net-verkkosivuston jäsenten suunnittelema työkalu on raa'an voiman hakkerointityökalu, joka on ladattavissa Internetistä. Medusa-hakkerointityökalu tukee useita palveluita, jotka tukevat etätodennusta.

Työkalu on suunniteltu niin, että se mahdollistaa säiepohjaisen rinnakkaistestauksen, joka on automaattinen ohjelmistotestausprosessi, joka voi käynnistää useita testejä useita isäntiä, käyttäjiä tai salasanoja vastaan samanaikaisesti varmistaakseen laitteen keskeiset toiminnalliset ominaisuudet. tietty tehtävä. Tämän testin tarkoituksena on säästää aikaa.

Toinen tämän työkalun keskeinen ominaisuus on sen joustava käyttäjän syöte, jossa kohdesyöttö voidaan määrittää eri tavoin. Jokainen syöte voi olla joko yksi syöttö tai useita syötteitä yhdessä tiedostossa, mikä antaa käyttäjälle joustavuuden luoda mukautuksia ja pikakuvakkeita suorituskykynsä nopeuttamiseksi.

Tätä karkeaa hakkerointityökalua käytettäessä sen ydinsovelluksia ei tarvitse muokata raa'an voiman hyökkäyksien palveluluettelon täydentämiseksi. Laitteessa kaikki palvelumoduulit ovat itsenäisinä .mod-tiedostoina, mikä tekee siitä modulaarisen suunnittelusovelluksen.

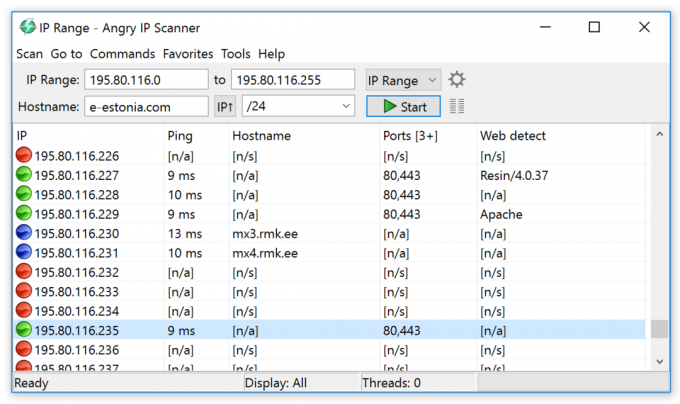

Lataa nyt16. Vihainen IP-skanneri

Se on yksi parhaista Wifi-hakkerointityökaluista PC: lle IP-osoitteiden ja porttien skannaukseen. Se voi skannata sekä paikallisia verkkoja että Internetiä. WiFi-hakkerointityökalun käyttö on ilmaista, joka ei vaadi asennusta, jonka ansiosta se voidaan vaivattomasti kopioida ja käyttää missä tahansa.

Tämä monialustainen ohjelmisto voi tukea useita ohjelmistoalustoja, jotka voivat olla käyttöjärjestelmiä, kuten Blackberry, Android, ja iOS älypuhelimille ja tablet-tietokoneille tai monialustaisille ohjelmille, kuten Microsoft Windows, Java, Linux, macOS, Solaris, jne.

Angry IP Scanner -sovellus mahdollistaa komentoriviliittymän (CLI), tekstipohjaisen käyttöliittymän, jota käytetään tietokonetiedostojen katseluun ja hallintaan. Tämän kevyen sovelluksen on kirjoittanut ja ylläpitänyt Anton Keks, ohjelmistoasiantuntija, ohjelmistokehitysorganisaation osaomistaja.

Tämä työkalu voi tallentaa ja viedä tulokset useissa muodoissa, kuten CSV, TXT, XML jne. Voit myös arkistoida missä tahansa muodossa tällä työkalulla tai käyttää tietoja satunnaisesti, järjestystä ei ole tapahtumista, ja voit hypätä suoraan pisteestä A pisteeseen Z käymättä läpi oikeaa järjestys.

Skannaustyökalu yksinkertaisesti ping-kuttaa jokaista IP-osoitetta lähettämällä signaalin määrittääkseen jokaisen IP-osoitteen tilan, selvittääkseen isäntänimen, tarkistaakseen portit jne. Näin kustakin isännästä kerätyt tiedot voidaan sitten laajentaa yhteen tai useampaan kappaleeseen selittämään mahdolliset monimutkaiset lisäosien avulla.

Tämä työkalu käyttää erillistä skannaussäiettä jokaiselle IP-osoitteelle, joka on skannattu käyttämällä monisäikeistä lähestymistapaa skannausnopeuden lisäämiseksi. Tämä työkalu mahdollistaa monien tiedonhakijien kanssa uusia ominaisuuksia ja toimintoja parantaakseen sen suorituskykyä. Se on kaiken kaikkiaan hyvä työkalu, jolla on useita ominaisuuksia käyttäjilleen.

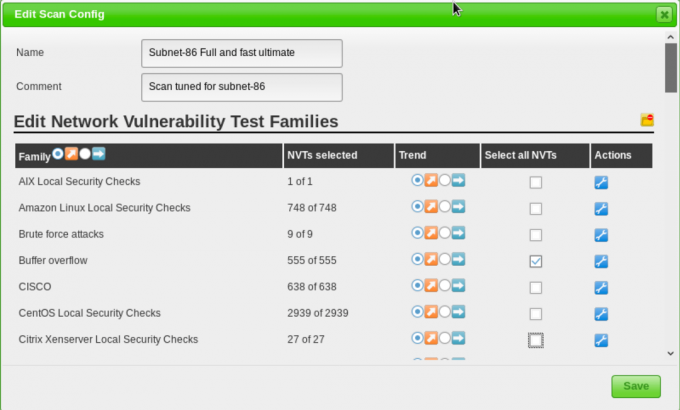

Lataa nyt17. OpenVas

Tunnettu kattava haavoittuvuuden arviointimenettely tunnetaan myös vanhalla nimellä "Nessus". Se on avoimen lähdekoodin järjestelmä, joka voi havaita minkä tahansa isännän tietoturvaongelmat, olipa kyseessä palvelin tai verkkolaite, kuten tietokoneet, kannettavat tietokoneet, älypuhelimet jne.

Kuten todettiin, tämän työkalun ensisijainen tehtävä on suorittaa yksityiskohtainen tarkistus alkaen IP-osoitteen portin skannauksesta sen havaitsemiseksi, kuunteleeko joku kirjoittamaasi. Jos kuuntelu havaitaan, niiden haavoittuvuudet testataan ja tulokset kootaan raportiksi tarvittavia toimia varten.

OpenVAS-hakkerointityökalu voi skannata useita isäntiä samanaikaisesti ja voi pysäyttää, keskeyttää ja jatkaa tarkistustehtäviä. Se voi suorittaa yli 50 000 herkkyystestiä ja näyttää tulokset pelkkänä tekstinä, XML-, HTML- tai lateksimuodossa.

Tämä työkalu suosittelee vääriä positiivista hallintaa, ja väärän positiivisen viestien lähettäminen postituslistalleen johtaa välittömään palautteeseen. Se voi myös ajoittaa skannauksia, siinä on tehokas komentorivikäyttöliittymä ja yhdistetty Nagios-valvontaohjelmisto grafiikan ja tilastojen luontimenetelmien lisäksi. Tämä työkalu tukee Linux-, UNIX- ja Windows-käyttöjärjestelmiä.

Koska tämä työkalu on tehokas verkkopohjainen käyttöliittymä, se on erittäin suosittu järjestelmänvalvojien, kehittäjien ja sertifioitujen tietojärjestelmien sekä tietoturva-ammattilaisten keskuudessa. Näiden asiantuntijoiden tärkein tehtävä on havaita, ehkäistä dokumentteja ja torjua digitaaliseen tietoon kohdistuvia uhkia.

Lataa nyt18. SQL-kartta

SQL Map -työkalu on avoimen lähdekoodin python-ohjelmisto, joka mahdollistaa automaattisesti SQL-injektiovirheiden havaitsemisen ja hyödyntämisen sekä tietokantapalvelimien haltuunoton. SQL Injection -hyökkäykset ovat yksi vanhimmista, levinneimmistä ja erittäin vaarallisimmista verkkosovellusriskeistä.

On olemassa erilaisia SQL-injektiohyökkäyksiä, kuten kaistan sisäinen SQLi, sokea SQLi ja kaistan ulkopuolinen SQLi. SQL-injektio tapahtuu, kun tietämättäsi pyydät ja suoritat käyttäjän syötteen, kuten käyttäjänimen tai käyttäjätunnuksen yksinkertaisen nimen/tunnuksen sijaan. tietokanta.

SQL-injektiomenetelmää käyttävät hakkerit voivat ohittaa kaikki tietoturvatoimenpiteet verkkosovelluksissa käyttämällä SQL-tietokantaa, kuten MySQL, Oracle, SQL Server tai muut. ja palauttaa kaiken sisällön, kuten henkilötiedot, liikesalaisuudet, immateriaalioikeudet, kaikki muut tiedot ja jopa lisätä, muokata tai poistaa tietueita tietokanta.

Hakkerit käyttävät myös sanakirjapohjaisia salasanojen murtotekniikoita ja voivat myös ryhtyä käyttäjien luettelointihyökkäykseen käyttämällä raa'an voiman tekniikoita verkkosovellusten heikkouksiin. Tätä menetelmää käytetään kelvollisen käyttäjänimen palauttamiseen verkkosovelluksesta tai silloin, kun käyttäjän todennus vaaditaan.

Voit myös tallentaa tietosi tietokantaasi, joka tunnetaan mysqldump-työkaluna. Tätä työkalua käytetään tietokannan varmuuskopiointiin, jotta sen sisältö voidaan palauttaa tietojen katoamisen yhteydessä, ja se sijaitsee MySQL-asennushakemiston juuri/bin hakemistossa. Se mahdollistaa tietojesi varmuuskopioinnin luomalla tekstitiedoston, joka sisältää SQL-lauseita, jotka voivat luoda tietokannat uudelleen nyt tai alusta.

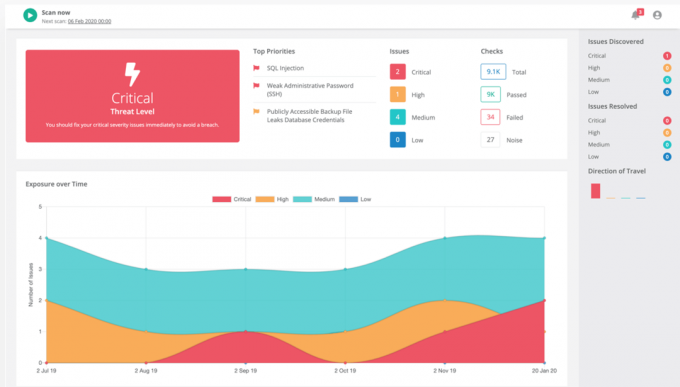

Lataa nyt19. Tunkeilija

Tunkeutuja on pilvipohjainen haavoittuvuuksien skanneri, jonka ovat rakentaneet kokeneet tietoturva-ammattilaiset. Tämä hakkerointityökalu paikantaa digitaalisen infrastruktuurisi kyberturvallisuuden heikkoudet välttääkseen kalliit tietomurrot. Tunkeilija myös yhdistyy suurten pilvipalveluntarjoajien, kuten Slackin ja Jiran, kanssa projektin seurantaa varten.

Tässä järjestelmässä on saatavilla yli 9000 turvatarkistusta, jotka ovat käytettävissä kaikentyyppisille ja -kokoisille yrityksille, jotka ovat kiinnostuneita voittamaan kyberturvallisuutensa heikkoudet. Tarkistuksen aikana se pyrkii tunnistamaan virheelliset suojausasetukset ja poistamaan virheet näiden suojaustoimintojen suorittamisessa.

Se myös valvoo yleisiä verkkosovelluskiistat, kuten SQL-injektio ja sivustojen välinen komentosarja, jotta voit tehdä työsi ilman pelkoa siitä, että kukaan repii työsi ja katkaisee sen. Se toimii ennakoivasti järjestelmässäsi, tarkistaa mahdolliset uusimmat riskit ja poistaa ne korjaustoimenpiteiden avulla, jotta voit jatkaa työskentelyäsi rauhallisesti.

Joten mitä eroa on hakkerin ja tunkeilijan välillä? Heidän päämääränsä tai päämääränsä on murtaa heikommat verkkoturvajärjestelmät varastaakseen tietoja. Hakkeri on ohjelmointitaidon mestari hakkeroimaan toimiviin ohjelmiin, joita voidaan kutsua "tietokonerikolliseksi", kun taas tunkeilijat ovat niitä, jotka jatkuvat verkkoskannausohjelmat ovat tietoisia järjestelmän ja verkkojen heikkouksista ja käyttävät niitä lopulta hyväkseen murtautuakseen verkkoihin ja tietoihin järjestelmät.

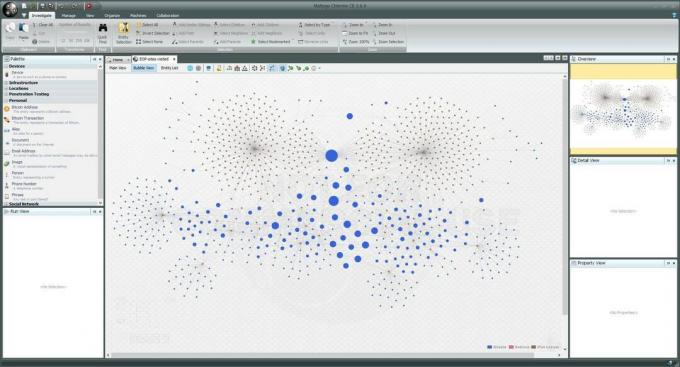

Lataa nyt20. Maltego

Maltego on työkalu linkkien analysointiin ja tiedon louhintaan, jonka avulla voit paikantaa verkon heikkoja kohtia ja poikkeavuuksia. Setoimii reaaliaikaisen tiedon louhinnan ja tiedonkeruun parissa. Se on saatavana kolmessa versiossa.

Maltego CE, yhteisöversio, on saatavilla ilmaiseksi, kun taas Maltego classic on saatavana hintaan 999 dollaria, ja kolmas versio, Maltego XL, on saatavana hintaan 1999 dollaria. Molemmat hinnoitellut versiot ovat saatavilla pöytätietokoneiden käyttäjille. Verkkopalvelimelle on olemassa toinen Maltegon tuote, nimittäin CTAS, ITDS ja Comms, joka sisältää koulutuksen ja jonka alkuhinta on 40 000 dollaria.

Suositus: 15 parasta WiFi-hakkerointisovellusta Androidille (2020)

Tämä työkalu tarjoaa tietoa solmupohjaisista graafisista malleista, kun taas Maltego XL voi työskennellä suurten kaavioiden kanssa tarjoten graafista kuvat, jotka korostavat verkon heikkouksia ja poikkeavuuksia, jotta hakkerointi on helppoa korostettuja herkkyys. Tämä työkalu tukee Windows-, Linux- ja Mac-käyttöjärjestelmiä.

Maltego tarjoaa myös online-koulutuskurssin, ja sinulla on kolme kuukautta aikaa suorittaa kurssi, jonka aikana sinulla on oikeus käyttää kaikkia uusia videoita ja päivityksiä. Kun olet suorittanut kaikki harjoitukset ja oppitunnit, saat Maltegon osallistumistodistuksen.

Lataa nytSiinä se, toivomme, että tämä luettelo 20 parasta WiFi-hakkerointityökalua Windows 10 -tietokoneelle oli hyödyllistä. Nyt pystyt siihen käyttää langatonta verkkoa tietämättä sen salasanaa, periaatteessa oppimistarkoituksiin. Salasanan murtautumisaika voi vaihdella salasanojen monimutkaisuuden ja pituuden mukaan. Huomaa, että langattomien verkkojen hakkerointi luvattoman pääsyn saamiseksi on tietoverkkorikos, ja on suositeltavaa pidättäytyä tekemästä niin, koska se voi johtaa oikeudellisiin komplikaatioihin ja riskeihin.