Comment protéger votre ordinateur des attaques à distance

Divers / / February 11, 2022

Il y a quelques jours, plusieurs utilisateurs ont vécu ce qui devait ressembler à une scène tout droit sortie d'un film d'horreur, leurs PC ouvrant automatiquement plusieurs fenêtres, les onglets du navigateur et le pointeur de la souris se déplaçant sur l'écran en essayant à connectez-vous à Paypal.

Eh bien, si vous avez également vécu quelque chose de similaire à cela, ne paniquez pas, aucun esprit ne possédait votre PC. Il y a de fortes chances que vous soyez un utilisateur de TeamViewer et l'un des nombreux utilisateurs concernés en raison du piratage généralisé des comptes TeamViewer.

La majorité des utilisateurs ont signalé il y a quelques jours, mais certains utilisateurs ont également affirmé avoir subi une telle attaque il y a six mois. Mais même après les nombreux rapports, TeamViewer était catégorique sur le fait de ne pas admettre qu'il avait été piraté et a plutôt blâmé les mauvais choix de mot de passe de l'utilisateur. Quoi qu'il en soit, nous ne sommes pas ici pour juger si TeamViewer était fautif ou non, mais ce qui nous préoccupe, c'est le potentiel d'une telle attaque. Lorsqu'un attaquant a un contrôle direct sur votre PC, il peut faire des dégâts de multiples façons dangereuses.

TeamViewer peut sembler être le principal coupable ici, mais le supprimer n'est ni viable ni logique. Le compte d'une seule personne peut également être piraté et d'autres alternatives ne sont pas non plus à l'épreuve des attaques à cent pour cent. De plus, TeamViewer est une nécessité pour beaucoup pour fournir une assistance technique à distance à leur famille sans avoir à gérer les ports et les adresses IP. Nous allons donc examiner certaines des précautions générales que vous pouvez prendre pour vous protéger de ces attaques.

Définition du mot de passe principal

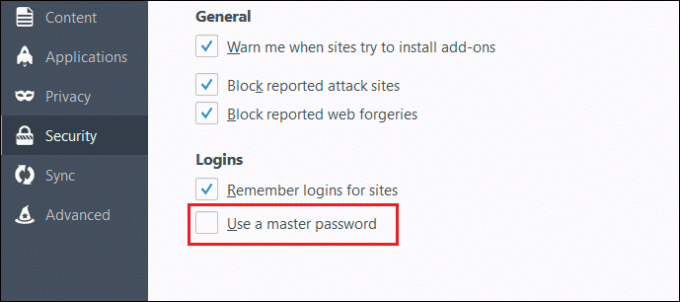

La plupart d'entre nous ont l'habitude de stocker des mots de passe dans nos navigateurs. C'est une de ces habitudes où l'on choisit la commodité plutôt que la sécurité. Cette habitude vous coûtera cher si vous devenez victime de telles attaques. Une alternative consiste à utiliser gestionnaire de mots de passe (bien qu'ils soient aussi pas immunisé aux attaques), ce qui est conseillé, mais si vous ne voulez absolument pas sortir de votre ancienne habitude, un mot de passe principal donne une couche de protection supplémentaire.

Chrome utilise votre mot de passe de connexion Windows comme mot de passe principal, par défaut. Pour Firefox, allez à Paramètres > onglet Sécurité > Définir le mot de passe principal, Comme montré ci-dessus.

Configuration du dossier sécurisé

Cela peut sembler non cohérent avec le sujet, mais quelqu'un qui a accès à votre ordinateur peut également parcourir vos données personnelles, les copier et les distribuer. La configuration d'un dossier verrouillé et crypté par mot de passe, dans lequel vous placez tous vos fichiers sensibles, est un excellent moyen de contrecarrer de telles intentions de l'intrus.

Si vous avez une édition professionnelle de Windows 8/8.1/10, vous pouvez utiliser Bitlocker à cet effet tandis que d'autres utilisateurs peuvent choisir parmi de nombreuses applications tierces disponibles. Certains des meilleurs de ma tête sont AxCrpyt, Veracrypt et Symantec Endpoint Encryption.

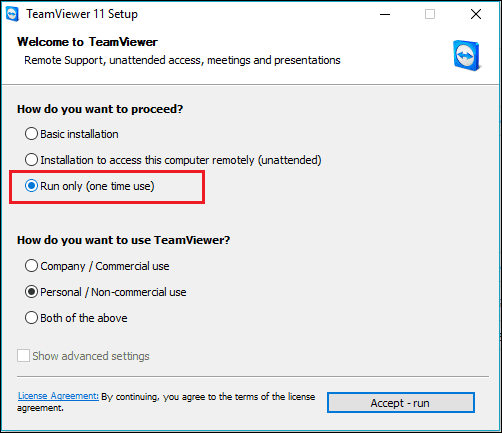

Ne pas installer les applications de contrôle à distance

De nombreuses applications distantes populaires, y compris TeamViewer, ont la possibilité d'exécuter l'application au lieu de l'installer. Donc, si vous souhaitez contrôler à distance une seule fois, il est sage d'exécuter simplement l'application. Si vous n'utilisez aucune application et que vous utilisez plutôt RDP, n'oubliez pas de désactiver RDP accéder une fois que vous avez terminé.

Recherche de logiciels malveillants

Si vous soupçonnez que quelque chose de louche est arrivé à votre PC en votre absence, une analyse antivirus à l'échelle du système doit être effectuée. Un intrus, s'il ne parvient pas à trouver quoi que ce soit d'utile, peut installer un enregistreur de frappe ou pire, ransomware. Même si Windows Defender donne un chit propre, ce qu'il fait plusieurs fois, une deuxième analyse doit être effectuée en utilisant certains des programmes antivirus gratuits populaires.

Vérification des paramètres Windows cruciaux

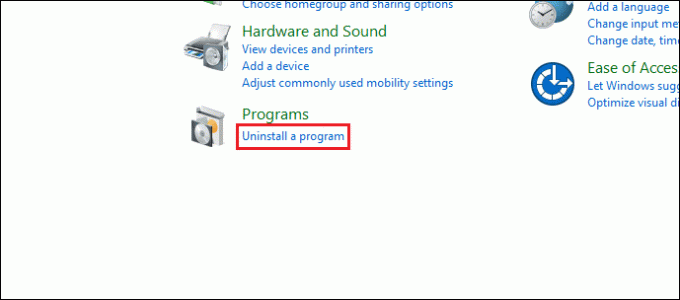

Après la recherche de logiciels malveillants et de virus, le prochain sur la liste devrait être les paramètres Windows importants. Vérifiez s'il y a de nouvelles règles de pare-feu, vérifiez s'il y a des applications indésirables en allant sur Panneau de configuration > Désinstaller un programme. Si vous souhaitez effectuer des vérifications de niveau paranoïaque, Regshot, pour l'audit du registre et l'auditeur de fichiers intégré à Windows sont également à votre disposition.

De nombreux utilisateurs ont découvert un accès non autorisé via l'historique du navigateur, il doit donc également être vérifié car il peut donner des indices vitaux sur ce que l'intrus essayait d'accomplir. En dehors de cela, toutes les extensions et applications que vous ne reconnaissez pas doivent être supprimées.

En dehors du domaine technique, vous devez également consulter vos derniers relevés bancaires et de carte de crédit ainsi que Paypal, afin de pouvoir rapidement faire une demande de remboursement pour le Donald Trump hors concours en carton grandeur nature.

Astuce cool : Vous pouvez contrôler à distance votre PC ainsi que votre Mac à distance depuis votre smartphone, apprendre le Comment.

Réflexions finales: soyez vraiment en sécurité

Les pirates et les intrus ont vraiment amélioré leur jeu. Auparavant, cela se limitait à une fuite massive des identifiants de connexion d'un certain site, mais maintenant, c'est directement sur notre PC. Après toute cette affaire, TeamViewer a fait publier une déclaration et introduit des dispositifs de confiance, mais encore une fois, ils n'ont accepté aucun acte répréhensible de leur part. L'intention de cet article était de guider les utilisateurs dans le cas d'une telle attaque. Donc, si vous avez des commentaires et des idées, n'hésitez pas à nous en faire part.

REGARDE AUSSI:Guide de la connexion au bureau à distance sous Windows 10

Dernière mise à jour le 02 février 2022

L'article ci-dessus peut contenir des liens d'affiliation qui aident à soutenir Guiding Tech. Cependant, cela n'affecte pas notre intégrité éditoriale. Le contenu reste impartial et authentique.