15 meilleurs outils d'attaque DDoS gratuits en ligne

Divers / / April 05, 2023

L'attaque par déni de service distribué (DDoS) est une subdivision de l'attaque par déni de service (DoS) qui submerge le réseau, le site Web et le serveur ciblés avec un faux trafic pour perturber la normale circulation. Habituellement, les attaques sont aléatoires et la cible est choisie automatiquement par l'outil d'attaque DDoS en ligne mais l'attaque DDoS en ligne peut également cibler spécifiquement un réseau, un site Web et serveur. Toutes les informations fournies dans ce blog sont purement éducatives, nous ne soutenons aucun type d'activité en ligne de logiciels malveillants illégaux. Les attaques DDoS sont illégales dans la plupart des pays du monde et l'individu peut être emprisonné s'il est reconnu coupable jusqu'à 10 ans aux États-Unis.

Table des matières

- Meilleur outil d'attaque DDoS gratuit en ligne

- 1. HULK (HTTP Insupportable Load King)

- 2. Marteau de Tor

- 3. Slowloris

- 4. LOIC (canon à ions en orbite basse)

- 5. RUDY (R-U-Dead-Yet)

- 6. PyLoris

- 7. DDOSIM (simulateur de déni de service distribué)

- 8. Davoset

- 9. Oeil doré

- 10. POSTE HTTP OWASP

- 11. XOIC

- 12. HOIC (Canon à ions en orbite haute)

- 13. Hyènes

- 14. THC-SSL-DOS

- 15. Outil de référence Apache

- Meilleur outil d'attaque DDoS pour Windows

Meilleur outil d'attaque DDoS gratuit en ligne

Les attaques DDoS peuvent être utilisées à la fois pour de bonnes et de mauvaises choses. Il est principalement utilisé à des fins de notoriété par les pirates pour perturber les serveurs ou les services des victimes. De nombreux outils sont disponibles pour mener une attaque DDoS en ligne.

Vous trouverez ci-dessous la liste des meilleurs outils DDoS gratuits disponibles au téléchargement avec leurs fonctionnalités.

1. HULK (HTTP Insupportable Load King)

Cet outil envoie un trafic obscur et unique à un serveur Web. Il s'agit d'un outil d'attaque par déni de service, mais le trafic qu'il envoie peut être bloqué et l'attaquant peut ne pas être totalement anonyme. PONTON prétend être créé à des fins de recherche uniquement, bien qu'il puisse être utilisé à d'autres fins que la recherche.

Caractéristiques:

- Un grand volume de trafic unique est généré vers le serveur Web ciblé.

- Plus difficile à détecter mais pas impossible.

- Touche directement le pool de ressources des serveurs en contournant le moteur de cache.

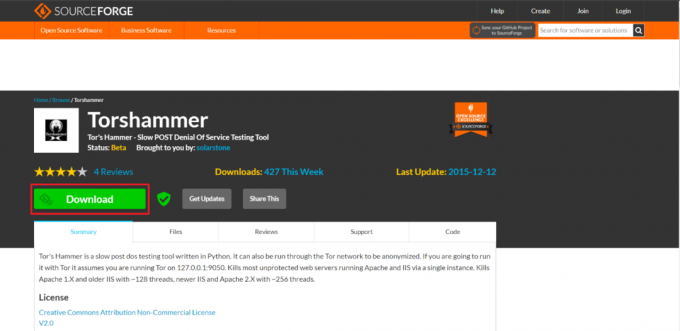

2. Marteau de Tor

Il est préférable de l'utiliser avec le réseau Tor pour ne pas être identifié lors d'une attaque DDoS. Pour l'utiliser avec le réseau Tor, utilisez ce 127.0.0.1:9050. Marteau de Tor est créé à des fins de test, mais il peut être utilisé pour une post-attaque lente. En utilisant Tor's Hammer, l'utilisateur peut attaquer les serveurs IIS et Apache.

Caractéristiques:

- Spécialisé pour les attaques anonymes.

- Également utilisé pour effectuer des attaques de démonstration par des testeurs de stylo sur des structures de sécurité.

- Fonctionne au niveau 7 du Modèle OSI.

A lire aussi: Comment effectuer une attaque DDoS sur un site Web à l'aide de CMD

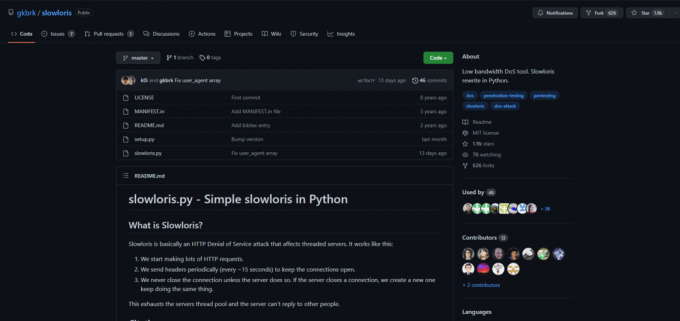

3. Slowloris

Slowloris est une application en couches qui attaque les serveurs threadés en utilisant des requêtes HTTP partielles pour ouvrir des connexions entre le Web ciblé serveur et un seul ordinateur, les connexions sont maintenues ouvertes pendant de plus longues périodes pour remplir et ralentir les serveurs cibles avec circulation.

Caractéristiques:

- Effectuez des attaques en envoyant des requêtes HTTP légitimes.

- Peut maintenir la connexion avec le serveur victime aussi longtemps que nécessaire.

- Nécessite bande passante minimale sur le serveur Web ciblé.

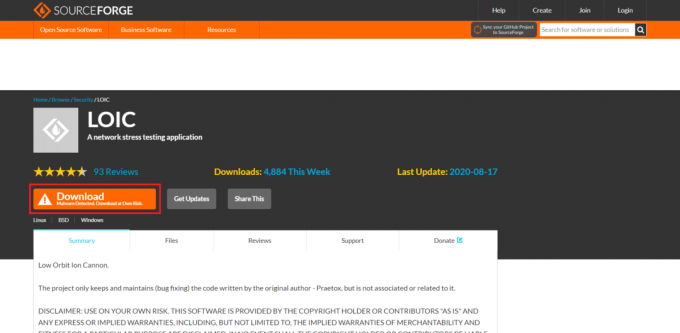

4. LOIC (canon à ions en orbite basse)

LOIC ou canon à ions en orbite basse est un outil populaire et l'un des meilleurs outils d'attaque DDoS en ligne. L'interface est très facile à utiliser et LOIC envoie des requêtes HTTP, UDP et TCP aux serveurs. Il est efficace en quelques secondes que le site Web ciblé soit en panne quelques secondes après le lancement de l'attaque, mais il ne cache pas votre adresse IP même après avoir utilisé le serveur proxy.

Caractéristiques:

- Principalement utilisé pour attaquer les petits serveurs.

- Disponible sur Linux, Windows et Androïd.

- Facile à utiliser, quelques étapes pour lancer une attaque.

A lire aussi :18 meilleurs outils pour le piratage

5. RUDY (R-U-Dead-Yet)

RUDY parcourt automatiquement le site DDoS cible et trouve les formulaires Web intégrés. Il n'exécute que de courtes attaques DDoS de couche 7 à faible débit qui sont mises en œuvre en utilisant des soumissions de champ de forme longue qui génèrent un débit de trafic faible et lent.

Caractéristiques:

- Difficile à détecter.

- Console interactive menu.

- Fonctionne à un rythme lent.

6. PyLoris

PyLoris est un outil pour tester la vulnérabilité d'un serveur à l'épuisement de la connexion en utilisant le nombre total de connexions TCP simultanées en cas de restriction. Les services qui ont une empreinte mémoire élevée par connexion ou qui gèrent la connexion dans des threads indépendants sont généralement sujets à cette forme de vulnérabilité.

Caractéristiques:

- Des attaques peuvent être menées sur SMTP, HTTP, FTP, Telnet et IMAP.

- Interface interactive et facile à utiliser après l'installation.

- Les usages Proxy SOCK et Connexions SSL.

7. DDOSIM (simulateur de déni de service distribué)

DDOSIM est de simuler l'attaque DDoS aussi bien sur le site que sur le réseau. Il attaque le serveur en répliquant divers hôtes Zombie, puis ces hôtes développent une connexion TCP complète avec le serveur ou le réseau.

Caractéristiques:

- DDoS HTTPattaques peut être effectué à l'aide de requêtes valides.

- Les attaques DDoS peuvent être effectuées à l'aide de requêtes invalides.

- Travaille sur Linux et les fenêtres.

A lire aussi: 23 meilleurs hacks ROM SNES qui valent la peine d'être essayés

8. Davoset

Davoset est utilisé pour mener des attaques sur des sites Web en accédant à d'autres sites. Cette méthode particulière est utilisée par les pirates pour des activités malveillantes sur le Web récemment. Cet outil vous aide à effectuer facilement des attaques DDoS.

Caractéristiques:

- Fournit un support pour les cookies.

- Logiciel gratuit qui fournit une interface utilisateur de ligne de commande pour commettre une attaque.

- Effectue une attaque en utilisant Entités externes XML.

9. Oeil doré

Oeil doré L'outil mène une attaque en envoyant une requête HTTP au serveur ciblé. Il utilise toutes les sockets HTTP/S présentes sur le serveur ciblé pour l'attaque DDoS.

Caractéristiques:

- Randomise le GET, POST pour obtenir le trafic mixte.

- Écrit en Python.

- Facile à utiliser.

10. POSTE HTTP OWASP

Publication HTTP du projet de sécurité des applications Web ouvertes (OWASP) vous aide à tester les performances réseau de vos applications Web. Il vous permet de composer un déni de service à partir d'une seule machine DDoS en ligne.

Caractéristiques:

- Les utilisateurs peuvent choisir la capacité du serveur.

- Utilisation gratuite même à des fins commerciales.

- Permet à l'utilisateur de test contre les attaques de la couche application.

A lire aussi :7 meilleurs sites Web pour apprendre le piratage éthique

11. XOIC

Xoïque est un outil qui mène une attaque sur des sites Web plus petits en utilisant des messages TCP et UDP. Les attaques menées par Xoic peuvent être facilement détectées et bloquées.

Caractéristiques:

- Livré avec trois modes d'attaque.

- Très facile à utiliser.

- Effectue des attaques DoS avec ICMP, UDP, Messages HTTP ou TCP.

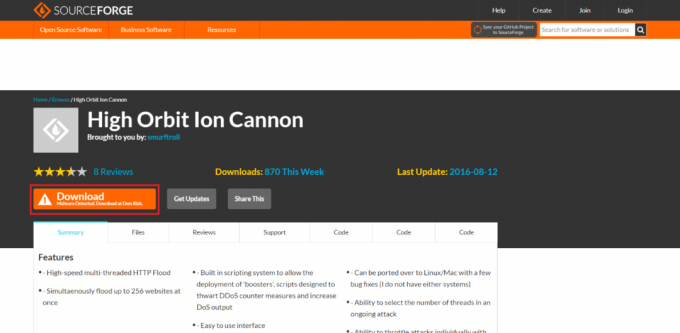

12. HOIC (Canon à ions en orbite haute)

Canon à ions en orbite haute (HOIC) est un outil qui a été publié pour remplacer LOIC. Il peut effectuer 256 sessions d'attaque simultanées à la fois. Remplissage du système cible avec des requêtes indésirables afin que la requête légitime ne puisse pas être traitée.

Caractéristiques:

- Totalement gratuit à utiliser.

- Disponible pour les fenêtres, Mac, et Linux.

- Permettre aux utilisateurs de contrôler les attaques à faible, paramètres moyens et élevés.

A lire aussi :Top 11 des meilleurs navigateurs Web profonds pour la navigation anonyme

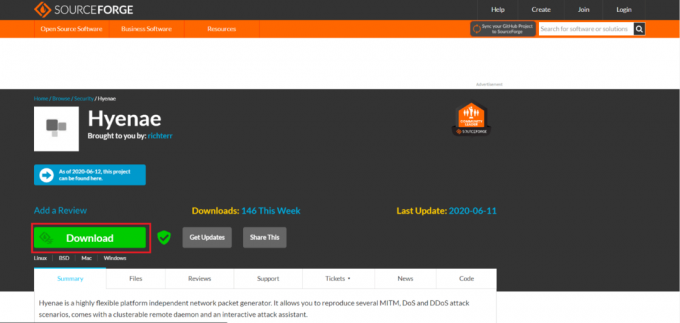

13. Hyènes

Hyènes vous permet de produire plusieurs attaques MITM, DoS et DDoS qui sont fournies avec un démon distant pouvant être mis en cluster et un assistant d'attaque interactif.

Caractéristiques:

- Des tonnes de fonctionnalités comme ARP - Demande d'inondation, Empoisonnement ARP-Cache, Inondation ICMP-Echo, etc.

- Détection intelligente d'adresse et de protocole d'adresse.

- Randomisation intelligente basée sur des caractères génériques.

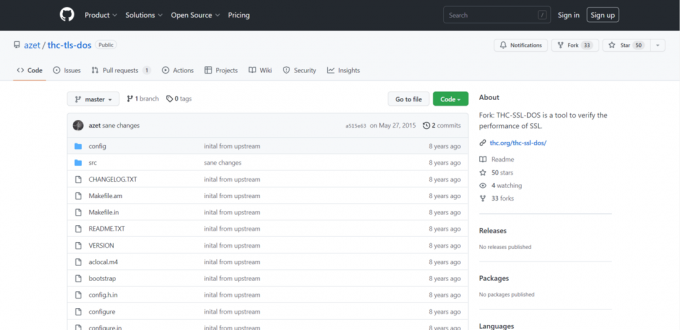

14. THC-SSL-DOS

THC-SSL-DOS est un outil qui aide l'utilisateur à mener à bien une attaque sur le site Web cible en épuisant toutes les connexions SSL et en arrêtant le serveur de la victime.

Caractéristiques:

- Les utilisateurs peuvent vérifier les performances du SSL.

- Aussi exploite la fonction de renégociation sécurisée SSL.

- Les soutiens Linux, Les fenêtres, et macOS.

A lire aussi :Qu'est-ce que le piratage éthique ?

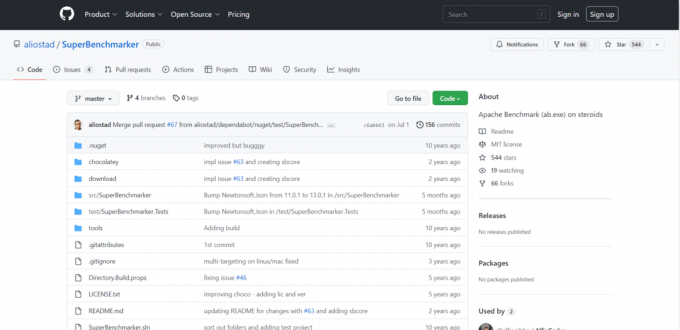

15. Outil de référence Apache

Outil de référence Apache est essentiellement utilisé pour tester une charge de serveurs en envoyant de nombreuses requêtes simultanées. En dehors de cela, il peut également être utilisé pour mener une attaque DDoS.

Caractéristiques:

- Peut comparer n'importe quel serveur HTTP.

- Affiche le résultat à la fin.

- Les soutiens les fenêtres et macOS.

Meilleur outil d'attaque DDoS pour Windows

Tous les outils énumérés ci-dessus sont des outils d'attaque DDoS pour les fenêtres. Certains sont également disponibles dans un autre système d'exploitation comme Linux et macOS.

Recommandé:

- Comment changer de numéro de téléphone sur Yahoo Mail

- 24 meilleures applications de chat vidéo avec des étrangers en ligne

- 8 types de piratage éthique que vous devriez connaître

- 16 meilleurs sites Web de piratage gratuits

Les attaques DDoS sont illégales, mais il existe des façons de les utiliser pour des choses totalement légales comme bloquer votre propre serveur ou service que vous ne voulez pas attirer l'attention des internautes, et nous espérons que votre requête pour le meilleur Outil d'attaque DDoS en ligne est dans un but bon et légal. J'espère que nous avons répondu à toutes vos questions concernant le meilleur téléchargement d'outil DDoS. Donnez-nous votre avis dans les commentaires ci-dessous.

Elon Decker

Elon est rédacteur technique chez TechCult. Il écrit des guides pratiques depuis environ 6 ans maintenant et a couvert de nombreux sujets. Il aime couvrir des sujets liés à Windows, Android et les derniers trucs et astuces.