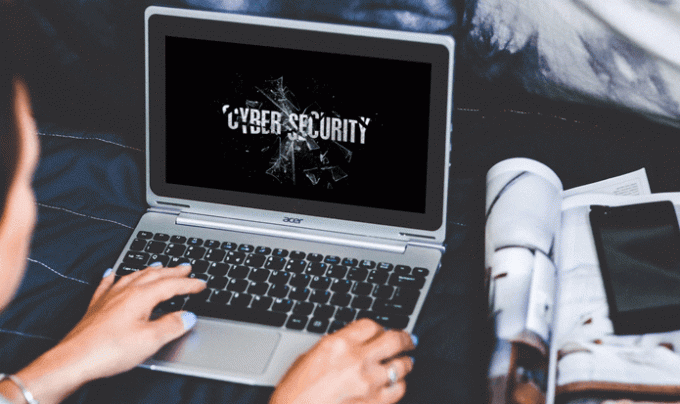

Cloak and Dagger Android Exploit: ruba password e registra le sequenze di tasti

Varie / / February 14, 2022

I ricercatori del Georgia Institute of Technology e dell'Università della California, Santa Barbara, hanno ha pubblicato un rapporto indicando diverse vulnerabilità riscontrate con i sistemi operativi Android Lollipop, Marshmallow e Nougat.

Secondo i ricercatori, le app dannose hanno la capacità di sfruttare due autorizzazioni sul Play Store: il "disegna in alto" e il "servizio di accessibilità".

Gli utenti potrebbero essere attaccati utilizzando una di queste vulnerabilità o entrambe. L'attaccante può fare clic su jack, registrare sequenze di tasti, rubare il PIN di sicurezza del dispositivo, inserire adware nel dispositivo e anche token di autenticazione a due fattori.

Leggi anche: 5 suggerimenti per evitare che il tuo dispositivo Android venga colpito da ransomware.“Cloak & Dagger è una nuova classe di potenziali attacchi che colpiscono i dispositivi Android. Questi attacchi consentono a un'app dannosa di controllare completamente il ciclo di feedback dell'interfaccia utente e prendere il controllo del dispositivo, senza dare all'utente la possibilità di notare l'attività dannosa", hanno osservato i ricercatori.

Anche questa vulnerabilità era stata scoperta in precedenza

All'inizio di questo mese, abbiamo avuto segnalato su una vulnerabilità simile non risolta nel sistema operativo Android che utilizzerebbe l'autorizzazione "System_Alert_Window" utilizzata per "disegnare in alto".

In precedenza, questa autorizzazione — System_Alert_Window — doveva essere concessa manualmente dall'utente, ma con l'estensione avvento di app come Facebook Messenger e altre che utilizzano i pop-up su schermo, Google lo concede predefinito.

Sebbene la vulnerabilità, se sfruttata, possa portare a un vero e proprio attacco ransomware o adware, non sarà facile per un hacker avviarlo.

Questa autorizzazione è responsabile per il 74% di ransomware, il 57% degli adware e il 14% degli attacchi malware bancari su dispositivi Android.

Tutte le app che scarichi dal Play Store vengono scansionate alla ricerca di codici e macro dannosi. Quindi, l'attaccante dovrà aggirare Il sistema di sicurezza integrato di Google per entrare nell'App Store.

Google ha recentemente aggiornato anche il suo sistema operativo mobile con un ulteriore livello di sicurezza che esegue la scansione di tutte le app che vengono scaricate sul dispositivo tramite il Play Store.

L'utilizzo di Android è sicuro in questo momento?

Le app dannose che vengono scaricate dal Play Store ottengono automaticamente le due autorizzazioni di cui sopra, che consentono a un utente malintenzionato di danneggiare il tuo dispositivo nei seguenti modi:

- Attacco alla griglia invisibile: l'attaccante disegna una sovrapposizione invisibile sul dispositivo, consentendo loro di registrare le sequenze di tasti.

- Rubare il PIN del dispositivo e azionarlo in background anche a schermo spento.

- Iniezione di adware nel dispositivo.

- Esplorazione del Web e phishing di nascosto.

I ricercatori hanno contattato Google in merito alle vulnerabilità rilevate e hanno confermato che, sebbene la società abbia implementato correzioni, non sono infallibili.

L'aggiornamento disabilita le sovrapposizioni, che prevengono l'attacco alla griglia invisibile, ma il clickjacking è ancora una possibilità come queste autorizzazioni possono essere sbloccate da un'app dannosa utilizzando il metodo di sblocco del telefono anche quando lo schermo è acceso spento.

Anche la tastiera di Google ha ricevuto un aggiornamento che non impedisce la registrazione delle sequenze di tasti ma garantisce che le password non lo siano trapelato come ogni volta che si immette un valore in un campo password, ora la tastiera registra le password come un "punto" invece dell'effettivo carattere.

Ma c'è anche un modo per aggirare questo che può essere sfruttato dagli aggressori.

“Poiché è possibile enumerare i widget e i relativi hashcode progettati per essere pseudo-unici, il gli hashcode sono sufficienti per determinare quale pulsante della tastiera è stato effettivamente cliccato dall'utente", i ricercatori sottolineato.

Leggi anche: 13 fantastiche funzionalità Android in arrivo svelate da Google.Tutte le vulnerabilità che la ricerca ha scoperto sono ancora soggette a un attacco anche se l'ultima versione di Android ha ricevuto una patch di sicurezza il 5 maggio.

I ricercatori hanno presentato un'app al Google Play Store che richiedeva i due suddetti autorizzazioni e ha mostrato chiaramente intenzioni dannose, ma è stato approvato ed è ancora disponibile su Play Negozio. Questo dimostra che la sicurezza del Play Store non funziona molto bene.

Qual è la migliore scommessa per stare al sicuro?

Controllare e disabilitare manualmente entrambe queste autorizzazioni per qualsiasi app non attendibile che abbia accesso a una o entrambe è la soluzione migliore

Ecco come puoi verificare quali app hanno accesso a queste due autorizzazioni "speciali" sul tuo dispositivo.

-

Torrone Android: “disegna in alto” – Impostazioni –> App –> ‘Simbolo ingranaggio (in alto a destra) –> Accesso speciale –> Disegna sopra altre app

‘a11y’: Impostazioni –> Accessibilità –> Servizi: controlla quali app richiedono a11y. -

Marshmallow Android: “disegna in alto” – Impostazioni –> App –> “Simbolo ingranaggio” (in alto a destra) –> Disegna sopra altre app.

a11y: Impostazioni → Accessibilità → Servizi: controlla quali app richiedono a11y. -

Lecca lecca Android:“disegna in alto” – Impostazioni –> App –> fai clic sulla singola app e cerca “disegna su altre app”

a11y: Impostazioni –> Accessibilità –> Servizi: verifica quali app richiedono a11y.

Google fornirà ulteriori aggiornamenti di sicurezza per risolvere i problemi riscontrati dai ricercatori.

Leggi anche: Ecco come rimuovere ransomware dal telefono.Sebbene molte di queste vulnerabilità verranno risolte dai seguenti aggiornamenti, i problemi relativi all'autorizzazione "disegna in alto" rimarranno fino al rilascio di Android O.

I rischi per la sicurezza su Internet stanno crescendo su vasta scala e attualmente, l'unico modo per proteggere il tuo dispositivo è installare un software antivirus affidabile ed essere un vigilante.

Ultimo aggiornamento il 03 febbraio 2022

L'articolo sopra può contenere link di affiliazione che aiutano a supportare Guiding Tech. Tuttavia, non pregiudica la nostra integrità editoriale. Il contenuto rimane imparziale e autentico.

Scritto da

Appassionato di bici, viaggiatore, seguace di ManUtd, monello dell'esercito, fabbro di parole; Delhi University, Asian College of Journalism, ex allievo dell'Università di Cardiff; un giornalista che respira tecnologia in questi giorni.