Jak chronić komputer przed zdalnymi atakami?

Różne / / February 11, 2022

Kilka dni temu kilku użytkowników doświadczyło czegoś, co musiało wyglądać jak scena rodem z horroru, ich komputery automatycznie otwierają kilka okien, karty przeglądarki i wskaźnik myszy przesuwają się po ekranie próbując do zaloguj się do Paypal.

Cóż, jeśli doświadczyłeś również czegoś podobnego, nie panikuj, żaden duch nie opętał twojego komputera. Są szanse, że możesz być użytkownikiem TeamViewer i jednym z kilku dotkniętych problemem z powodu powszechnego hakowania kont TeamViewer.

Większość użytkowników zgłosiła się kilka dni temu, ale niektórzy użytkownicy twierdzili również, że doświadczyli takiego ataku już sześć miesięcy temu. Ale nawet po licznych raporty, TeamViewer był nieugięty, aby nie przyznać się do tego, że został zhakowany, a zamiast tego obwiniał złe wybory hasła użytkownika. W każdym razie nie jesteśmy tutaj, aby oceniać, czy TeamViewer był winny, czy nie, ale martwi nas potencjał takiego ataku. Kiedy atakujący ma bezpośrednią kontrolę nad twoim komputerem, może wyrządzić szkody na wiele niebezpiecznych sposobów.

TeamViewer może wyglądać tutaj na głównego winowajcę, ale usunięcie go nie jest ani opłacalne, ani logiczne. Konto jednej osoby również może zostać zhakowane, a inne alternatywy również nie są w stu procentach odporne na ataki. Co więcej, TeamViewer jest koniecznością dla wielu, aby zapewnić zdalne wsparcie techniczne swojej rodzinie bez zajmowania się portami i adresami IP. Przyjrzymy się więc niektórym ogólnym środkom ostrożności, które możesz podjąć, aby chronić się przed takimi atakami.

Ustawianie hasła głównego

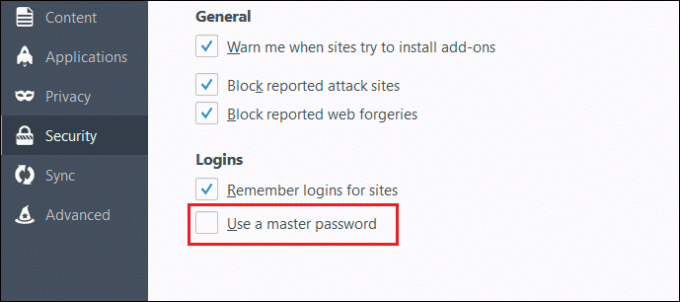

Większość z nas ma zwyczaj przechowywania haseł w naszych przeglądarkach. To jeden z tych nawyków, w których przedkładamy wygodę nad bezpieczeństwo. Ten nawyk będzie cię kosztował, jeśli staniesz się ofiarą takich ataków. Alternatywą jest użycie menedżer haseł (choć są też nieodporny przed atakami), co jest wskazane, ale jeśli absolutnie nie chcesz wyzbyć się starego nawyku, hasło główne zapewnia jeszcze jedną warstwę ochrony.

Chrome domyślnie używa hasła logowania do systemu Windows jako hasła głównego. W przeglądarce Firefox przejdź do Ustawienia > zakładka Bezpieczeństwo > Ustaw hasło główne, jak pokazane powyżej.

Konfigurowanie bezpiecznego folderu

Może to brzmieć non sequitur z tematem, ale ktoś, kto ma dostęp do twojego komputera, może również przeglądać twoje prywatne rzeczy, kopiować je i rozpowszechniać. Skonfigurowanie zablokowanego hasłem i zaszyfrowanego folderu, w którym umieszczasz wszystkie poufne pliki, to świetny sposób na udaremnienie takich zamiarów intruza.

Jeśli masz profesjonalną edycję systemu Windows 8/8.1/10, możesz użyć Bitlocker w tym celu, podczas gdy inni użytkownicy mogą wybierać wiele dostępnych aplikacji innych firm. Niektóre z najlepszych w mojej głowie to AxCrpyt, Veracrypt i Symantec Endpoint Encryption.

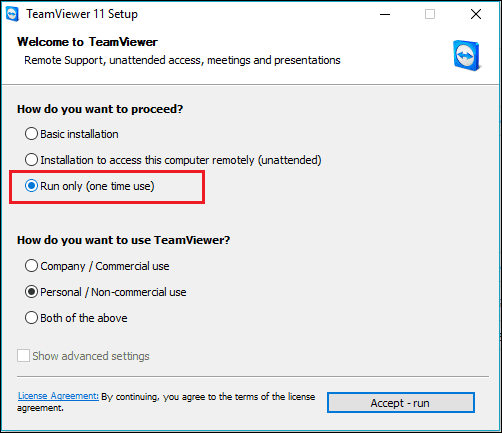

Nie instaluję aplikacji do zdalnego sterowania

Wiele popularnych aplikacji zdalnych, w tym TeamViewer, ma opcję uruchamiania aplikacji zamiast instalowania. Więc jeśli chcesz zdalnie sterować tylko raz, dobrze jest po prostu uruchomić aplikację. Jeśli nie używasz żadnej aplikacji, a zamiast tego używasz protokołu RDP, pamiętaj, aby wyłącz PROW dostęp po zakończeniu.

Skanowanie w poszukiwaniu złośliwego oprogramowania

Jeśli podejrzewasz, że coś złego stało się z Twoim komputerem podczas Twojej nieobecności, należy przeprowadzić skanowanie antywirusowe całego systemu. Intruz, jeśli nie znajdzie niczego przydatnego, może zainstalować keylogger lub co gorsza, oprogramowanie ransomware. Nawet jeśli Windows Defender daje czysty, co robi wiele razy, drugie skanowanie powinno być wykonane przy użyciu niektórych popularne darmowe programy antywirusowe.

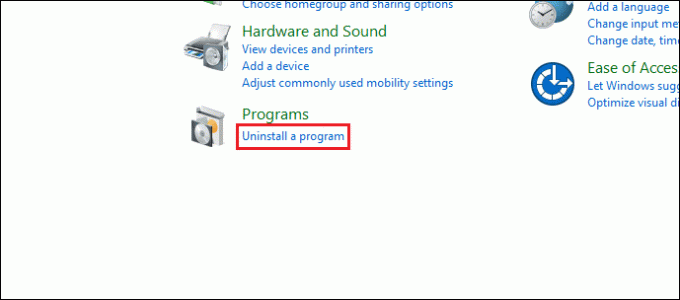

Sprawdzanie kluczowych ustawień systemu Windows

Po przeskanowaniu w poszukiwaniu złośliwego oprogramowania i wirusów, następne na liście powinny być ważne ustawienia systemu Windows. Sprawdź, czy nie ma nowych reguł zapory, sprawdź, czy nie ma niechcianych aplikacji, przechodząc do Panel sterowania > Odinstaluj program. Jeśli chcesz osiągnąć paranoidalne sprawdzanie poziomu, Regshot do audytu rejestru i wbudowany audytor plików Windows są również do Twojej dyspozycji.

Wielu użytkowników dowiedziało się o nieautoryzowanym dostępie z historii przeglądarki, dlatego należy to również sprawdzić, ponieważ może to dać istotne wskazówki, co intruz próbował osiągnąć. Poza tym wszelkie rozszerzenia i aplikacje, których nie rozpoznajesz, powinny zostać usunięte.

Poza domeną techniczną powinieneś również przejrzeć swoje ostatnie wyciągi bankowe i karty kredytowe, a także Paypal, aby móc szybko zgłosić roszczenie o zwrot pieniędzy za Donald Trump Wyróżniający się karton w naturalnej wielkości.

Fajna wskazówka: Możesz zdalnie sterować komputerem PC i Mac ze smartfona, dowiedz się Jak.

Myśli końcowe: bądź naprawdę bezpieczny

Hakerzy i intruzi naprawdę poprawili swoją grę. Wcześniej ograniczało się to do masowego wycieku danych logowania do określonej witryny, ale teraz jest to bezpośrednio na naszym komputerze. Po całej tej sprawie TeamViewer zrobił wydać oświadczenie i wprowadzili zaufane urządzenia, ale znowu nie zaakceptowali żadnego złego postępowania z ich strony. Intencją tego artykułu było pokierowanie użytkownikami w przypadku takiego ataku. Więc jeśli masz jakieś uwagi i przemyślenia, podziel się z nami.

ZOBACZ TAKŻE:Przewodnik po podłączeniu pulpitu zdalnego w systemie Windows 10

Ostatnia aktualizacja 02 lutego 2022

Powyższy artykuł może zawierać linki afiliacyjne, które pomagają we wspieraniu Guiding Tech. Nie wpływa to jednak na naszą rzetelność redakcyjną. Treść pozostaje bezstronna i autentyczna.