Co to jest oprogramowanie ransomware i jak się przed nim chronić

Różne / / February 11, 2022

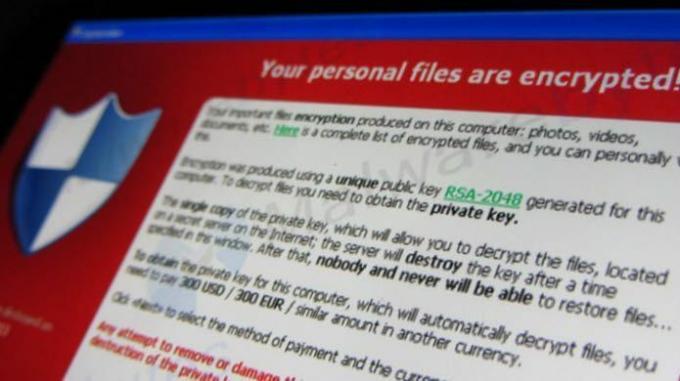

Ransomware to forma złośliwego oprogramowania, które szyfruje multimedia, dokumenty i inne pliki na docelowym komputerze, a dostęp do tych plików jest przyznawany dopiero po spełnieniu żądania okupu przez atakującego.

Obecnie istnieją dwa rodzaje oprogramowania ransomware — jeden, który blokuje określone pliki na komputerze, a drugi blokuje cały system. Ten ostatni można znaleźć głównie na smartfonach.

Ransomware istnieje już od ponad dekady. Pierwsze przypadki takiego ataku stwierdzono w Rosji w 2005 r Trojan GPcoder.

Wczesna historia: rosyjski Connect

Pierwszym znanym wirusem ransomware, który powodował problemy na dużą skalę, były opracowany przez rosyjskich zorganizowanych przestępców i wyszedł na pierwszy plan w 2005 i 2006 roku.

Szkodnik ten zainfekował komputery w Rosji, Białorusi, Ukrainie i Kazachstanie. Jeden ze szczepów złośliwego oprogramowania został nazwany Archievus i inny o nazwie Troj_Cryzip. A.

Podczas gdy pierwszy zaszyfrował folder „Moje dokumenty”, ten drugi zidentyfikował i przeniósł niektóre typy plików z komputera na chroniony hasłem Zip folder, który zostanie odblokowany dopiero wtedy, gdy ofiara przekaże atakującemu kilkaset dolarów za pośrednictwem E-Gold — waluty elektronicznej wcześniej Bitcoin.

E-Gold został wycofany w 2009 roku na polecenie rządu USA ze względu na dużą liczbę przestępców wykorzystujących go do prania pieniędzy. Następnie Bitcoin i przedpłacone karty debetowe są używane jako metoda zbierania okupów.

Pod koniec pierwszej dekady pojawiły się liczne ataki ransomware podszywające się pod organy ścigania. Ci napastnicy nękają ofiary fałszywymi zarzutami, takimi jak naruszenie praw autorskich, i wyciągają „grzywny” za te nieistniejące zarzuty.

Najbardziej znanym z tych podszywających się pod organy ścigania był: Reveton, oprogramowanie ransomware, które działałoby lokalnie. W zależności od kraju, w którym mieszka ofiara, Reveton podszywał się pod policję krajową.

Deweloperzy podjęli wysiłki lokalizacyjne dla prawie wszystkich krajów europejskich, USA, Australii, Kanady i Nowej Zelandii. Oprogramowanie ransomware nie wykorzystywało szyfrowania do blokowania plików użytkownika, co ułatwiało jego usunięcie za pomocą programu antywirusowego lub w trybie awaryjnym.

W 2012, inne oprogramowanie ransomware celował w główny rekord rozruchowy systemu Windows (MBR) i zastąpił go złośliwym kodem. Po uruchomieniu zainfekowanego systemu użytkownik otrzymywał instrukcje, aby zapłacić sporą kwotę za pośrednictwem QIWI — rosyjskiego systemu płatności — w celu uzyskania dostępu do swojego urządzenia.

Współczesne krypto-ransomware

Jedna z nowoczesnych metod ransomware została odkryta po raz pierwszy w latach 2012-13. CryptoLocker był pierwszym złośliwym programem, który odniósł ogromny sukces, który zdobył na północ od 27 milionów dolarów okupu.

CryptoLocker jest szyfrowane przy użyciu 256-bitowego klucza AES i 2048-bitowego klucza RSA, co sprawia, że szyfrowanie jest prawie nie do złamania, nawet jeśli złośliwe oprogramowanie zostanie usunięte — co czyni go jednym z najskuteczniejszych sposobów dla atakujących.

Ofiary tych ataków zostały poproszone o zapłacenie 400 USD lub więcej w celu otrzymania klucza deszyfrującego i grożono im usunięciem klucza, jeśli nie zapłacili w ciągu 72 godzin.

W 2014 r. CryptoLocker został usunięty przez konsorcjum agencji rządowych, firm ochroniarskich i instytucji akademickich Operacja Tovar. Później oni też uruchomił usługę dla osób dotkniętych CryptoLockerem, który pomógł im odszyfrować swoje urządzenia bezpłatnie.

Chociaż zagrożenie CryptoLocker nie trwało długo, z pewnością pomogło atakującym zbadać świat oprogramowania ransomware i upewnić się, jak bardzo może to być dochodowe — co skutkuje pojawieniem się na rynku wielu odmian oprogramowania ransomware odtąd.

Po CryptoLocker pojawił się TorrentLocker, program ransomware, który pojawił się jako załącznik do wiadomości e-mail — zwykle plik tekstowy ze złośliwymi makrami — który blokował pewne rodzaje plików na komputerze za pomocą szyfrowania AES.

TorrentLocker jest nadal aktywny i bardzo ewoluował w ciągu ostatnich kilku lat. Nowsze wersje zmieniają nazwy wszystkich zainfekowanych plików na komputerze, co uniemożliwia użytkownikowi zidentyfikowanie, które pliki zostały zaszyfrowane i przywrócenie plików za pomocą kopii zapasowej.

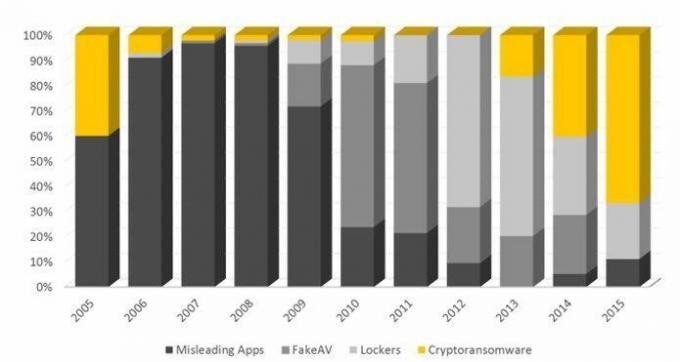

Ransomware infekuje nie tylko komputery z systemem Windows, ale także systemy Linux i Mac OS. W 2015 roku ransomware szczep został znaleziony infekujący komputery z systemem Linux, a w 2016 r napięcie został uznany za przeznaczony do atakowania komputerów Mac.W ciągu ostatniej dekady liczba ataków krypto-ransomware dramatycznie wzrosła, ponieważ liczba fałszywych programów antywirusowych i innych wprowadzających w błąd aplikacji spadła. Tylko w 2016 roku 638 milionów oprogramowania ransomware zgłoszono przypadki.

Jak z tym walczyć?

Istnieje zdrowa liczba stron internetowych i firm zajmujących się bezpieczeństwem, które próbują informować ludzi o zagrożeniach złośliwego oprogramowania, a także dostarczanie im narzędzi do zapobiegania temu, a także odszyfrowywania informacji, które zostały zablokowane przez napastnik.

Wymyśliła popularna usługa antywirusowa, taka jak Avast ich narzędzia do deszyfrowania dla Windows i dla Android aby pomóc ludziom w walce z rosnącym zagrożeniem ze strony oprogramowania ransomware. Z tych narzędzi można korzystać bezpłatnie i obejmują one szeroką gamę oprogramowania ransomware, chociaż niektóre z nowych mogą nie być objęte gwarancją, ale nadal mogą stanowić dobry początek.

Nigdy więcej okupu to strona internetowa, która dostarcza wiadomości o najnowszych wydarzeniach w ekosferze oprogramowania ransomware, a także kieruje użytkowników do narzędzi, które można wykorzystać do walki z tymi zagrożeniami. Strona jest wspólnym wysiłkiem holenderskiej policji, Europolu, Kaspersky Lab i Intel Security.

Jeśli znalazłeś narzędzie, które poprowadzi Cię przez odszyfrowanie oprogramowania ransomware, które obecnie atakuje Twój komputer, wszystko, co musisz zrobić, to je zidentyfikować. Identyfikacja ransomware to strona internetowa, która właśnie w tym pomaga, wystarczy przesłać kopię żądania okupu.

Jeśli szukasz narzędzia, które zapewnia ochronę Twojego komputera z systemem Windows w czasie rzeczywistym, to CyberReason bez okupu to odpowiedź na Twoje potrzeby.

Ransomware było zagrożeniem w erze urządzeń podłączonych do Internetu, a ponieważ IoT stało się powszechne, może okazać się jeszcze większym problemem.

Obecnie oprogramowanie ransomware wpływa tylko na Twoje urządzenie lub pliki i odwołuje dostęp użytkownika do czasu zapłaty okupu, ale z rosnąca popularność urządzeń Smart Home, utrata dostępu do urządzenia byłaby tylko początkiem Twoich zmartwień.

Ostatnia aktualizacja 03.02.2022 r.

Powyższy artykuł może zawierać linki afiliacyjne, które pomagają we wspieraniu Guiding Tech. Nie wpływa to jednak na naszą rzetelność redakcyjną. Treść pozostaje bezstronna i autentyczna.

Scenariusz

Miłośnik rowerów, podróżnik, zwolennik ManUtd, wojskowy bachor, kowal słów; Uniwersytet w Delhi, Asian College of Journalism, absolwent Uniwersytetu Cardiff; w dzisiejszych czasach dziennikarz zajmujący się oddychaniem.