Jak bezpieczne są płatności NFC? 3 rzeczy, które warto wiedzieć

Różne / / February 14, 2022

Z nadejściem Metody płatności z obsługą NFC podobnie jak Android Pay i Samsung Pay, robienie zakupów bez konieczności noszenia przy sobie fizycznych kart stało się dziecinnie proste. NFC nie tylko ułatwia dokonywanie płatności, ale ma również wiele innych zastosowań, takich jak automatyzacja zadań, alarmy itp.

NFC stało się tak akceptowaną i zaufaną technologią, że gigant mediów społecznościowych Facebook ogłosił, że konta FB mogą być teraz zabezpieczone systemem logowania NFC.

Dużą popularność NFC można przypisać temu, że większość płatności można zrealizować za pomocą jednego dotknięcia w punkcie sprzedaży — niezależnie od tego, czy jest to płatność za zakup spożywczy, czy bilet parkingowy.

Jednak o ile jest popularny, ważne jest, aby wiedzieć, że płatności NFC również mają swój udział zagrożenia i obawy dotyczące bezpieczeństwa. Tak więc, bez dalszej zwłoki, zróbmy krótkie podsumowanie tego, jak bezpieczne są płatności NFC i jak możemy zachować bezpieczeństwo.

Zobacz dalej: Co to jest NFC i jak z niego korzystać na urządzeniu z Androidem z obsługą NFCNFC — krótki przegląd

NFC, znana również jako Near Field Communication, to sposób na komunikowanie się dwóch urządzeń, gdy są w bliskim kontakcie.

„Bliski kontakt” musi znajdować się w odległości nie większej niż 4 cm.

Krótko mówiąc, oba urządzenia muszą: prawie dotykać się, aby sfinalizować transakcję lub ułatwić wymianę niewielkiej ilości danych.

Mając to na uwadze, wydaje się prawie niemożliwe, aby osoba trzecia mogła dostać się między te dwa urządzenia. Ale z drugiej strony, w tym świecie niekończącego się postępu technologicznego — zarówno dobrego, jak i złego — nigdy nie możesz być pewien.

1. Podsłuchiwanie

Sztuka podsłuchiwania jest prawie tak stara jak sama cywilizacja ludzka. Swój sławny status zyskał podczas I wojny światowej. I może nie być niespodzianką, że podsłuchiwanie jest prawdopodobne również w przypadku płatności z obsługą NFC.

Chociaż mały zasięg między dwoma urządzeniami teoretycznie uniemożliwia to, zdarzały się przypadki, gdy poufne informacje były podsłuchiwane za pomocą koszyk jako antena w 2013 roku przez zespół badaczy.

Chociaż był to tylko sposób na pokazanie słabych punktów NFC, nie można nie zastanawiać się, jak łatwo byłoby to ukraść informacje o karcie kredytowej w taki sam sposób.2. Uszkodzenie danych lub odmowa usługi

A to prowadzi nas do drugiego rodzaju luki — uszkodzenia danych. Jeśli osoba trzecia Móc przechwycić informacje, mogą również wysłać te same informacje w inne miejsce.

Częściej niż nie, strona trzecia zmienia informacje przed wysłaniem ich do odbiorcy, czyniąc transakcję bezużyteczną i jednocześnie kradnąc potrzebne informacje.

#3. Złośliwe oprogramowanie

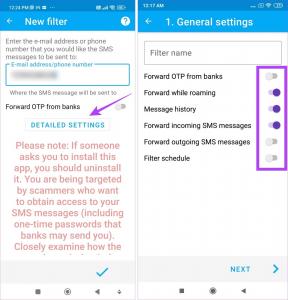

Trzeci to ryzyko złośliwego oprogramowania. Złośliwe oprogramowanie w smartfonach nadal atakuje miliony urządzeń — najnowszym jest złośliwe oprogramowanie Judy. Smartfony z obsługą NFC mogą pobierać złośliwe oprogramowanie jednym dotknięciem innego urządzenia.

Po pobraniu oprogramowanie może być w stanie przesyłać informacje o koncie bankowym lub inne powiązane dane bez wiedzy właściciela.

Jak zachować bezpieczeństwo?

Bez względu na to, jak przerażające są powyższe scenariusze, wiele można z naszej strony zrobić, aby krytyczne informacje pozostały tam, gdzie powinny, a niektóre ze sposobów na zachowanie bezpieczeństwa są,

- Zabezpiecz telefon i aplikację płatniczą NFC za pomocą szczelnego mechanizmu blokującego, takiego jak blokada odcisku palca lub kod PIN.

- jakiś antywirus do śledzenia pobranych aplikacji i oprogramowanie.

- Wyłącz funkcję NFC, gdy nie jest używana.

Zawijanie

NFC to wciąż rozwijająca się technologia i za jej pomocą można wiele osiągnąć, na przykład skonfigurować nowy telefon, przesyłać zawartość za pomocą Android Beam itp. Podczas gdy większość usług płatniczych korzystać z szyfrowania podczas przesyłania danych zawsze opłaca się zachować czujność po naszej stronie, prawda?

Zobacz dalej: Zrozumienie różnicy między NEFT, RTGS, IMPS i UPI

Ostatnia aktualizacja 03.02.2022 r.

Powyższy artykuł może zawierać linki afiliacyjne, które pomagają we wspieraniu Guiding Tech. Nie wpływa to jednak na naszą rzetelność redakcyjną. Treść pozostaje bezstronna i autentyczna.

Scenariusz

Namrata uwielbia pisać o produktach i gadżetach. Pracuje dla Guiding Tech od 2017 roku i ma około trzyletnie doświadczenie w pisaniu funkcji, poradników, poradników zakupowych i objaśnień. Wcześniej pracowała jako analityk IT w TCS, ale znalazła swoje powołanie gdzie indziej.