Łamanie hasła systemu Windows 10: metody i zapobieganie

Różne / / February 16, 2022

Bezpieczeństwo cyfrowe jest dziś najważniejsze. Wszystko, co ma połączenie internetowe, jest podatne na ataki i może zostać naruszone przez osobę siedzącą na innym kontynencie. ten najnowszy atak DDOS na serwery DNS jest jednym z przykładów wielu ataków na tak szeroką skalę, które od kilku lat mają tendencję wzrostową.

Twój komputer lub laptop również nie jest zabezpieczony przed takimi atakami. Możesz powtórzyć, że zabezpieczyłem go hasłem, ale dzisiaj to nie wystarczy, jak zobaczymy.

Dysk USB hakerów

W ostatnie wideo, Linus z Wskazówki techniczne dla Linusa, znany w kręgach tech i geeków, zademonstrował jak ten prosto wyglądający dysk USB może łatwo odblokować konto Windows w ciągu kilku minut. Dostępny za 20 USD na Amazon, ten dysk, znany jako klucz resetowania hasła (PRK), mający na celu zresetowanie hasła w przypadku jego zapomnienia, czeka tylko na niewłaściwe użycie.

Laikowi może się wydawać, że działa jakaś rewolucyjna nowa technologia, ale w rzeczywistości to nic innego jak sztuczka programowa. Ale w dzisiejszych czasach, przy tak zaawansowanym systemie Windows z 10, jak to w ogóle jest możliwe? Aby to zrozumieć, musimy dowiedzieć się, jak działa zabezpieczenie konta Windows.

Słaba część: bezpieczeństwo konta Windows

Od bardzo dawna sposób przechowywania hasła do konta użytkownika przez Windows był krytykowany. System Windows przechowuje wszystkie hasła kont użytkowników w pliku bazy danych SAM (Security Account Manager). Z oczywistych powodów hasła nie są przechowywane jako zwykły tekst, a plik jest niedostępny podczas działania systemu operacyjnego. Haszowanie, funkcja jednokierunkowa, służy do konwersji hasła na ciąg znaków o stałej długości więc w przypadku, gdy ktoś złapie plik SAM (co jest łatwiejsze niż myślisz), hasła nie mogą być znany. Powodem krytyki są metody haszowania używane przez system Windows. Metody te wyjaśniono poniżej.

Haszowanie LM i szyfrowanie NTLM

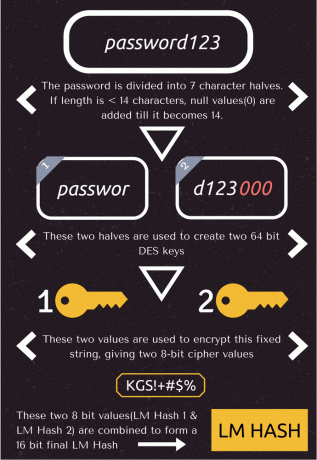

Mieszanie LM jest bardzo starą metodą z ery Windows 95 i nie jest obecnie używane. W tej metodzie hasło jest konwertowane na skrót przy użyciu metody krok po kroku przedstawionej poniżej.

Nieodłączny proces dzielenia hasła na dwa 7-znakowe ciągi sprawił, że haszowanie LM jest podatne na ataki typu brute force. Zostało to ulepszone dzięki metodzie NTLM, która wykorzystywała bardziej złożoną Mieszanie MD4 technika. Chociaż rozwiązało to wcześniejszy problem, nadal nie było wystarczająco bezpieczne z powodu Rainbow Tables.

Tęczowe Stoły

Do tej pory dowiedzieliśmy się, czym jest haszowanie i jedną z ważnych właściwości jest to, że jednokierunkowa. Co oznacza, że brutalne wymuszenie skrótu nie przywróci oryginalnego hasła. W tym miejscu pojawiają się tęczowe stoły. Rainbow Table to tabela dosłowna, która zawiera wstępnie wygenerowane skróty dla wszystkich możliwych kombinacji haseł dla danej funkcji skrótu.

Na przykład, jeśli hasło ma regułę, że może składać się tylko z 7 znaków z 26 alfabetów i 10 cyfr 0-9, to dzięki permutacji mamy 42072307200!! możliwe kombinacje dla niego. Tęczowa tabela dla tej funkcji będzie zawierać skróty i odpowiednie hasło dla każdej możliwej kombinacji. Ale wadą tęczowych tabel jest to, że stają się bardzo duże, gdy zwiększa się rozmiar danych wejściowych i długość hasła.

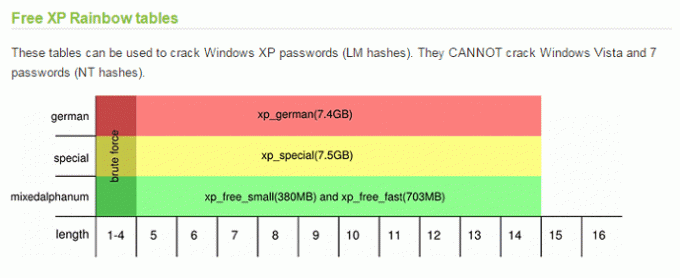

Jak pokazano powyżej, prosta tablica tęczy dla funkcji mieszającej LM w systemie Windows XP ma rozmiar 7,5 GB. Tabele nowoczesnych funkcji mieszających, które używają alfabetów, liczb i symboli mogą mieć kilkaset gigabajtów. Dlatego nie są one łatwe do przetworzenia i używania dla zwykłego użytkownika z komputerem stacjonarnym.

Istnieją witryny internetowe, które oferują wstępnie skompilowane tabele tęczy dla funkcji skrótu systemu Windows za opłatą, a także udostępniają tabele wyszukiwania do sprawdzania skrótu.

Tak więc ktoś, kto ma plik SAM systemu Windows, może wyszukać skrót we wstępnie obliczonej tabeli i znaleźć hasło (jeśli jest stosunkowo proste). Jest to możliwe ze względu na jedną wadę metody mieszania NTLM, polegającą na niestosowaniu solenia.

Solenie to technika dodawania losowego ciągu znaków do hasła przed haszowaniem, dzięki czemu każdy hasz staje się unikalny, jak pokazano powyżej, eliminując cel Tęczowych Tablic.

Atak: jak jest przeprowadzany

W systemie Windows 10 Microsoft używa techniki haszowania NTLMv2, która choć nie używa solenia, ale naprawia kilka innych krytycznych wad i ogólnie zapewnia większe bezpieczeństwo. Ale wtedy również nie jesteś chroniony w procentach, ponieważ pokażę teraz, jak możesz wykonać podobny atak na swoim komputerze.

Odzyskiwanie haszy

Pierwszym krokiem jest uzyskanie skrótów hasła przy użyciu jednej z kilku dostępnych metod. Zamierzam skorzystać z ogólnodostępnego pakietu Hash Suite 3.4 (wcześniej znanego jako pwdump). Piękno tego programu polega na tym, że może on pobierać skróty nawet wtedy, gdy system Windows jest uruchomiony, więc nie musisz się bawić z rozruchowymi dyskami USB. Program Windows Defender może mieć nudności, gdy jest uruchomiony, więc wyłącz go na chwilę.

Krok 1: Pobierz bezpłatną wersję Hash Suite z tutaj i wyodrębnij całą zawartość pliku zip do folderu.

Krok 2: Otwórz folder i uruchom program, wybierając Hash_Suite_64 dla 64-bitowego systemu operacyjnego lub Hash_Suite_32 dla 32-bitowej.

Krok 3: Aby zaimportować skróty, kliknij Importuj > Konta lokalne jak pokazano niżej. Spowoduje to załadowanie skrótów wszystkich kont obecnych na komputerze.

Łamanie haszy

Od tego momentu Hash Suite zapewnia również opcję łamania skrótów za pomocą ataków słownikowych i brute force, ale są one dostępne tylko w wersji płatnej. Dlatego zamiast tego korzystamy z jednej z usług online, aby złamać nasze skróty. Crackstation i OnlineHashCrack to dwie witryny, z których korzystałem w tym celu. Witryny te wykorzystują kombinację wstępnie obliczonych tabel, ataków słownikowych i brutalnej siły, aby złamać Twoje skróty.

W moim przypadku Crackstation od razu poinformował, że nie może się równać z hashem, a OnlineHashCrack zajęło pięć dni, ale nadal nie mógł go złamać. Oprócz nich istnieją inne programy offline, takie jak Kain i Abel, JohnRozpruwacz, OphCrack i więcej, które przechwytują skróty nawet przez sieć. Ale wyjaśnienie, jak z nich korzystać, zmieni ten artykuł w artykuł konferencyjny BlackHat.

Notatka: Możesz sprawdzić, czy skróty wyodrębnione przez HashSuite pochodzą z hasła do Twojego konta, dopasowując je do skrótu wygenerowanego dla hasła za pomocą dowolnego online generatory skrótu.

Twoja obrona

Jak widzieliśmy, przechwytywanie skrótów jest tak proste, że nie trzeba bawić się dyskami startowymi ani złożonymi poleceniami. I jest wiele innych programów, które są pod tym względem znacznie bardziej zaawansowane. Więc w takim przypadku najlepszą obroną jest hasło i szyfrowanie, które szczegółowo rozwinąłem poniżej.

Długie hasło

Zaczynając od długości, długie hasło jest ogólnie uważane za bezpieczniejsze. Ale jak długo to wystarczy? Badacze twierdzą, że Twoje hasło powinno mieć co najmniej 12 znaków. Ale aby być po bezpieczniejszej stronie, zalecane jest hasło 16+ znaków. I proszę nie ustawiaj tego jako hasło12345678. Powinna to być mieszanka małych i wielkich liter, cyfr i symboli.

Korzystanie z szyfrowania

Druga linia obrony to szyfrowanie. W systemie Windows klucz szyfrowania jest powiązany z hasłem do konta Windows, więc nawet jeśli ktoś zresetuje hasło, tak jak w filmie Linusa, twoje rzeczy nie będą dostępne. Możesz użyć wbudowanego szyfrowania, jeśli masz wersję Pro systemu Windows, lub użyć dowolnego z Strona trzecia programy.

Korzystanie z SYSKEY i konta Microsoft

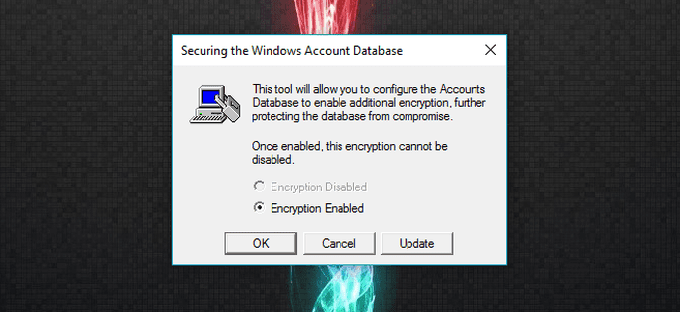

Aby zapobiec nieautoryzowanemu dostępowi, SAM systemu Windows jest przechowywany w zaszyfrowanym formacie. A klucz szyfrowania jest przechowywany lokalnie na komputerze. SYSKEY to wbudowane narzędzie Windows, które umożliwia przeniesienie tego klucza na nośnik zewnętrzny (dysk USB) lub dodanie jeszcze jednej warstwy hasła przed zalogowaniem. Możesz dowiedzieć się więcej o tym, jak to skonfigurować tutaj.

Dodatkowo możesz również przełączyć się na konto Microsoft, ponieważ PRK nie działa na koncie Microsoft, jak stwierdził Linus w

wideo

. Ale nie mogłem tego zweryfikować, ponieważ nie miałem PRK do przetestowania. Ale HashSuite był w stanie wyodrębnić skróty hasła mojego konta Microsoft, więc nie jest to tak skuteczne.

Inne różne środki

Oprócz powyższego możesz również ustawić hasło BIOS, które doda kolejną warstwę ochrony. Również jeśli nie lubisz szyfrować całego dysku Windows, możesz ustawić rozdzielać partycja, która przechowuje wszystkie ważne rzeczy, więc nawet jeśli haker zresetuje hasło, nie stracisz całkowicie dostępu do swoich plików.

Korzystanie z dowolnej biometrycznej metody logowania to kolejny sposób na udaremnienie takich ataków. Wreszcie, uaktualnienie do systemu Windows 10 jest również jednym ze sposobów, nawet jeśli wydaje się to trochę dziwaczne. Mimo że jest podatny na ataki, ma inne ulepszenia bezpieczeństwa, takie jak Witaj w systemie Windows & Strażnik poświadczeń.

W trybie paniki? Nie bądź

Jeśli przeczytałeś cały post (odważny!) możesz wpaść w panikę. Ale jest jedna ważna rzecz, którą tutaj przyglądamy się, wszystkie te ataki wymagają fizycznego dostępu do twojego komputera. Chociaż te ataki są nadal możliwe przez sieć, ale ich wykonanie nie jest filiżanką herbaty dla kogoś, kto nauczył się hakowania od Haker w tydzień wpisz filmy. Ale należy być ostrożnym, ponieważ zawsze mamy wokół wkurzonych ludzi (lub kolegów), którzy chcą wyrządzić krzywdę.

I jeszcze raz powtarzam, pokazana tutaj metoda służy wyłącznie celom informacyjnym. Nie próbuj go na czyimś komputerze ani nie próbuj sniffować sieci publicznej w celu znalezienia skrótów. Obie te rzeczy mogą wpędzić cię w kłopoty. Więc bądź bezpieczny i dziel się swoimi przemyśleniami i wątpliwościami poprzez komentarze.