Co to jest Snatch Ransomware i jak go usunąć?

Różne / / December 02, 2021

Wygląda na to, że twórcy oprogramowania przestępczego nigdy nie śpią, gdy rośnie poziom zabezpieczeń. Zawsze szukają różnych sposobów na udoskonalenie swojej broni ataku. Jedną z najnowszych technik jest atak ransomware, który może zmusić urządzenie z systemem Windows do: uruchom ponownie w trybie awaryjnym tuż przed rozpoczęciem szyfrowania, mając na celu obejście ochrony punktów końcowych.

Ten szczególny szczep jest znany jako Snatch dzięki jego autorom, którzy nazywają siebie Snatch Team. To było odkryty przez naukowców z Sophos Labs, którzy przedstawili swoje odkrycie wraz ze spostrzeżeniami, w jaki sposób takie gangi włamują się do przedsiębiorstw i innych podmiotów z ich listy trafień.

Wyjaśnimy, czym jest oprogramowanie ransomware Snatch, jak działa i jak można je usunąć ze swoich urządzeń.

Również na Guiding Tech

Co to jest Snatch Ransomware

Snatch to nowy wariant oprogramowania ransomware, którego plik wykonywalny wymusza nawet ponowne uruchomienie urządzeń z systemem Windows w trybie awaryjnym przed rozpoczęciem procesu szyfrowania w celu ominięcia ochrony punktów końcowych, która często w tym nie działa tryb.

Odkryta przez naukowców SophosLabs i zespół Sophos Managed Threat Response, snatch ransomware jest jednym z wielu komponentów konstelacji złośliwego oprogramowania wykorzystywane w trwającej serii starannie zaaranżowanych ataków z obszernym gromadzeniem danych.

ten nowy szczep ransomware wykorzystuje unikalną metodę infekcji, która stosuje wyrafinowane szyfrowanie AES, dzięki czemu użytkownicy, których komputery są zainfekowane, nie mogą uzyskać dostępu do swoich plików.

Ransomware Snatch było po raz pierwszy zauważalnie aktywne w kwietniu 2019 r., ale zostało wydane pod koniec 2018 r. Jednakże wzrost liczby zaszyfrowanych plików i notatek dotyczących okupu doprowadziły do jego odkrycia i kontynuacji przez zespół naukowców z Sophos.

Jego forma kryptowirusa atakuje głośne cele, ale ten nowy szczep, stworzony przy użyciu Google Go Program zawiera zestaw narzędzi, w tym narzędzie do kradzieży danych i oprogramowanie ransomware. Dodatkowo ma Uderzenie kobaltu reverse-shell i inne narzędzia używane przez testerów penetracji i administratorów systemu.

Notatka: Odkryty przez Sophos wariant może działać tylko w systemie Windows w wersjach 32-bitowych i 64-bitowych od wersji 7 do 10.

Jak działa Snatch Ransomware

Jako wirus blokujący pliki, ransomware Snatch nie ma powiązań z innymi szczepami. Mimo to jego twórcy wydali dziewięć wariantów zagrożenia, które dołączają różne rozszerzenia po zaszyfrowaniu danych za pomocą szyfru AES.

Sztuczka polega na tym, aby ponownie uruchomić komputer w trybie awaryjnym, a następnie oprogramowanie ransomware ogranicza dostęp do twoich danych, szyfrując pliki. Następnie hakerzy próbują wyłudzić od ciebie pieniądze, żądając okupu w postaci Bitcoin w zamian za odblokowanie twoich plików i przywrócenie dostępu do danych.

Jest powód, dla którego ich sztuczka działa. Niektóre programy antywirusowe nie uruchamiają się w trybie awaryjnym, a programiści odkryli, że mogą łatwo zmodyfikować klucz rejestru systemu Windows i po prostu uruchomić komputer w trybie awaryjnym. W ten sposób oprogramowanie ransomware działa niewykryte przez oprogramowanie zabezpieczające.

Po pierwszym zainstalowaniu na urządzeniu przechodzi przez SuperBackupMan, usługę systemu Windows, i konfiguruje się tuż przed ponownym uruchomieniem komputera, więc nie można go zatrzymać na czas.

Po zainstalowaniu atakujący używają dostępu administratora do uruchomienia BCDEDIT, narzędzia wiersza poleceń systemu Windows, aby wymusić natychmiastowe ponowne uruchomienie komputera w trybie awaryjnym.

Następnie tworzy losowy plik wykonywalny o nazwie w folderze %AppData% lub %LocalAppData%, który zostanie uruchomiony i rozpocznie skanowanie liter dysków komputera w poszukiwaniu plików do zaszyfrowania.

Również na Guiding Tech

Pliki atakowane przez Snatch Ransomware

Szyfruje określone rozszerzenia plików, w tym .doc, .docx, .pdf, .xls i wiele innych, które infekuje i zmienia ich rozszerzenia na Snatch, aby nie można było ich ponownie otworzyć.

Oprogramowanie ransomware pozostawia notatkę w pliku tekstowym Readme_Restore_Files.txt, żądając od jednego do pięciu bitcoinów w zamian za klucz deszyfrujący, z informacją o tym, jak komunikować się z hakerami, aby uzyskać pliki danych plecy.

Po tym, jak ransomware całkowicie przeskanuje komputer, używa vssadmin.exe, polecenia systemu Windows, aby usunąć wszystkie kopie woluminów w tle, aby nie można było ich odzyskać i użyć ich do przywrócenia zaszyfrowanych plików danych. Ostatnim krokiem jest: szyfruj dowolne pliki danych na dysku twardym.

Obecnie zainfekowanych plików nie można odszyfrować ze względu na wyrafinowany charakter używanego szyfrowania AES. Jednak nadal masz linię ratunkową, jeśli komputer zostanie zainfekowany przez przywrócenie plików z najnowszej kopii zapasowej.

Ransomware Snatch atakuje zwykłych użytkowników za pośrednictwem wiadomości spamowych. Ale dzisiaj głównymi celami są korporacje. Płacąc takim przestępcom, nie tylko tracisz pieniądze i nie masz gwarancji, że wyślą ci klucz deszyfrujący, ale także zachęcasz ich do kontynuowania swojej cyberprzestępczości.

Jeśli nie masz zaktualizowanej kopii zapasowej, niewiele możesz zrobić poza czekaniem, aż eksperci ds. Bezpieczeństwa wymyślą dekrypter ransomware Snatch. To może zająć dużo czasu, ale istnieją inne sposoby ochrony przed takimi atakami.

Jak usunąć Snatch Ransomware z komputera?

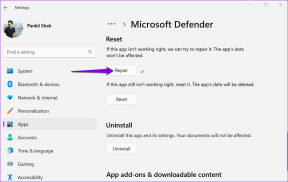

Jednym z najlepszych sposobów na usunięcie ransomware Snatch i innego złośliwego oprogramowania jest zainstalowanie dobrego oprogramowania antywirusowego, takiego jak Malwarebytes lub SpyHunter, które może skanować, wykrywać i eliminować zagrożenie. Nie wszystkie silniki antywirusowe mogą go złapać, ponieważ jest to całkowicie nowe złośliwe oprogramowanie, więc dobrze jest skanować za pomocą kilku programów.

Możesz chronić siebie i swoje urządzenia przed atakami ransomware, wykonując proste kroki, takie jak pobieranie oprogramowania z zaufanych źródeł i unikanie otwierania załączników wiadomości e-mail z niezaufanych źródła.

Inne sposoby ochrony siebie i swojej organizacji przed Snatch i innymi rodzajami oprogramowania ransomware obejmują:

- Utrzymuj aktualny system operacyjny i twórz kopie zapasowe swoich danych.

- Przeprowadzaj regularny audyt haseł.

- Wdróż wielowarstwowe, kompleksowe oprogramowanie zabezpieczające, aby chronić wszystkie punkty wejścia przed atakiem ransomware.

- Zabezpieczanie narzędzi dostępu zdalnego i innych podatnych na ataki programów, ponieważ osoby atakujące Snatch zatrudniają innych przestępców z doświadczeniem w korzystaniu z powłok internetowych lub potrafiących włamywać się na serwery SQL za pomocą ataków typu „wstrzykiwanie”.

- Chroń swój interfejs pulpitu zdalnego, umieszczając je za VPN w swojej sieci, aby ludzie nie mieli do nich dostępu bez poświadczeń VPN.

- Przeprowadzaj regularne i dokładne kontrole wszystkich urządzeń w domu lub organizacji, aby upewnić się, że są chronione i monitorowane, ponieważ Snatch wykorzystuje takie punkty dostępu i przyczółki, aby uzyskać dostęp.

- Skonfiguruj i używaj uwierzytelniania wieloskładnikowego dla wszystkich administratorów w organizacji, aby osoby atakujące nie mogły wymusić poświadczeń metodą brute force.

- Przeprowadź pełne polowanie na zagrożenia w swojej sieci, aby zidentyfikować wszelkie takie działania przed infekcją.

Również na Guiding Tech

Chroń swój system

Ransomware Snatch może brzmieć niemal zagrażająco, ponieważ paraliżuje twoje pliki i urządzenia. Zanim pomyślisz o zapłaceniu okupu, wypróbuj powyższe kroki, aby usunąć zagrożenie i zawsze podejmuj środki zapobiegawcze, aby upewnić się, że to i takie zagrożenia nie pojawią się na twoim komputerze lub w sieci.

Dalej w górę: Jeśli podejrzewasz, że Twój telefon jest zainfekowany oprogramowaniem ransomware, zapoznaj się z naszym następnym artykułem, aby dowiedzieć się, jak to wykryć i usunąć.