Prelomenie hesla Windows 10: Metódy a prevencia

Rôzne / / February 16, 2022

Digitálna bezpečnosť je dnes prvoradá. Všetko s internetovým pripojením je zraniteľné a môže byť kompromitované niekým, kto sedí na inom kontinente. The najnovší DDOS útok na DNS servery je jedným z príkladov mnohých takýchto rozsiahlych útokov, ktoré majú od posledných rokov stúpajúci trend.

Váš počítač alebo laptop tiež nie je chránený pred takýmito útokmi. Aj keď môžete zopakovať, že som to chránil heslom, ale to dnes nestačí, ako uvidíme.

Jednotka USB Hackers

V najnovšie video, Linus z LinusTechTips, známy medzi tech & geek kruhmi, demonštroval ako tento obyčajný USB disk môžete odomknúť svoj účet Windows jednoducho v priebehu niekoľkých minút. Tento disk, známy ako Password Reset Key (PRK), ktorý je k dispozícii za 20 dolárov na Amazone, určený na obnovenie hesla v prípade, že ho zabudnete, čaká len na zneužitie.

Laikovi by sa mohlo zdať, že funguje nejaká nová revolučná technológia, no v skutočnosti to nie je nič iné ako nejaký softvérový trik. Ale ako je to v dnešnej dobe, keď je systém Windows tak pokročilý s 10, vôbec možné? Aby sme pochopili, že sa musíme naučiť, ako funguje zabezpečenie účtu Windows.

Slabá časť: Zabezpečenie účtu Windows

Už veľmi dlho bol kritizovaný spôsob ukladania hesla používateľského účtu v systéme Windows. Windows ukladá všetky heslá používateľských účtov do databázového súboru SAM (Security Account Manager). Z pochopiteľných dôvodov sa heslá neukladajú ako obyčajný text a súbor je pri spustenom OS nedostupný. Hašovanie, jednosmerná funkcia, sa používa na konverziu hesla na reťazec znakov s pevnou dĺžkou takže v prípade, že niekto chytí súbor SAM (čo je jednoduchšie, ako si myslíte), heslá nemôžu byť známy. Hašovacie metódy používané systémom Windows sú dôvodom kritiky. Tieto metódy sú vysvetlené nižšie.

LM hašovanie a NTLM hašovanie

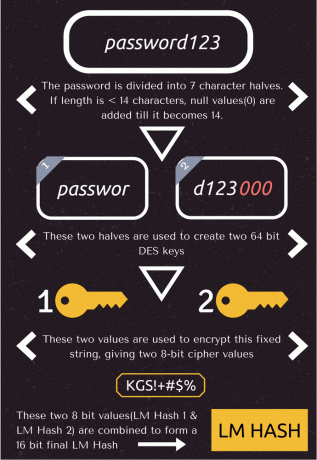

LM hashovanie je veľmi stará metóda systému Windows 95 a dnes sa nepoužíva. Pri tejto metóde sa heslo prevedie na hash pomocou metódy krok za krokom zobrazenej nižšie.

Vlastný proces rozdelenia hesla do dvoch 7-znakových reťazcov spôsobil, že hašovanie LM bolo zraniteľné voči útokom hrubou silou. Toto bolo vylepšené metódou NTLM, ktorá používala zložitejšiu metódu MD4 hašovanie technika. Aj keď sa tým vyriešil predchádzajúci problém, stále to nebolo dostatočne bezpečné kvôli Rainbow Tables.

Rainbow Tables

Doteraz sme sa naučili, čo je hashovanie a jednou z dôležitých vlastností je, že je jednosmerka. Čo znamená, že brutálne vynútenie hash nevráti pôvodné heslo. Takže tu prichádzajú na rad dúhové stoly. Rainbow Table je doslovná tabuľka, ktorá obsahuje vopred vygenerované hashe pre všetky možné kombinácie hesiel pre danú hashovaciu funkciu.

Napríklad, ak má heslo pravidlo, že môže pozostávať zo 7 znakov z 26 abecied a iba 10 číslic 0-9, potom pomocou permutácií máme 42072307200!! možné kombinácie. Dúhová tabuľka pre túto funkciu bude obsahovať hash a zodpovedajúce heslo pre každú možnú kombináciu. Nevýhodou dúhových tabuliek je, že sa veľmi zväčšia, keď sa zväčší vstupná veľkosť a dĺžka hesla.

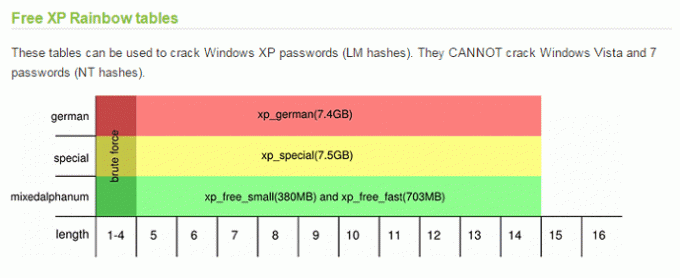

Ako je uvedené vyššie, jednoduchá dúhová tabuľka pre funkciu hashovania LM systému Windows XP má veľkosť 7,5 GB. Tabuľky moderných hašovacích funkcií, ktoré používajú abecedy, čísla a symboly, môžu mať niekoľko stoviek gigabajtov. Tie teda nie sú jednoduché na spracovanie a používanie pre bežného používateľa so stolným PC.

Existujú online webové stránky, ktoré ponúkajú vopred pripravené dúhové tabuľky pre funkciu hash systému Windows za cenu, ako aj vyhľadávacie tabuľky na kontrolu hash.

Takže niekto, kto má súbor Windows SAM, môže spustiť vyhľadávanie hash vo vopred vypočítanej tabuľke a nájsť heslo (ak je to relatívne jednoduché). A to je možné kvôli jednej nevýhode NTLM hashovacej metódy nepoužívania solenia.

Solenie je technika pridávania náhodného reťazca znakov do hesla pred hashovaním, takže každý hash sa stáva jedinečným, ako je uvedené vyššie, čím sa bráni účelu Rainbow Tables.

Útok: Ako sa vykonáva

V systéme Windows 10 spoločnosť Microsoft používa techniku hašovania NTLMv2, ktorá síce nepoužíva solenie, ale opravuje niektoré ďalšie kritické chyby a celkovo ponúka vyššiu bezpečnosť. Ale potom tiež nie ste chránení na cent percent, ako teraz ukážem, ako môžete vykonať podobný útok na svojom vlastnom počítači.

Obnovenie vašich hashov

Prvým krokom je získať hash vášho hesla pomocou niektorej z niekoľkých dostupných metód. Budem používať voľne dostupný Hash Suite 3.4 (predtým známy ako pwdump). Krása tohto programu spočíva v tom, že dokáže zachytiť hodnoty hash, aj keď je spustený systém Windows, takže sa nemusíte motať so zavádzacími jednotkami USB. Počas spustenia programu Windows Defender môže byť nevoľnosť, preto ho na chvíľu vypnite.

Krok 1: Stiahnite si bezplatnú verziu Hash Suite z tu a extrahujte celý obsah súboru zip do priečinka.

Krok 2: Otvorte priečinok a spustite program výberom Hash_Suite_64 pre 64-bitový OS resp Hash_Suite_32 pre 32-bitovú verziu.

Krok 3: Ak chcete importovať hash, kliknite na Import > Miestne účty ako je ukázané nižšie. Tým sa načítajú hodnoty hash všetkých účtov prítomných v počítači.

Cracking the Hashes

Odteraz Hash Suite tiež poskytuje možnosť prelomiť hash pomocou slovníkových útokov a útokov hrubou silou, ale tie sú dostupné iba v platenej verzii. Namiesto toho používame jednu z online služieb na prelomenie našich hashov. Crackstation a OnlineHashCrack sú dve stránky, ktoré som na tento účel použil. Tieto stránky používajú na prelomenie vašich hashov kombináciu vopred vypočítaných tabuliek, slovníkových útokov a hrubej sily.

V mojom prípade Crackstation okamžite oznámil, že sa nemôže zhodovať s hashom a OnlineHashCrack trvalo päť dní, ale stále ho nedokázal prelomiť. Okrem nich existujú aj iné offline programy, napr Kain a Ábel, John TheRipper, OphCrack a ďalšie, ktoré získavajú hash aj cez sieť. Ale vysvetlením, ako ich používať, sa z tohto článku stane kúsok z konferencie BlackHat.

Poznámka: Môžete overiť, či hash extrahované HashSuite sú heslom vášho účtu tak, že ho porovnáte s hashom vygenerovaným pre vaše heslo pomocou ľubovoľného online hash generátory.

Vaša obrana

Ako sme videli, získavanie hashov je také jednoduché, že sa nemusíte motať so zavádzacími jednotkami alebo zložitými príkazmi. A existuje mnoho ďalších programov, ktoré sú v tomto smere oveľa pokročilejšie. Takže v takom prípade je vašou najlepšou obranou heslo a šifrovanie, ktoré som podrobne rozviedol nižšie.

Dlhé heslo

Počnúc dĺžkou, dlhé heslo sa vo všeobecnosti považuje za bezpečnejšie. Ale ako dlho je dosť dlho? Vedci tvrdia, že vaše heslo by malo mať aspoň 12 znakov. Ale aby ste boli na bezpečnejšej strane, odporúča sa heslo s dĺžkou 16+ znakov. A nenastavujte to prosím ako heslo 12345678. Malo by ísť o kombináciu malých písmen, veľkých písmen, čísel a symbolov.

Používanie šifrovania

Druhá línia obrany využíva šifrovanie. V systéme Windows je šifrovací kľúč spojený s heslom vášho účtu Windows, takže aj keď niekto resetuje heslo ako v Linusovom videu, vaše veci nebudú prístupné. Môžete použiť buď vstavané šifrovanie, ak máte Pro verziu Windowsu, alebo použiť niektorý z tretia strana programy.

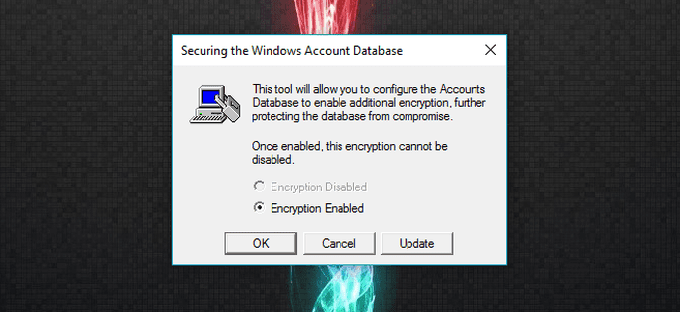

Používanie SYSKEY a účtu Microsoft

Aby sa zabránilo neoprávnenému prístupu, Windows SAM je uložený v zašifrovanom formáte. A šifrovací kľúč je uložený lokálne v počítači. SYSKEY je vstavaný nástroj Windows, ktorý vám umožňuje presunúť tento kľúč na externé médium (jednotka USB) alebo pridať ďalšiu vrstvu hesla pred prihlásením. Môžete sa dozvedieť viac o tom, ako to nastaviť tu.

Okrem toho môžete tiež prejsť na účet Microsoft, pretože PRK nefunguje na účte Microsoft, ako uviedol Linus v

video

. Ale nemohol som to overiť, pretože som nemal PRK na testovanie. HashSuite však dokázal extrahovať hash hesla môjho účtu Microsoft, takže to nie je také efektívne.

Iné rôzne opatrenia

Okrem vyššie uvedeného môžete tiež nastaviť heslo systému BIOS, ktoré pridá ďalšiu vrstvu ochrany. Ak sa vám nepáči šifrovanie celého disku Windows, môžete nastaviť a oddelené oddiel, ktorý obsahuje všetky vaše dôležité veci, takže aj keď hacker resetuje heslo, nestratíte úplne prístup k svojim súborom.

Použitie akejkoľvek biometrickej metódy prihlásenia je ďalším spôsobom, ako zabrániť takýmto útokom. V neposlednom rade je inovácia na Windows 10 tiež jedným zo spôsobov, aj keď sa to zdá trochu bizarné. Aj keď je zraniteľný, má ďalšie vylepšenia zabezpečenia, ako napr Windows Hello & Strážca poverenia.

V panickom režime? Nebuď

Ak ste si prečítali celý príspevok (odvážite sa!), môžete byť panikári. Ale je tu jedna dôležitá vec, na ktorú sa tu pozeráme, všetky tieto útoky vyžadujú fyzický prístup k vášmu počítaču. Tieto útoky sú síce stále možné cez sieť, ale ich vykonanie nie je šálka čaju niekoho, kto sa naučil hackovať od Hacker za týždeň písať videá. Ale mali by sme byť opatrní, pretože vždy máme okolo seba nahnevaných ľudí (alebo kolegov), ktorí chcú ublížiť.

A ešte raz opakujem, že tu uvedená metóda slúži len na informačné účely. Nesnažte sa to skúšať na cudzom počítači ani sa nesnažte nájsť hash vo verejnej sieti. Obe veci vás môžu dostať do problémov. Buďte teda v bezpečí a podeľte sa o svoje myšlienky a pochybnosti prostredníctvom komentárov.