Разбијање лозинке за Виндовс 10: Методе и превенција

Мисцелланеа / / February 16, 2022

Дигитална безбедност је данас најважнија. Све што има интернет везу је рањиво и може бити угрожено од стране некога ко седи на другом континенту. Тхе најновији ДДОС напад на ДНС серверима је један пример многих тако широких напада који су у растућем тренду од последњих неколико година.

Ваш рачунар или лаптоп такође нису заштићени од таквих напада. Иако можете поновити да сам га заштитио лозинком, али то данас није довољно, као што ћемо видети.

УСБ диск за хакере

У а недавни видео, Линус оф ЛинусТецхТипс, познат међу тецх & геек круговима, демоед хов овај обичан УСБ диск можете лако откључати ваш Виндовс налог за неколико минута. Доступан за 20 долара на Амазону, овај диск, познат као кључ за ресетовање лозинке (ПРК), намењен ресетовању ваше лозинке у случају да је заборавите, само чека да буде злоупотребљен.

Лаику може изгледати да је на делу нека револуционарна нова технологија, али у стварности то није ништа друго до нека софтверска превара. Али у данашње време, када је Виндовс толико напредан са 10, како је то уопште могуће? Да бисмо то разумели, морамо да научимо како функционише безбедност Виндовс налога.

Слаб део: безбедност Виндовс налога

Већ дуго времена, Виндов-ов начин чувања лозинке корисничког налога је критикован. Виндовс складишти све лозинке корисничких налога у САМ (Сецурити Аццоунт Манагер) датотеци базе података. Из очигледних разлога лозинке се не чувају као обичан текст и датотека је недоступна када је ОС покренут. Хеширање, једносмерна функција, користи се за претварање ваше лозинке у низ знакова фиксне дужине тако да у случају да неко зграби САМ датотеку (што је лакше него што мислите), лозинке не могу бити познат. Методе хеширања које користи Виндовс су разлог за критику. Ове методе су објашњене у наставку.

ЛМ хеширање и НТЛМ хеширање

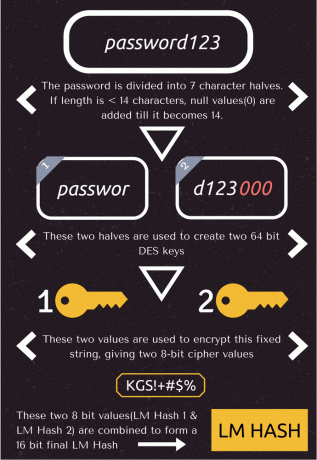

ЛМ хеширање је веома стара метода Виндовс 95 ере и данас се не користи. У овој методи лозинка се претвара у хеш користећи методу корак по корак приказану у наставку.

Урођени процес разбијања ваше лозинке у два низа од 7 знакова, учинио је ЛМ хеширање рањивим на нападе грубом силом. Ово је побољшано НТЛМ методом која је користила сложенију МД4 хеширање техника. Иако је ово решило ранији проблем, још увек није било довољно безбедно због Раинбов Таблес-а.

Раинбов Таблес

До сада смо научили шта је хеширање и једно је важно својство да јесте једносмерно. Што значи да грубо форсирање хеша неће вратити оригиналну лозинку. Дакле, овде се појављују дугини столови. Дуга табела је литерална табела која садржи унапред генерисане хешове за све могуће комбинације лозинки за дату хеш функцију.

На пример, ако лозинка има правило да се може састојати од 7 знакова из 26 абецеда и само 10 бројева 0-9, онда кроз пермутације имамо 42072307200!! могуће комбинације за то. Табела дуге за ову функцију ће садржати хешеве и одговарајућу лозинку за сваку могућу комбинацију. Али лоша страна дугиних табела је што постају веома велике када се повећа величина уноса и дужина лозинке.

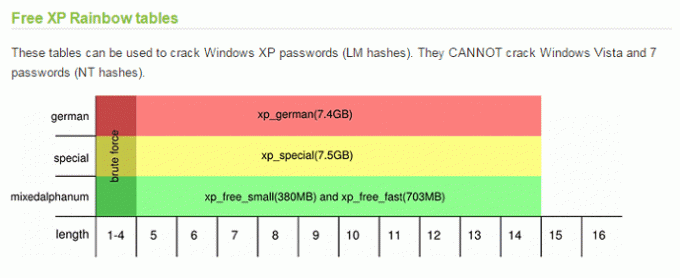

Као што је горе приказано, једноставна табела дуге за ЛМ хеш функцију за Виндовс КСП је величине 7,5 ГБ. Табеле модерних хеш функција које користе алфабете, бројеве и симболе могу бити од више стотина гигабајта. Стога их није лако обрадити и користити за нормалан корисник са десктоп рачунаром.

Постоје веб-сајтови на мрежи који нуде унапред усклађене дугине табеле за функцију Виндовс хеш по цени, као и табеле за тражење за проверу хеша.

Дакле, неко ко има Виндовс САМ датотеку може да покрене претрагу за хеш у унапред израчунатој табели и пронађе лозинку (ако је релативно једноставна). А то је могуће због једног недостатка НТЛМ методе хеширања који не користи сољење.

Слање је техника додавања насумичних низова знакова лозинки пре хеширања, тако да сваки хеш постаје јединствен, као што је приказано изнад, побеђујући сврху Раинбов Таблес.

Напад: како се изводи

У оперативном систему Виндовс 10, Мицрософт користи технику хеширања НТЛМв2, која иако не користи сољење, али поправља неке друге критичне недостатке и свеукупно нуди већу сигурност. Али, такође, нисте ни цент посто заштићени, јер ћу сада показати како можете извести сличан напад на свом рачунару.

Опоравак ваших хешева

Први корак је да добијете хешове своје лозинке користећи било који од неколико доступних метода. Користићу бесплатно доступни Хасх Суите 3.4 (раније познат као пвдумп). Лепота овог програма је у томе што може да ухвати хешове чак и када је Виндовс покренут, тако да не морате да се петљате са УСБ дисковима за покретање. Виндовс Дефендер може постати мучнина док је покренут, па га на тренутак искључите.

Корак 1: Преузмите бесплатну верзију Хасх Суите-а са овде и распакујте сав садржај зип датотеке у фасциклу.

Корак 2: Отворите фасциклу и покрените програм тако што ћете изабрати Хасх_Суите_64 за 64-битни ОС или Хасх_Суите_32 за 32-битни.

Корак 3: За увоз хешева кликните на Увоз > Локални налози како је приказано испод. Ово ће учитати хешове свих налога присутних на рачунару.

Разбијање хешова

Од сада, Хасх Суите такође пружа опцију за разбијање хешева коришћењем речника и напада грубом силом, али они су доступни само у плаћеној верзији. Дакле, уместо тога користимо једну од онлајн услуга да разбијемо наше хешове. Црацкстатион и ОнлинеХасхЦрацк су две локације које сам користио у ту сврху. Ови сајтови користе комбинацију унапред израчунатих табела, напада на речнике и грубу силу да разбију ваше хешове.

У мом случају Црацкстатион је одмах пренео да не може да се подудара са хешом и ОнлинеХасхЦрацк-у је требало пет дана, али још увек није могао да га разбије. Осим њих, постоје и други офлајн програми Каин и Абел, ЈохнТхеРиппер, ОпхЦрацк и више који грабе хешове чак и преко мреже. Али објашњење како да их користите претвориће овај чланак у БлацкХат конференцијски део.

Белешка: Можете да проверите да ли су хешови које је издвојио ХасхСуите лозинка вашег налога тако што ћете је упарити са хешом генерисаним за вашу лозинку користећи било који онлајн хаш генератори.

Ваша одбрана

Као што смо видели, хватање хешова је толико једноставно да не морате да се петљате са дисковима за покретање или сложеним командама. И постоји много других програма који су много напреднији у том погледу. Дакле, у том случају ваша најбоља одбрана је лозинка и шифровање, које сам детаљно проширио у наставку.

Дуга лозинка

Почевши од дужине, дуга лозинка се генерално сматра сигурнијом. Али колико дуго је довољно дуго? Истраживачи кажу да ваша лозинка треба да има најмање 12 знакова. Али да бисте били сигурнији, препоручује се лозинка од 16+ знакова. И молим вас немојте га постављати као пассворд12345678. Требало би да буде мешавина малих, великих слова, бројева и симбола.

Коришћење шифровања

Друга линија одбране користи шифровање. У оперативном систему Виндовс кључ за шифровање је повезан са вашом лозинком за Виндовс налог, па чак и ако неко ресетује лозинку као у Линусовом видеу, ваше ствари неће бити доступне. Можете да користите или уграђену енкрипцију ако имате Про верзију оперативног система Виндовс или да користите било коју од њих Трећа страна програме.

Коришћење СИСКЕИ и Мицрософт налога

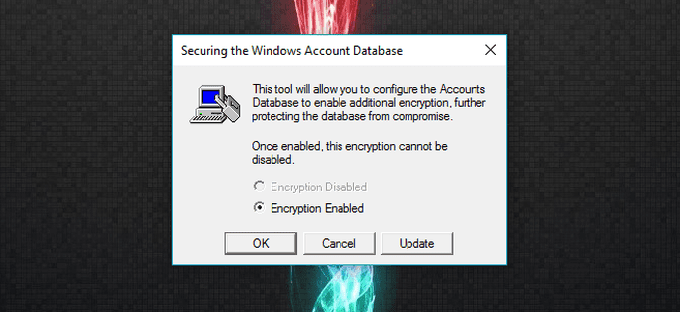

Да би се спречио неовлашћени приступ, Виндовс САМ се чува у шифрованом формату. А кључ за шифровање се чува локално на рачунару. СИСКЕИ је уграђени Виндовс услужни програм који вам омогућава да преместите тај кључ на спољни медиј (УСБ диск) или додате још један слој лозинке пре пријаве. Можете сазнати више о томе како да га подесите овде.

Поред тога, такође можете да пређете на Мицрософт налог, пошто ПРК не ради на Мицрософт налогу, као што је навео Линус у

видео

. Али то нисам могао да проверим јер нисам имао ПРК за тестирање. Али ХасхСуите је успео да издвоји хешове лозинке мог Мицрософт налога, тако да није толико ефикасан.

Друге разне мере

Осим горе наведеног, можете поставити и БИОС лозинку која ће додати још један слој заштите. Такође, ако не волите да шифрујете цео Виндовс диск, можете да подесите а одвојен партицију која садржи све ваше важне ствари, тако да чак и ако хакер ресетује лозинку, нећете у потпуности изгубити приступ својим датотекама.

Коришћење било које биометријске методе пријављивања је још један начин да се спрече такви напади. На крају, али не и најмање важно, надоградња на Виндовс 10 је такође један од начина, чак и ако изгледа мало бизарно. Иако је рањив, има и друга безбедносна побољшања као што су Виндовс Здраво & Цредентиал Гуард.

У режиму панике? Не буди

Ако сте прочитали цео пост (храбро!) можда ћете бити у паници. Али постоји једна важна ствар коју овде разматрамо, сви ови напади захтевају физички приступ вашем рачунару. Иако су ови напади и даље могући преко мреже, али њихово извођење није шоља чаја од некога ко је научио да хакује од Хакер за недељу дана откуцајте видео записе. Али треба бити опрезан јер увек имамо неке љутите људе (или колеге) који желе да нанесу штету.

И опет понављам, метода приказана овде је само у информативне сврхе. Не покушавајте да га испробате на туђем рачунару или покушајте да нањушите јавну мрежу у потрази за хешовима. Обе ствари вас могу довести у невољу. Зато будите безбедни и делите своје мисли и сумње кроз коментаре.