Vad är Snatch Ransomware och hur man tar bort det

Miscellanea / / December 02, 2021

Det verkar som att utvecklare av kriminalitet aldrig sover när försvaret stiger. De är alltid på jakt efter olika sätt att finslipa sina attackvapen. En av de senaste teknikerna är en ransomware-stam som kan tvinga en Windows-enhet till starta om i felsäkert läge precis innan kryptering börjar, med avsikt att komma runt slutpunktsskydd.

Denna speciella stam är känd som Snatch på grund av dess författare, som refererar till sig själva som Snatch Team. Det var upptäckt av Sophos Labs forskare, som beskrev sin upptäckt tillsammans med insikter i hur sådana gäng bryter sig in i företag och andra enheter på deras träfflista.

Vi kommer att förklara vad Snatch ransomware är, hur det fungerar och hur du kan ta bort det från dina enheter.

Även på Guiding Tech

Vad är Snatch Ransomware

Snatch är en ny ransomware-variant vars körbara program tvingar Windows-enheter att starta om till felsäkert läge till och med innan krypteringsprocessen börjar i ett försök att kringgå slutpunktsskydd som ofta inte körs i detta läge.

Upptäckt av SophosLabs forskare och Sophos Managed Threat Response-team snatch ransomware är bland flera konstellationskomponenter för skadlig programvara används i en pågående serie noggrant orkestrerade attacker med omfattande datainsamling.

De ny stam av ransomware använder en unik infektionsmetod som tillämpar sofistikerad AES-kryptering så att användare vars maskiner är infekterade inte kan komma åt sina filer.

Snatch ransomware var först märkbart aktiv i april 2019, men den släpptes i slutet av 2018. Men den ökning av krypterade filer och lösensedlar ledde till dess upptäckt och uppföljning av forskarteamet vid Sophos.

Dess kryptovirusform attackerar högprofilerade mål, men denna nya stam, skapad med hjälp av Google Go programmet, består av en samling verktyg inklusive en datastöldare och ransomware-funktion. Dessutom har den en Cobalt Strike reverse-shell och andra verktyg som används av penetrationstestare och systemadministratörer.

Notera: Varianten som Sophos upptäckte kan endast köras på Windows i 32-bitars och 64-bitars utgåvor från version 7 till 10.

Hur Snatch Ransomware fungerar

Som ett fillåsningsvirus har Snatch ransomware inga kopplingar till andra stammar. Ändå släppte dess utvecklare nio varianter av hotet, som lägger till olika tillägg efter att data krypterats med AES-chiffer.

Tricket är att starta om maskiner till felsäkert läge, och sedan begränsar ransomware åtkomsten till dina data genom att kryptera dina filer. Efter det försöker hackarna pressa pengar från dig genom att begära lösensummor i form av Bitcoin i utbyte mot att låsa upp dina filer och ge tillbaka dataåtkomst.

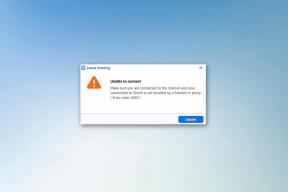

Det finns en anledning till att deras trick fungerar. Vissa antivirusprogram startar inte i felsäkert läge, och utvecklarna upptäckte att de enkelt kunde ändra en Windows-registernyckel och bara starta din maskin i felsäkert läge. Således körs ransomware oupptäckt av din säkerhetsprogramvara.

Första gången den installeras på din enhet kommer den via SuperBackupMan, en Windows-tjänst, och konfigureras precis innan din dator startar om så att du inte kan stoppa den i tid.

När de är installerade använder angriparna administratörsbehörighet för att köra BCDEDIT, ett Windows kommandoradsverktyg, för att tvinga din dator att starta om i felsäkert läge omedelbart.

Den skapar sedan en slumpmässigt namngiven körbar fil i mappen %AppData% eller %LocalAppData%, som kommer att startas och börjar skanna din dators enhetsbokstäver efter filer att kryptera.

Även på Guiding Tech

Filer som riktas mot Snatch Ransomware

Det finns specifika filtillägg som den krypterar, inklusive .doc, .docx, .pdf, .xls och många andra, som den infekterar och ändrar deras tillägg till Snatch så att du inte kan öppna dem igen.

Ransomwaren lämnar en Readme_Restore_Files.txt textfilanteckning som kräver allt mellan en och fem Bitcoin i utbyte mot en dekrypteringsnyckel, med information om hur man kommunicerar med hackarna för att få dina datafiler tillbaka.

Efter att ransomware har skannat din dator fullständigt använder den vssadmin.exe, ett Windows-kommando för att radera alla Shadow Volume Copies på den så att du inte kan återställa och använda dem för att återställa krypterade datafiler. Det sista steget är att kryptera alla datafiler på din hårddisk.

För närvarande är infekterade filer inte dekrypteringsbara på grund av den sofistikerade karaktären hos den använda AES-krypteringen. Du har dock fortfarande en livlina om din dator är infekterad genom att återställa dina filer från den senaste säkerhetskopian.

Snatch ransomware har riktat in sig på vanliga användare via spam-e-post. Men idag är de främsta målen företag. Genom att betala sådana brottslingar förlorar du inte bara pengar och har ingen garanti för att de kommer att skicka dekrypteringsnyckeln till dig, utan det uppmuntrar dem också att fortsätta med sin cyberkriminalitet.

Om du inte har en uppdaterad säkerhetskopia finns det inte mycket annat du kan göra än att vänta tills säkerhetsexperter kommer med en Snatch ransomware-dekrypterare. Det kan ta lång tid, men det finns andra sätt att skydda dig mot sådana attacker.

Hur man tar bort Snatch Ransomware från din dator

Ett av de bästa sätten att ta bort Snatch ransomware och annan skadlig programvara är att installera bra antivirussäkerhetsprogram som Malwarebytes eller SpyHunter som kan skanna, upptäcka och eliminera hotet. Inte alla antivirusmotorer kan fånga det eftersom det är en helt ny skadlig programvara, så det är bra att skanna med flera program.

Du kan skydda dig själv och dina enheter mot ransomware-attacker genom att ta enkla steg som t.ex ladda ner programvara från pålitliga källor och undvik att öppna e-postbilagor från opålitliga källor.

Andra sätt du kan skydda dig själv och din organisation från Snatch och andra typer av ransomware inkluderar:

- Upprätthåll ett uppdaterat operativsystem och fortsätt säkerhetskopiera dina data.

- Utför regelbunden lösenordsgranskning.

- Distribuera omfattande, omfattande säkerhetsprogramvara i flera lager för att skydda alla ingångspunkter mot en ransomware-attack.

- Säkra fjärråtkomstverktyg och andra sårbara program eftersom Snatch-angripare anställer andra kriminella med erfarenhet av att använda webbskal eller som kan hacka sig in i SQL-servrar via injektionsattacker.

- Skydda ditt fjärrskrivbordsgränssnitt genom att placera dem bakom ett VPN i ditt nätverk så att folk inte kommer åt dem utan VPN-uppgifter.

- Kör regelbundna och grundliga kontroller på alla enheter i ditt hem eller din organisation för att säkerställa att de är skyddade och övervakade eftersom Snatch utnyttjar sådana åtkomstpunkter och fotfästen för att komma in.

- Ställ in och använd multifaktorautentisering för alla administratörer i din organisation så att angripare inte kan bruteforce dina referenser.

- Utför en fullständig hotjakt på ditt nätverk för att identifiera sådan aktivitet innan infektion.

Även på Guiding Tech

Skydda ditt system

Snatch ransomware kan låta nästan livshotande i hur det fungerar för att paralysera dina filer och enheter. Innan du tänker på att betala lösen, prova stegen ovan för att ta bort hotet och vidta alltid förebyggande åtgärder för att säkerställa att detta och sådana hot inte dyker upp på din dator eller ditt nätverk.

Nästa upp: Om du misstänker att din telefon är infekterad med ransomware, kolla vår nästa artikel för att ta reda på hur du upptäcker det och tar bort det.