Windows 10 Parolasının Kırılması: Yöntemler ve Önleme

Çeşitli / / February 16, 2022

Dijital Güvenlik bugün çok önemli. İnternet bağlantısı olan her şey savunmasızdır ve farklı bir kıtada oturan biri tarafından ele geçirilebilir. bu son DDOS saldırısı DNS sunucularında, son birkaç yıldan beri artan bir eğilim gösteren bu tür geniş ölçekli saldırıların bir örneğidir.

Bilgisayarınız veya Dizüstü bilgisayarınız da bu tür saldırılara karşı güvenli değildir. Şifreyle koruduğumu yineleyebilirsiniz, ancak göreceğimiz gibi bugün bu yeterli değil.

Hackerların USB Sürücüsü

İçinde son video, Linus'un LinusTeknik İpuçları, teknoloji ve inek çevreleri arasında ünlü, nasıl yapıldığını gösterdi bu sade görünümlü USB sürücüsü Windows hesabınızın kilidini birkaç dakika içinde kolayca açabilir. Amazon'da 20 dolara satılan, Parola Sıfırlama Anahtarı (PRK) olarak bilinen ve parolanızı unutmanız durumunda sıfırlamayı amaçlayan bu sürücü, kötüye kullanılmayı bekliyor.

Meslekten olmayanlara, devrim niteliğinde yeni bir teknoloji iş başında gibi görünebilir, ancak gerçekte bu, bir yazılım hilesinden başka bir şey değildir. Ancak bu gün ve çağda, Windows 10 ile bu kadar ilerlemişken, bu nasıl mümkün olabilir? Bunu anlamak için Windows hesap güvenliğinin nasıl çalıştığını öğrenmemiz gerekiyor.

Zayıf Parça: Windows Hesap Güvenliği

Çok uzun zamandan beri, Window'un kullanıcı hesabı şifresini saklama şekli eleştirildi. Windows, tüm kullanıcı hesabı parolalarını bir SAM (Güvenlik Hesabı Yöneticisi) veritabanı dosyasında saklar. Açık nedenlerden dolayı parolalar düz metin olarak saklanmaz ve işletim sistemi çalışırken dosyaya erişilemez. Tek yönlü bir işlev olan hashing, şifrenizi sabit uzunlukta bir karakter dizisine dönüştürmek için kullanılır. böylece birisinin SAM dosyasını alması durumunda (düşündüğünüzden daha kolay), şifreler bilinen. Windows tarafından kullanılan hash yöntemleri eleştiri nedenidir. Bu yöntemler aşağıda açıklanmıştır.

LM Hashing ve NTLM Hashing

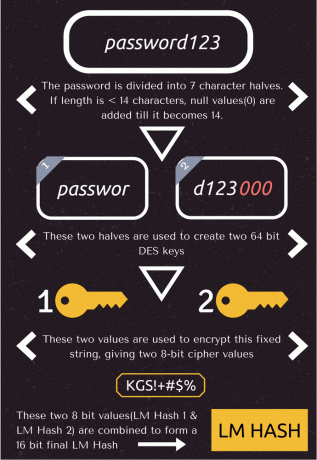

LM hashing, Windows 95 döneminin çok eski bir yöntemidir ve bugün kullanılmamaktadır. Bu yöntemde parola, aşağıda gösterilen adım adım yöntem kullanılarak karmaya dönüştürülür.

Parolanızı 7 karakterlik iki diziye ayırmanın doğal süreci, LM hashing'i kaba kuvvet saldırılarına karşı savunmasız hale getirdi. Bu, daha karmaşık olan NTLM yöntemiyle geliştirildi. MD4 karma teknik. Bu, önceki sorunu çözse de Rainbow Tables nedeniyle hala yeterince güvenli değildi.

Gökkuşağı Masaları

Şimdiye kadar karmanın ne olduğunu öğrendik ve önemli bir özelliği de tek yön. Bu, bir hash'i kaba zorlamanın orijinal şifreyi geri vermeyeceği anlamına gelir. İşte gökkuşağı tabloları burada devreye giriyor. Gökkuşağı Tablosu, belirli bir karma işlevi için tüm olası parola kombinasyonları için önceden oluşturulmuş karmaları içeren değişmez bir tablodur.

Örneğin, bir parolanın yalnızca 26 alfabeden 7 karakterden ve 0-9 arasındaki 10 sayıdan oluşabileceği bir kuralı varsa, o zaman permütasyonlar aracılığıyla 42072307200!! Bunun için olası kombinasyonlar. Bu işlev için bir gökkuşağı tablosu, olası her kombinasyon için karmaları ve karşılık gelen şifreyi içerecektir. Ancak gökkuşağı tablolarının dezavantajı, giriş boyutu ve şifre uzunluğu arttıkça çok büyük olmalarıdır.

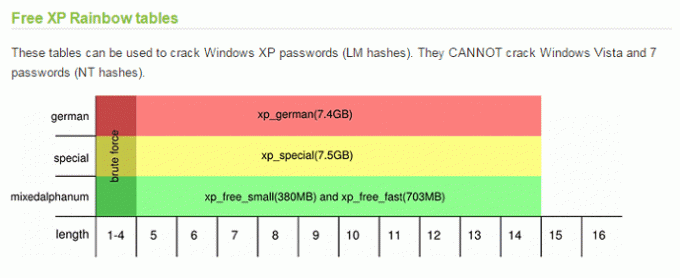

Yukarıda gösterildiği gibi, Windows XP'nin LM karma işlevi için basit bir gökkuşağı tablosu 7,5 GB boyutundadır. Alfabeler, sayılar ve semboller kullanan modern hash fonksiyonlarının tabloları birkaç yüz gigabayt boyutunda olabilir. Dolayısıyla, masaüstü PC'si olan normal bir kullanıcı için bunların işlenmesi ve kullanılması kolay değildir.

Windows Hash işlevi için önceden derlenmiş gökkuşağı tablolarını bir fiyat karşılığında sunan ve ayrıca bir karma kontrol etmek için arama tabloları sağlayan çevrimiçi web siteleri vardır.

Böylece, bir Windows SAM dosyasına sahip olan biri, önceden hesaplanmış bir tabloda karma için bir arama yapabilir ve parolayı bulabilir (göreceli olarak basitse). Ve bu, NTLM karma yönteminin tuzlama kullanmama dezavantajından dolayı mümkündür.

Tuzlama, karma oluşturmadan önce parolaya rastgele karakter dizileri ekleme tekniğidir, böylece yukarıda gösterildiği gibi her karma benzersiz olur ve Rainbow Tables'ın amacını ortadan kaldırır.

Saldırı: Nasıl Gerçekleştirilir

Windows 10'da Microsoft, tuzlama kullanmayan ancak diğer bazı kritik kusurları düzelten ve genel olarak daha fazla güvenlik sunan NTLMv2 karma tekniğini kullanıyor. Ama aynı zamanda yüzde yüz korumalı değilsiniz, şimdi göstereceğim gibi benzer bir saldırıyı kendi PC'nizde nasıl gerçekleştirebilirsiniz.

Hash'lerinizi Kurtarma

İlk adım, mevcut birkaç yöntemden herhangi birini kullanarak şifrenizin karmalarını elde etmektir. Ücretsiz olarak temin edilebilen Hash Suite 3.4'ü (eski adıyla pwdump) kullanacağım. Bu programın güzelliği, Windows çalışırken bile karmaları yakalayabilmesidir, böylece önyüklenebilir USB sürücülerle uğraşmanıza gerek kalmaz. Bu çalışırken Windows Defender'ın midesi bulanabilir, bu yüzden bir an için kapatın.

Aşama 1: Hash Suite'in ücretsiz sürümünü şuradan indirin: burada ve zip dosyasının tüm içeriğini bir klasöre çıkarın.

Adım 2: Klasörü açın ve seçerek programı başlatın. Hash_Suite_64 64 bit işletim sistemi için veya Hash_Suite_32 32 bit için.

Aşama 3: Karmaları içe aktarmak için tıklayın İçe Aktar > Yerel Hesaplar Aşağıda gösterildiği gibi. Bu, PC'de bulunan tüm hesapların karmalarını yükleyecektir.

Hash'leri Kırmak

Bundan sonra Hash Suite, sözlük ve kaba kuvvet saldırılarını kullanarak hash'leri kırma seçeneği de sunar, ancak bunlar yalnızca ücretli sürümde mevcuttur. Bunun yerine, karmalarımızı kırmak için çevrimiçi hizmetlerden birini kullanıyoruz. Crackstation ve OnlineHashCrack, bu amaçla kullandığım iki site. Bu siteler, hash'lerinizi kırmak için önceden hesaplanmış tablolar, sözlük saldırıları ve kaba kuvvet kombinasyonunu kullanır.

Benim durumumda Crackstation, hash ile eşleşemeyeceğini hemen iletti ve OnlineHashCrack beş gün sürdü ama yine de onu kıramadı. Bunların dışında, bunun gibi başka çevrimdışı programlar da var. Kabil ve Habil, JohnTheRipper, OphCrack ve daha fazlası, ağ üzerinden bile karmaları yakalar. Ancak bunların nasıl kullanılacağını açıklamak, bu makaleyi bir BlackHat konferans parçasına dönüştürecektir.

Not: HashSuite tarafından çıkarılan hashlerin hesabınızın şifresine ait olup olmadığını, herhangi bir kullanarak şifreniz için oluşturulan hash ile eşleştirerek doğrulayabilirsiniz. internet üzerinden karma jeneratörler.

Savunmanız

Gördüğümüz gibi, hashleri almak o kadar basit ki, önyüklenebilir sürücüler veya karmaşık komutlarla uğraşmanıza gerek yok. Ve bu konuda çok daha gelişmiş birçok başka program var. Bu durumda, en iyi savunmanız, aşağıda ayrıntılı olarak genişlettiğim parola ve şifrelemedir.

Uzun Şifre

Uzunluktan başlayarak, uzun bir parola genellikle daha güvenli kabul edilir. Ama ne kadar süre yeterince uzun? Araştırmacılar, şifrenizin en az 12 karakter uzunluğunda olması gerektiğini söylüyor. Ancak daha güvenli olmak için 16+ karakterlik bir parola önerilir. Ve lütfen olarak ayarlamayın şifre12345678. Küçük harf, büyük harf, sayı ve sembollerin karışımı olmalıdır.

Şifrelemeyi Kullanma

İkinci savunma hattı şifreleme kullanıyor. Windows'ta şifreleme anahtarı Windows Hesap Parolanızla ilişkilendirilir, bu nedenle birisi Linus'un videosundaki gibi parolayı sıfırlasa bile öğelerinize erişilemez. Windows'un Pro sürümüne sahipseniz dahili şifrelemeyi kullanabilir veya aşağıdakilerden herhangi birini kullanabilirsiniz. üçüncü şahıs programlar.

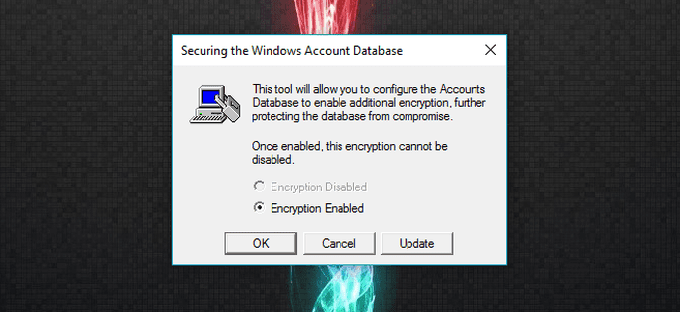

SYSKEY ve Microsoft Hesabını Kullanma

Yetkisiz erişimi önlemek için Windows SAM şifreli bir biçimde saklanır. Ve şifreleme anahtarı PC'de yerel olarak depolanır. SYSKEY, bu anahtarı harici bir ortama (USB sürücüsü) taşımanıza veya oturum açmadan önce bir parola katmanı daha eklemenize izin veren yerleşik bir Windows yardımcı programıdır. Nasıl kurulacağı hakkında daha fazla bilgi edinebilirsiniz burada.

Ek olarak, PRK Microsoft hesabında çalışmadığından Microsoft hesabına da geçebilirsiniz, çünkü Linus tarafından aşağıdaki

video

. Ancak test edecek bir PRK'm olmadığı için bunu doğrulayamadım. Ancak HashSuite, Microsoft hesabımın şifresinin Hash'lerini çıkarabildi, bu yüzden o kadar etkili değil.

Diğer Çeşitli Önlemler

Yukarıdakilerin dışında, başka bir koruma katmanı ekleyecek bir BIOS şifresi de belirleyebilirsiniz. Ayrıca tüm Windows sürücünüzü şifrelemeyi sevmiyorsanız, bir ayırmak tüm önemli şeylerinizi tutan bölüm, böylece bir bilgisayar korsanı parolayı sıfırlasa bile dosyalarınıza erişimi tamamen kaybetmezsiniz.

Herhangi bir biyometrik oturum açma yöntemini kullanmak, bu tür saldırıları engellemenin bir başka yoludur. Son olarak, Windows 10'a yükseltme biraz tuhaf görünse bile bir yoldur. Savunmasız olmasına rağmen, aşağıdakiler gibi başka güvenlik iyileştirmelerine sahiptir: Windows Merhaba & Kimlik Bilgisi Muhafızı.

Panik Modunda mı? Olma

Yazının tamamını okuduysanız (cesur olun!) paniklemiş olabilirsiniz. Ancak burada gözden kaçırdığımız önemli bir şey var, tüm bu saldırılar PC'nize fiziksel erişim gerektiriyor. Bu saldırılar ağ üzerinden hala mümkün olsa da, bunları yürütmek, bilgisayar korsanlığını ondan öğrenmiş birinin bir fincan çayı değildir. Bir Haftada Hacker videolar yazın. Ancak etrafımızda her zaman zarar vermek isteyen bazı sinirli insanlar (veya meslektaşlarımız) olduğu için dikkatli olunmalıdır.

Ve yine tekrar ediyorum, burada gösterilen yöntem sadece bilgilendirme amaçlıdır. Başka birinin bilgisayarında denemeye gitmeyin veya karmalar için genel bir ağı koklamayı denemeyin. Her iki şey de başını belaya sokabilir. Bu yüzden güvende kalın ve düşüncelerinizi ve şüphelerinizi yorumlar yoluyla paylaşın.