Як налаштувати тунелювання SSH для обходу брандмауера

Різне / / April 10, 2023

Сьогодні випадки витоку даних, злому та стеження трапляються часто. Жодного дня не проходить без новин про витік бази даних компанії або про цензуру уряду або контроль над більшою частиною Інтернету. І завжди є нігерійський принц, який бажає вашої допомоги, щоб звільнити його мільйонні активи.

Щоб захистити вашу особу та іншу конфіденційну інформацію від усього цього, вам потрібно захистити свій веб-сайт, особливо під час використання загальнодоступної мережі WiFi. Ідеальним рішенням є використання VPN, про який ми вже розповідали кілька випадків.

Але що, якщо ви перебуваєте за брандмауером офісу, бібліотеки чи школи? Хоча VPN буде працювати (іноді), але послуги платні, а безкоштовні є темні сторони. Тунелювання SSH є однією з альтернатив цьому, яка дозволяє обійти обмежувальний брандмауер, не потрапивши на заваду.

Що таке тунелювання SSH?

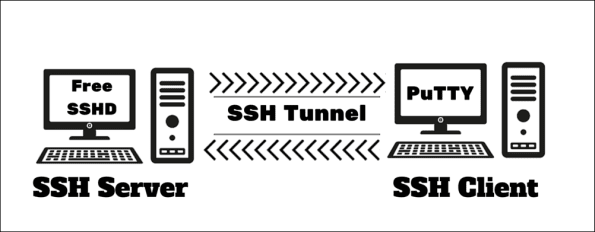

Тунелювання SSH є чимось схожим на VPN. У VPN ви підключаєтеся до сервера VPN, і весь ваш трафік шифрується та направляється через цей сервер. Передумови ті самі, але замість VPN-сервера у вас є домашній комп’ютер або маршрутизатор, який діє як сервер для маршрутизації трафіку, а для налаштування потрібно ще кілька кроків.

Для читачів, яким подобаються технічні деталі, клієнтський комп’ютер підключатиметься до SSH-сервера через порт 22. Більшість брандмауерів дозволяють зв’язок через порт 22, оскільки це порт, який використовується HTTPS, і він не може розшифрувати, що передається через з’єднання HTTPS, оскільки воно зашифроване. Крім того, SSH також використовує той самий порт, тому більшість брандмауерів це дозволяють. Я кажу більшість, тому що деякі дійсно хороші все ще можуть зловити це, для чого прочитайте застереження нижче.

Слово застереження

Перш ніж почати колупатися в налаштуваннях мережі на своєму робочому місці, перегляньте її політику щодо цього. Залежно від компанії, вас, щонайбільше, отримають попередження або, в найгіршому випадку, звільнять з роботи. Більше того, якщо ви працюєте в компанії, яка пов’язана з делікатною роботою, як-от урядовий департамент, банк чи атомна енергетика станції, розумно не робити цього, оскільки це може призвести до порушення безпеки, що призведе до деяких із вищезгаданих хаки. Якщо ІТ-адміністратор вирішить перевірити, він або вона побачить лише трафік, що надходить через порт 22 до та з вашого ПК, але не зможе побачити, який трафік через шифрування. Отже, якщо вас спіймають і вам докорять за спробу цього, не можна вказувати на нас пальцями.

Крім того, немає гарантії, що цей метод проникне через усі брандмауери. Більшість брандмауерів дозволяють це, оскільки вони не можуть відрізнити пакети SSH і HTTPS. Але справді складний брандмауер навіть винюхає це та заблокує з’єднання.

Сторона сервера: FreeSSHD

У VPN-з’єднанні ви під’єднуєтеся до VPN-сервера, так само як і для SSH-тунелювання, вам потрібен SSH-сервер. Є безкоштовні SSH-сервери, але оскільки наша головна проблема – безпека, нерозумно довіряти свої дані невідомій особі. Отже, ми будемо налаштовувати сервер на домашньому ПК. Для розміщення SSH-сервера не потрібні потужні навички, тому будь-який старий або недорогий ПК цілком підійде для цієї роботи. FreeSSHD, безкоштовна програма, яка використовується. Давайте налаштуємо це.

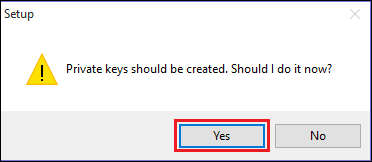

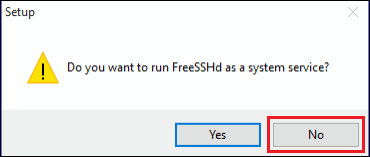

Крок 1:Завантажити і встановіть FreeSSHD. Наприкінці встановлення виберіть Так для Приватні ключі і виберіть Немає для Ви хочете запустити FreeSSHd як системну службу.

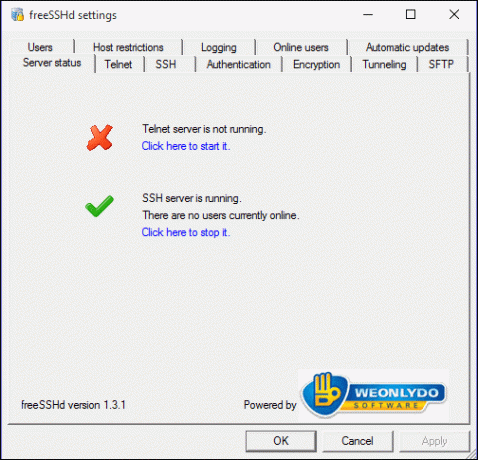

Крок 2: Відкрийте FreeSSHD і відкрийте вікно налаштувань, двічі клацнувши піктограму на панелі завдань. Повинна бути зелена галочка, яка вказує Сервер SSH працює.

Ти знав? Якщо говорити про брандмауери, то вони не тільки для ПК і серверів. Є деякі відмінні брандмауери також для вашого смартфона, який ми рекомендую.

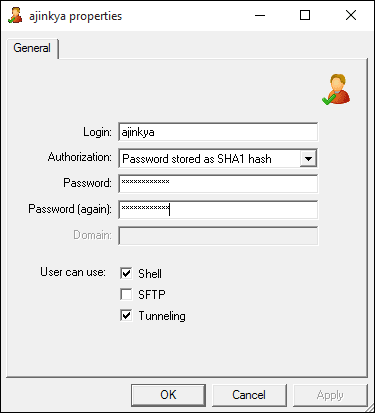

крок 3: Натисніть на Користувачі вкладка > додати щоб додати нового користувача. У щойно відкритому вікні введіть ім’я користувача за вашим вибором. в Пароль, виберіть Пароль зберігається як хеш SHA1 зі спадного меню та введіть пароль на свій смак. Поставте прапорці для оболонка & Тунелювання.

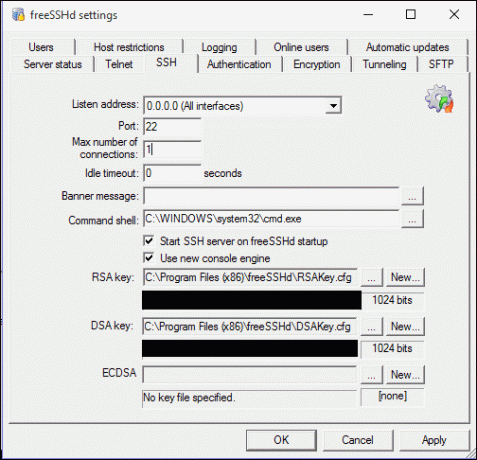

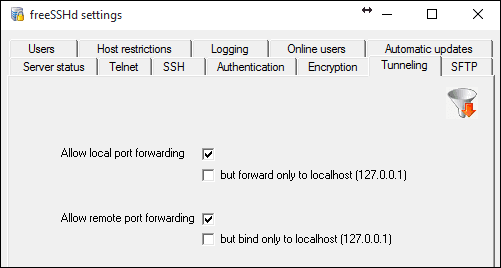

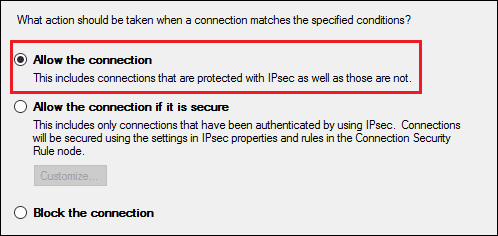

крок 4: в Шифрування вибір вкладки AES (128,192 і 256 біт) потім натисніть SSH і Тунелювання та змініть параметри відповідно до зображень нижче.

Сторона клієнта: PuTTY

Для підключення до SSH-сервера потрібен клієнтський додаток. Для цього ми будемо використовувати чудову безкоштовну клієнтську програму PuTTY. Він простий і не потребує інсталяції, ідеально підходить для робочих ПК, на яких зазвичай не можна інсталювати програми.

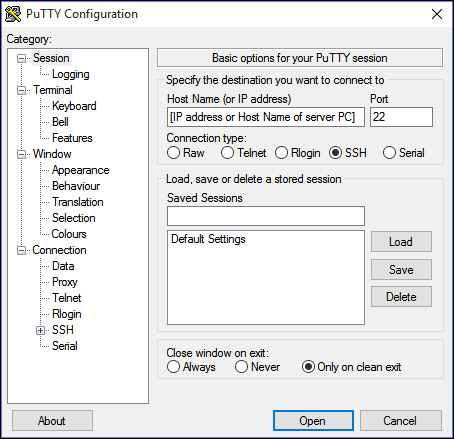

Завантажте та відкрийте PuTTY. В Ім'я хоста введіть IP-адресу або ім’я хоста ПК, на якому запущено сервер SSH, виберіть SSH під Протокол і натисніть на ВІДЧИНЕНО. З’явиться чорне вікно з проханням ввести ім’я користувача. Це означає, що підключення до SSH-сервера успішне. Введіть ім’я користувача, яке ви встановили на кроці 3, а потім пароль (який не відображатиметься під час введення).

Якщо з’являється повідомлення про відмову в з’єднанні або час очікування з’єднання закінчився, виконайте наступні кроки, щоб дозволити порт у брандмауері Windows.

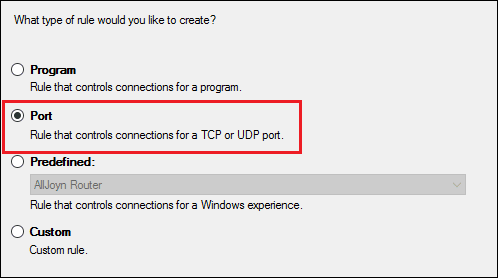

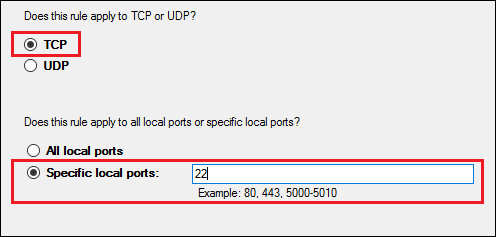

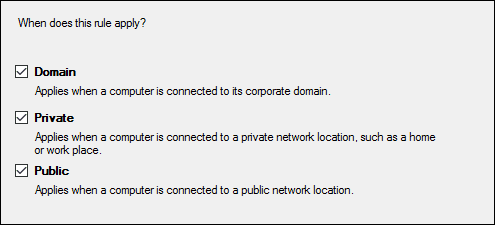

Відкрийте брандмауер Windows (на ПК-сервері FreeSSHD) і йдіть Розширені налаштування. У вікні додаткових налаштувань натисніть Вхідні правила > Нове правило. Тепер виконайте дії, як показано на знімках екрана нижче.

Якщо ви все ще отримуєте помилку підключення, спробуйте перевірити свій сервер SSH із CMD. Якщо ви отримуєте повідомлення про закінчення часу очікування запиту, швидше за все, брандмауер надійно захищений і, на жаль, ви нічого не можете зробити.

Чи вдалося вам подолати бар'єр?

Ви насолоджуєтеся переглядом відео YouTube зі свого офісного комп’ютера чи продовжуєте дивитися на таблиці Excel? Якщо у вас є якісь думки чи сумніви, відвідайте наші дискусійні форуми.

Останнє оновлення: 2 лютого 2022 р

Стаття вище може містити партнерські посилання, які допомагають підтримувати Guiding Tech. Однак це не впливає на нашу редакційну чесність. Вміст залишається неупередженим і автентичним.

Написано

Аджинкья Бхамбуркар

Комп'ютерник, геймер, ентузіаст DIY, який любить читати про технології, комп'ютери та особливо про те, як все працює!!