Cómo configurar túneles SSH para eludir un cortafuegos

Miscelánea / / April 10, 2023

Hoy en día, las violaciones de datos, la piratería y la intromisión ocurren con frecuencia. No pasa un día sin que se filtre la base de datos de una empresa o que algún gobierno censure o controle una mayor parte de Internet. Y siempre hay un príncipe nigeriano que quiere tu ayuda para liberar sus activos de millones de dólares.

Para proteger su identidad y otra información confidencial de todos estos, necesita proteger su navegación, especialmente cuando usa una red WiFi pública. La solución ideal es usar una VPN que ya hemos cubierto en varias instancias.

Pero, ¿qué sucede si está detrás del cortafuegos de la oficina, la biblioteca o la escuela? Si bien VPN funcionará (a veces) pero los servicios son de pago y los gratuitos tienen lados oscuros. La tunelización SSH es una de las alternativas a esto que le permite eludir un firewall restrictivo sin ser atrapado.

¿Qué es la tunelización SSH?

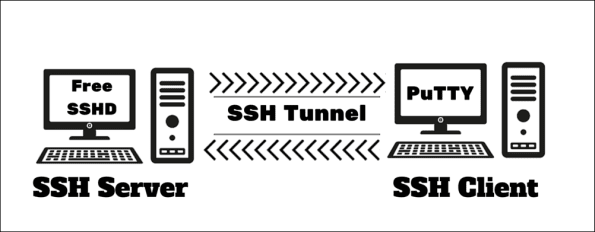

La tunelización SSH es algo así como una VPN. En VPN, te conectas a un servidor VPN y todo tu tráfico se cifra y se enruta a través de ese servidor. La premisa es la misma, pero en lugar de un servidor VPN, tiene su PC o enrutador doméstico, que actúa como un servidor, para el enrutamiento del tráfico y se necesitan algunos pasos más para configurarlo.

Para los lectores a los que les gustan los detalles técnicos, la computadora del lado del cliente se conectará a un servidor SSH a través del puerto 22. La mayoría de los cortafuegos permiten la comunicación a través del puerto 22, ya que es el puerto que utiliza HTTPS y no puede descifrar lo que se transmite a través de la conexión HTTPS, ya que está encriptado. Además, SSH también usa el mismo puerto, por lo que la mayoría de los firewalls lo permiten. Digo la mayoría porque algunos realmente buenos aún pueden atraparlo, para lo cual, lea la advertencia a continuación.

Una palabra de precaución

Antes de comenzar a hurgar en la configuración de red en su lugar de trabajo, revise su política al respecto. Dependiendo de la empresa, como máximo recibirá una advertencia o, en el peor de los casos, lo despedirán de un trabajo.. Además, si trabaja en una empresa que implica un trabajo delicado, como un departamento gubernamental, un banco o una empresa de energía nuclear estación, es aconsejable no hacer esto, ya que puede comprometer la seguridad, lo que lleva a algunos de los mencionados anteriormente. hacks Si un administrador de TI decide inspeccionar, solo verá el tráfico que fluye a través del puerto 22 hacia y desde su PC, pero no podrá ver cuál es el tráfico debido al cifrado. Entonces, si te atrapan y te regañan por intentar esto, no deberías señalarnos con el dedo.

Además, no se garantiza que este método penetre en todos los cortafuegos. La mayoría de los cortafuegos permiten esto porque no pueden diferenciar entre un paquete SSH y HTTPS. Pero un cortafuegos realmente sofisticado detectará esto y bloqueará la conexión.

El lado del servidor: FreeSSHD

En una conexión VPN, te conectas a un servidor VPN, de la misma manera que en el túnel SSH necesitas un servidor SSH. Hay servidores SSH gratuitos disponibles, pero como nuestra principal preocupación aquí es la seguridad, no es aconsejable confiarle sus datos a una entidad desconocida. Así que configuraremos un servidor en la PC de casa. Alojar un servidor SSH no requiere agallas poderosas, por lo que cualquier PC antigua o de bajo costo es lo suficientemente buena para el trabajo. FreeSSHD, una aplicación gratuita que se utiliza. Vamos a configurarlo.

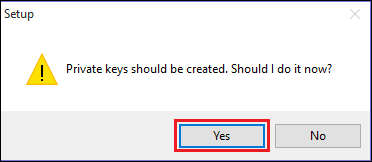

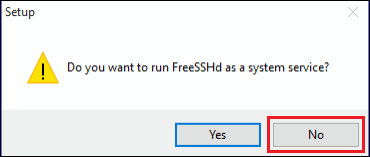

Paso 1:Descargar e instale FreeSSHD. Al final de la instalación, seleccione Sí para Claves privadas y seleccione No para ¿Quieres ejecutar FreeSSHd como un servicio del sistema?.

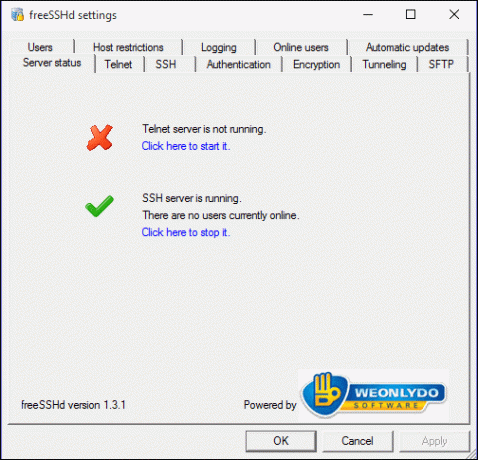

Paso 2: Abra FreeSSHD y abra la ventana de configuración haciendo doble clic en el icono de la barra de tareas. Debe haber una marca verde que indique El servidor SSH se está ejecutando.

¿Sabías? Hablando de cortafuegos, no son solo para PC y servidores. Hay algunos excelentes cortafuegos también para su teléfono inteligente, que recomendar.

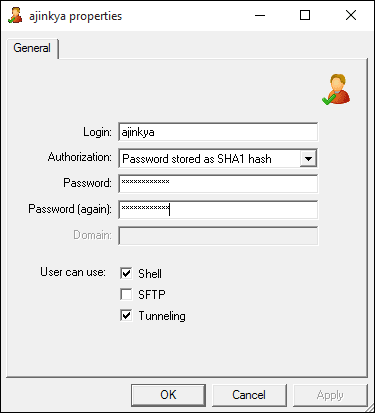

Paso 3: Haga clic en el Usuarios pestaña > Agregar para agregar un nuevo usuario. En la ventana recién abierta, ingrese el nombre de usuario de su elección. En Contraseña, seleccionar Contraseña almacenada como hash SHA1 en el menú desplegable e ingrese una contraseña de su agrado. Marque las casillas de verificación para Caparazón & tunelización.

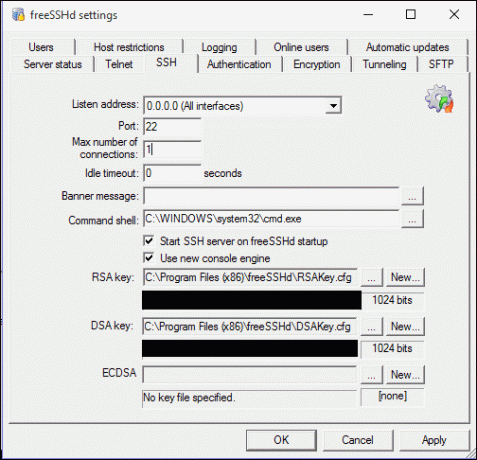

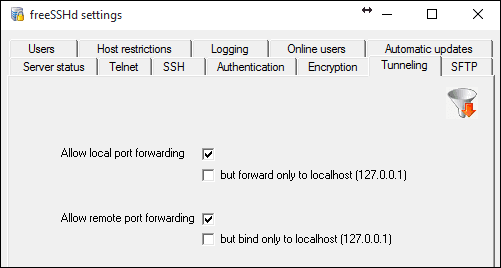

Etapa 4: En Cifrado pestaña seleccionar AES (128,192 y 256 bits) opción y luego haga clic en el SSH y tunelización pestañas y modifique las opciones según las imágenes a continuación.

El lado del cliente: PuTTY

Para conectarse al servidor SSH, se requiere una aplicación cliente. Para eso, usaremos la increíble y gratuita aplicación de cliente PuTTY. Es simple y no requiere instalación, perfecto para PC de trabajo que generalmente no le permiten instalar programas.

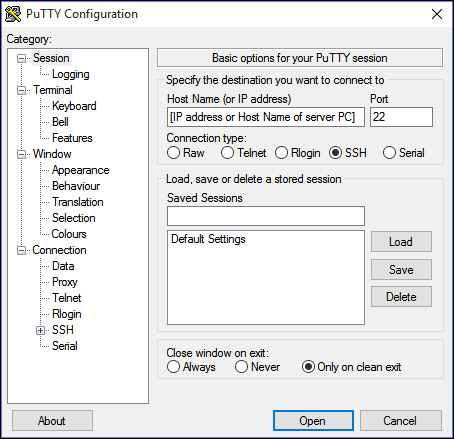

Descargar y abrir Masilla. En el Nombre de anfitrión ingrese la dirección IP o el nombre de host de la PC en la que se ejecuta el servidor SSH, seleccione SSH bajo Protocolo y haga clic en Abierto. Aparecerá una ventana negra pidiéndole que ingrese el nombre de usuario. Esto significa que la conexión al servidor SSH es exitosa. Ingrese el nombre de usuario que estableció en el Paso 3 seguido de la contraseña (que no aparecerá mientras escribe).

Si se rechaza la conexión o se agota el tiempo de conexión, siga los siguientes pasos para permitir el puerto en el firewall de Windows.

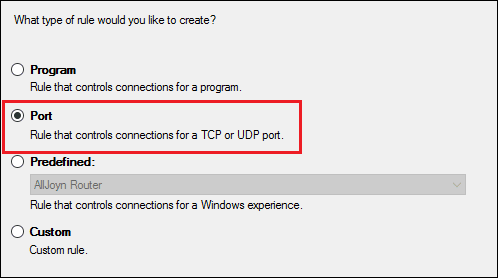

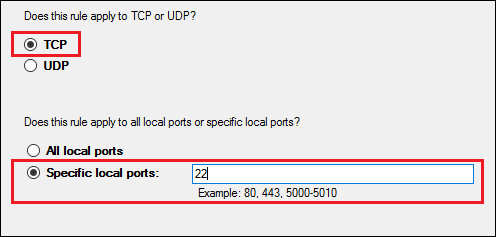

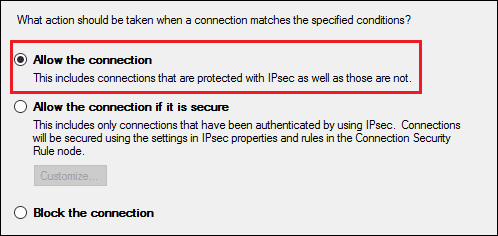

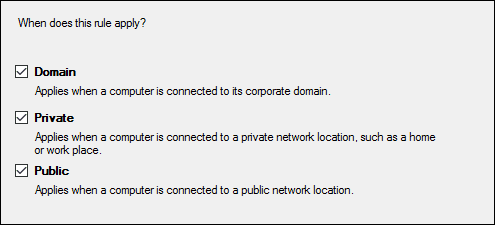

Abra el firewall de Windows (en la PC del servidor FreeSSHD) y vaya Ajustes avanzados. En la ventana Configuración avanzada, haga clic en Reglas de entrada > Nueva regla. Ahora siga los pasos según las capturas de pantalla a continuación.

Si aún recibe un error de conexión, intente hacer ping a su servidor SSH desde CMD. Si recibe un mensaje de solicitud de tiempo de espera agotado, lo más probable es que el firewall esté bien protegido y, desafortunadamente, no puede hacer nada.

¿Has logrado romper la barrera?

¿Estás disfrutando de un video de YouTube desde la PC de tu oficina o sigues viendo hojas de Excel? Si tiene alguna idea o duda, visite nuestros foros de discusión.

Última actualización el 02 febrero, 2022

El artículo anterior puede contener enlaces de afiliados que ayudan a respaldar a Guiding Tech. Sin embargo, no afecta nuestra integridad editorial. El contenido sigue siendo imparcial y auténtico.

Escrito por

Ajinkya Bhamburkar

¡Un geek, jugador, entusiasta del bricolaje al que le encanta leer sobre tecnología, computadoras y especialmente cómo funcionan las cosas!