Što je Snatch Ransomware i kako ga ukloniti

Miscelanea / / December 02, 2021

Čini se da programeri kriminalističkog softvera nikad ne spavaju dok se obrana povećava. Uvijek su u potrazi za različitim načinima usavršavanja oružja za napad. Jedna od najnovijih tehnika je soj ransomwarea koji može prisiliti Windows uređaj na to ponovno pokrenuti u Safe Mode neposredno prije početka enkripcije, s namjerom zaobići zaštitu krajnje točke.

Ovaj soj je poznat kao Snatch zahvaljujući svojim autorima koji sebe nazivaju Snatch Team. Bilo je otkrili istraživači Sophos Labsa, koji je iznio svoje otkriće zajedno s uvidom u to kako takve bande provaljuju u poduzeća i druge subjekte na njihovoj listi za napad.

Objasnit ćemo što je Snatch ransomware, kako funkcionira i kako ga možete ukloniti sa svojih uređaja.

Također na Guiding Tech

Što je Snatch Ransomware

Snatch je nova varijanta ransomwarea čija izvršna datoteka prisiljava Windows uređaje da se ponovno pokrenu u Safe Mode čak i prije nego započne proces šifriranja u pokušaju zaobilaženja zaštite krajnje točke koja se često ne izvodi u ovome način rada.

Otkrili su istraživači SophosLabsa i Sophos Managed Threat Response tim, ugrabi ransomware među više komponenti zlonamjernog softvera koristi se u kontinuiranom nizu pažljivo organiziranih napada koji sadrže opsežno prikupljanje podataka.

The nova vrsta ransomwarea koristi jedinstvenu metodu zaraze koja primjenjuje sofisticiranu AES enkripciju tako da korisnici čiji su strojevi zaraženi ne mogu pristupiti svojim datotekama.

Snatch ransomware prvi je put bio primjetno aktivan u travnju 2019., ali je objavljen krajem 2018. Međutim povećanje broja šifriranih datoteka i bilješki o otkupnini doveo je do njegovog otkrića i praćenja od strane tima istraživača u Sophosu.

Njegov oblik kripto-virusa napada visoke mete, ali ovaj novi soj, stvoren pomoću Google Go program, sastoji se od zbirke alata uključujući značajku krađe podataka i ransomwarea. Osim toga, ima a Udar kobalta reverse-shell i drugi alati koje koriste testeri penetracije i administratori sustava.

Bilješka: Varijanta koju je otkrio Sophos može raditi samo na Windowsima u 32-bitnim i 64-bitnim izdanjima od verzije 7 do 10.

Kako radi Snatch Ransomware

Kao virus za zaključavanje datoteka, Snatch ransomware nema veze s drugim sojevima. Ipak, njezini su programeri objavili devet varijanti prijetnje, koje dodaju različita proširenja nakon što su podaci šifrirani AES šifrom.

Trik je u ponovnom pokretanju računala u Safe Mode, a zatim ransomware ograničava pristup vašim podacima šifriranjem vaših datoteka. Nakon toga, hakeri pokušavaju iznuditi novac od vas tražeći otkupninu u obliku Bitcoina u zamjenu za otključavanje vaših datoteka i vraćanje pristupa podacima.

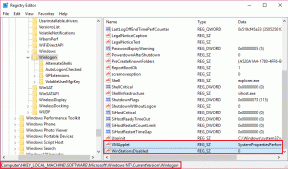

Postoji razlog zašto njihov trik funkcionira. Neki se antivirusni softver ne pokreće u sigurnom načinu rada, a programeri su otkrili da mogu lako izmijeniti ključ registra sustava Windows i samo pokrenuti vaš stroj u sigurnom načinu rada. Dakle, ransomware radi neotkriven od strane vašeg sigurnosnog softvera.

Prvi put kada se instalira na vaš uređaj, dolazi preko SuperBackupMan-a, usluge Windows, i postavlja se neposredno prije nego što se vaše računalo počne ponovno podizati tako da ga ne možete zaustaviti na vrijeme.

Nakon instalacije, napadači koriste administratorski pristup za pokretanje BCDEDIT, Windows alata naredbenog retka, kako bi prisilili vaše računalo da se odmah ponovno pokrene u sigurnom načinu rada.

Zatim stvara nasumično imenovanu izvršnu datoteku u vašoj mapi %AppData% ili %LocalAppData%, koja će se pokrenuti i počinje skenirati slova pogona vašeg računala u potrazi za datotekama za šifriranje.

Također na Guiding Tech

Datoteke ciljane od strane Snatch Ransomwarea

Postoje određene ekstenzije datoteka koje šifrira, uključujući .doc, .docx, .pdf, .xls i mnoge druge, koje zarazi i mijenja njihova proširenja u Snatch tako da ih ne možete ponovno otvoriti.

Ransomware ostavlja bilješku o tekstualnoj datoteci Readme_Restore_Files.txt, zahtijevajući bilo što između jednog i pet bitcoina u zamjenu za ključ za dešifriranje, s informacijama o tome kako komunicirati s hakerima kako bi dobili vaše podatkovne datoteke leđa.

Nakon što ransomware u potpunosti skenira vaše računalo, koristi vssadmin.exe, Windows naredbu za brisanje svih kopija sjenčanog volumena na njemu, tako da ih ne možete oporaviti i koristiti za vraćanje šifriranih podatkovnih datoteka. Posljednji korak je da šifriranje svih podatkovnih datoteka na vašem tvrdom disku.

Trenutno se zaražene datoteke ne mogu dešifrirati zbog sofisticirane prirode korištene AES enkripcije. Međutim, još uvijek imate spas ako je vaše računalo zaraženo vraćanjem datoteka iz najnovije sigurnosne kopije.

Snatch ransomware cilja na obične korisnike putem neželjene e-pošte. Ali danas su glavne mete korporacije. Plaćanjem takvim kriminalcima ne samo da gubite novac i nemate jamstva da će vam poslati ključ za dešifriranje, već ih također potiče da nastave sa svojim cyber kriminalom.

Ako nemate ažuriranu sigurnosnu kopiju, ne možete ništa drugo učiniti osim čekati dok sigurnosni stručnjaci ne osmisle Snatch ransomware dešifriranje. To bi moglo potrajati, ali postoje i drugi načini na koje se možete zaštititi od takvih napada.

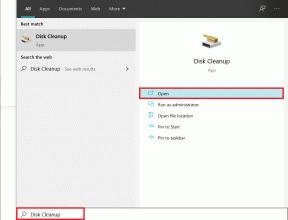

Kako ukloniti Snatch Ransomware s računala

Jedan od najboljih načina za uklanjanje Snatch ransomwarea i drugog zlonamjernog softvera je instaliranje dobrog antivirusnog sigurnosnog softvera kao što je Malwarebytes ili SpyHunter koji može skenirati, otkriti i eliminirati prijetnju. Ne mogu ga svi antivirusni motori uhvatiti jer je riječ o potpuno novom zlonamjernom softveru, pa je dobro skenirati pomoću nekoliko programa.

Možete zaštititi sebe i svoje uređaje od napada ransomwarea poduzimanjem jednostavnih koraka kao što su preuzimanje softvera iz pouzdanih izvora i izbjegavanje otvaranja privitaka e-pošte od nepouzdanih izvori.

Drugi načini na koje možete zaštititi sebe i svoju organizaciju od Snatcha i drugih vrsta ransomwarea uključuju:

- Održavajte ažuriran operacijski sustav i nastavite sigurnosno kopirati svoje podatke.

- Obavite redovitu reviziju lozinke.

- Ugradite višeslojni, sveobuhvatni sigurnosni softver za zaštitu svih ulaznih točaka od napada ransomwarea.

- Osiguravanje alata za daljinski pristup i drugih ranjivih programa jer Snatch napadači unajmljuju druge kriminalce s iskustvom u korištenju web ljuski ili sposobnim hakirati SQL poslužitelje putem injekcionih napada.

- Zaštitite svoje sučelje udaljene radne površine tako što ćete ih staviti iza VPN-a na vašoj mreži kako im ljudi ne bi pristupili bez VPN vjerodajnica.

- Redovno i temeljito provjeravajte sve uređaje u svom domu ili organizaciji kako biste bili sigurni da su zaštićeni i nadzirani jer Snatch koristi takve pristupne točke i uporišta za ulazak.

- Postavite i upotrijebite višefaktorsku autentifikaciju za sve administratore u vašoj organizaciji kako napadači ne bi mogli grubo nametnuti vaše vjerodajnice.

- Izvedite potpuni lov na prijetnje na svojoj mreži kako biste identificirali takvu aktivnost prije zaraze.

Također na Guiding Tech

Zaštitite svoj sustav

Snatch ransomware može zvučati gotovo opasno po život jer paralizira vaše datoteke i uređaje. Prije nego što pomislite na plaćanje otkupnine, pokušajte s gornjim koracima kako biste uklonili prijetnju i uvijek poduzmite preventivne mjere kako biste osigurali da se te i takve prijetnje ne pojavljuju na vašem računalu ili mreži.

sljedeće: Ako sumnjate da je vaš telefon zaražen ransomwareom, pogledajte naš sljedeći članak kako biste saznali kako to otkriti i ukloniti.